안랩(대표 강석균)은 개발 소프트웨어(SW)의 불법 설치파일로 사용자를 유도해 악성코드와 비정상적 동작을 수행하는 PUP 파일을 동시에 유포하는 사례를 발견했다고 8일 밝혔다.

먼저 공격자는 불법 다운로드 사이트 등을 이용해 개발 소프트웨어의 크랙으로 위장한 악성 파일을 유포했다. 크랙은 무단 복제, 불법 다운로드 방지 등 기술이 적용된 상용 SW를 불법으로 사용하기 위해 보호방식을 제거하는 프로그램 및 행위를 뜻한다.

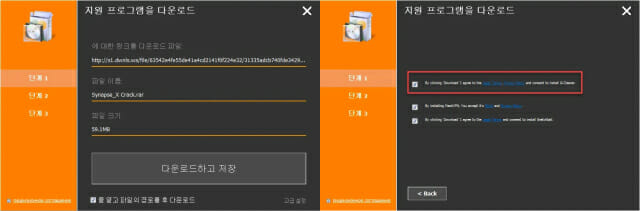

사용자가 해당 파일을 내려받아 실행하면 프로그램 설치 창이 나타난다. 사용자가 ‘다운로드하고 저장’을 누르면 크랙 파일과 함께 악성코드와 ‘가비지 클리너(Garbage Cleaner)’라는 PUP 프로그램이 함께 설치된다.

설치 창 오른쪽 하단의 ‘고급설정’ 버튼을 누르면 타 프로그램 추가 설치 여부를 묻는 화면이 나오는데, 만약 사용자가 이 화면에서 ‘다운로드를 눌러 G-Cleaner 프로그램을 설치하는데 동의한다(By clicking ‘Download’ I agree to the Legal Terms, Privacy Policy and consent to install G-Cleaner)’는 옵션을 해제하면 악성코드와 PUP는 설치되지 않는다.

설치된 정보유출 악성코드는 감염 PC 내 사용자 계정 정보를 탈취해 공격자에게 전송한다. 함께 설치된 PUP는 사용자 PC의 임시파일을 삭제하는 도구로 유료 라이선스 구입을 지속적으로 유도한다.

관련기사

- 안랩 "올해 국제 평가서 보안 제품 다수 인증 획득"2021.03.05

- '이력서' 파일 잘못 열면 정보 털리고 랜섬웨어 감염2021.03.03

- 안랩, 보안 특화 클라우드 관리 서비스 출시2021.02.26

- 안랩, 온라인 통합 고객센터로 고객중심 경영 강화2021.02.25

안랩은 피해를 예방하기 위해 ▲정품 SW 및 콘텐츠 다운로드 ▲의심되는 웹사이트 방문 자제 ▲운영체제(OS) 및 인터넷 브라우저, 응용 프로그램, 오피스 SW 등 프로그램 최신 버전 유지 및 보안 패치 적용 ▲백신 프로그램 최신 버전 유지 및 주기적 검사 등의 기본 보안수칙을 지켜야 한다고 당부했다.

송태현 안랩 분석팀 주임 연구원은 “공격자는 효과적으로 악성코드를 유포하고 사용자의 의심을 피하기 위해 정상 프로그램을 함께 설치하는 교묘한 방법을 사용한다”며 “무료로 SW를 사용하려다 불필요한 파일 설치는 물론 악성코드에 감염될 수 있기에 필요한 프로그램은 공식 경로를 이용해 내려받는 등 보안 수칙을 반드시 준수해야 한다”고 말했다.