지난해 처음 식별된 신규 랜섬웨어 공격 그룹이 전년 대비 2배 늘어난 것으로 나타났다.

23일 랜섬웨어 추적 사이트 랜섬웨어닷라이브에 따르면 지난해 처음 식별된 랜섬웨어 그룹은 22곳으로 집계됐다. 2024년(11곳) 대비 정확히 2배 증가했다. 단, 이 수치는

최근 90일 내로 공격을 시도한 활성화된 그룹을 기준으로 집계한 것으로, 최근 90일내 공격을 시도하지 않은 신규 랜섬웨어 그룹은 더 많을 것으로 추정된다.

구체적으로 최근 90일 내로 공격을 시도한 작년에 처음 식별된 랜섬웨어 그룹은 ▲모르페우스(morpheus) ▲나이트스파이어(nightspire) ▲카오스(chaos) ▲아누비스(anubis) ▲노바(nova) ▲시노비(sinobi) ▲브라더후드(brotherhood) ▲건라(gunra) ▲다이어울프(direwolf) ▲페이아웃스킹(payoutsking) ▲브라보엑스(bravox) ▲시큐로트롭(securotrop) ▲옵스큐라(obscura) ▲블랙슈란택(blackshrantac) ▲인썸니아(insomnia) ▲텐구(tengu) ▲카주(kazu) ▲트리덴트로커(tridentlocker) ▲벤조나(benzona) ▲민트아이(minteye) ▲오시리스(osiris) ▲엠에스13089(ms13089) 등이다.

지난해 첫 식별 이후 가장 많은 공격 시도를 한 랜섬웨어 그룹은 시노비다. 시노비는 지난해 3월24일 처음 식별된 이후 이달 19일까지 130곳의 기업 및 기관을 공격한 것으로 확인됐다. 이어 나이트스파이어(55건), 텐구(36건) 등이 공격 시도가 많았다.

또 건라, 블랙슈란택, 아누비스 등 랜섬웨어 그룹은 한국 기업 및 기관을 대상으로도 공격을 시도한 것으로 나타났다. 먼저 블랙슈란택은 SK쉴더스의 내부 데이터를 탈취해 다크웹 사이트에 게시하며 랜섬웨어 공격을 주장한 바 있다. 당시 SK쉴더스는 해커들을 유인해 공격 데이터를 확보하기 위해 '허니팟' 구축했으나, 한 직원이 진짜 메일 계정을 접속하면서 랜섬웨어 피해가 현실화되기도 했다.

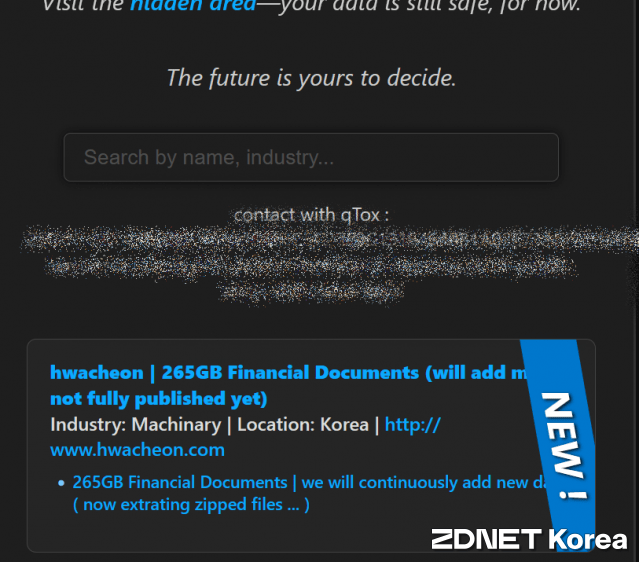

이어 건라는 지난해에 SGI서울보증, 삼화콘덴서그룹, 화천기계, 인하대 등 총 4곳의 국내 기업·기관을 공격했다. 모두 실제 내부 데이터를 탈취해 다크웹 사이트에 공개하면서 한국 기업을 공격했다.

올해 처음 식별된 랜섬웨어 그룹도 있다. 벡트(vect), 시카리(sicarii), 페이로드(payload), 제로APT(0APT) 등이다. 이 네 곳 중 이달 17일 기준 활성화된 곳은 페이로드 뿐이다. 벡트(vect), 시카리(sicarii) 등은 지난달 5일부터 공격 활동이 감지되고 있지 않으며, 다크웹 유출 전용 사이트(DLS) 역시 서버가 닫힌 상태다. 제로APT는 글로벌 사이버 위협 인텔리전스 기업 SOC레이더 분석에 따르면 일부 유명 기업을 공격했다고 주장하며 이슈화를 목적으로 한 스캠(사기) 그룹인 것으로 알려졌으며, 서버도 폐쇄됐다.

실제 신종 랜섬웨어 그룹의 등장으로 인해 지난해 랜섬웨어 피해도 늘었다. 한국인터넷진흥원이 발표한 2025년 사이버위협 동향 보고서에 따르면 랜섬웨어로 피해를 입은 기업의 신고 건수는 2024년 195건에서 지난해 274건으로 40% 이상 늘었다.

이처럼 신종 랜섬웨어 그룹이 증가한 데에는 인공지능(AI)을 공격자들이 악용하기 시작하면서 공격 자체에 대한 장벽이 낮아졌고, 랜섬웨어 자체가 서비스화되면서 공격이 다변화된 영향이 크다.

관련기사

- 신종 랜섬웨어 그룹, HD현대중공업 해킹 주장2026.02.09

- 세계적 랜섬웨어 그룹 '킬린', MBC 공격 주장2026.02.02

- 교원그룹 랜섬웨어 조사 5일째…"현재까지 파악된 내용 없어"2026.01.15

- 작년 세계 랜섬웨어 공격 3년래 최대 8159건2026.01.09

이용준 극동대 해킹보안학과 교수는 "랜섬웨어 악성코드 프로그램에 AI를 활용하고, 랜섬웨어 아웃소싱 서비스 등으로 변종이 다수 증가하며 이를 악용한 신종 해커 그룹이 증가 중"이라며 "또한 비트코인 거래로 사이버 범죄를 쉽게 은닉할 수 있는 점도 공격을 가속화했다. 랜섬웨어를 통한 금전 요구와 협상에 응하는 기업이 늘어나는 등 점진적으로 사이버 범죄 생태계가 구축됐다"고 밝혔다.

이 교수는 "랜섬웨어 해킹 그룹은 금전적 목적 이외에도 정보기관과 연계한 해킹그룹이 하이브리드전의 일환으로 러시아·우크라이나 전쟁 등 상호간 국가기간망, 연구시설에 랜섬웨어 공격을 병행하고 있는 추세다. 이같은 지정학적 요인도 랜섬웨어 해킹 그룹의 활동을 부추기는 요인으로 꼽힌다"며 "랜섬웨어 해킹 그룹 다양화, 변종 증가에 따른 해킹그룹 목적을 분류하고, 대응할 수 있어야 한다"고 강조했다.