악성코드 공격자가 멀쩡한 문서로 가장한 악성 HWP 파일을 유포할 때 동원하는 소재가 다양해졌다.

보안업체 하우리는 최근 들어 설문지 또는 구직자 이력서 명목으로 악성 HWP 파일을 유포한 사례가 발견됐다고 밝혔다. 과거 군, 북한, 정치같은 사회적 관심사를 다룬 내용으로 수신자 열람을 유도한 것과 구별된다.

[☞관련기사: "군·북한·정치"…HWP 악성코드 단골소재]

■ 정보탈취 악성코드, 중국인 이력서로 위장

지난 6일 공개된 사례는 중국인 이력서 HWP 파일로 위장한 정보탈취 악성코드다. 제작자는 'MakeMoney'라는 이름과 'HappyWork'라는 개발 경로를 썼다. 하우리는 이 악성코드 제작자가 지난달 '북한 신년사', '북한 민주화' 주제로 유포된 HWP 파일 악성코드 제작자와 동일할 것이라 추정했다. 악성코드가 이메일을 통해 유포됐을 것이라고 봤다.

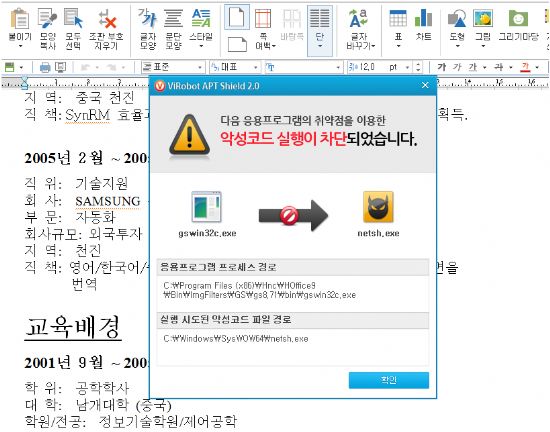

사용자가 문서를 열람하면 PC가 정보탈취 악성코드에 감염된다. 악성코드는 취약점을 이용해 정상 프로그램인 네트워크 셸 프로그램(netsh.exe)을 실행하고, 그림 파일로 위장한 정보 탈취 악성코드를 내려받아 메모리에서만 동작케 한다. 파일을 생성하지 않는다. 파일 기반 진단을 수행하는 보안프로그램은 이를 탐지하기 어렵다. 감염된 PC에서 클라우드서버로 각종 정보가 전송된다고 하우리 측은 설명했다.

하우리 보안연구팀 윤용석 연구원은 "해당 악성코드에 버전12(version 12)라는 개발 경로가 포함된 것으로 보아 이미 여러 버전을 만들어 유포한 것으로 보인다"며 "무료 취약점 공격 사전차단 솔루션으로 감염을 예방할 수 있다"고 말했다.

■ 비너스로커 랜섬웨어 새버전, 설문지로 위장

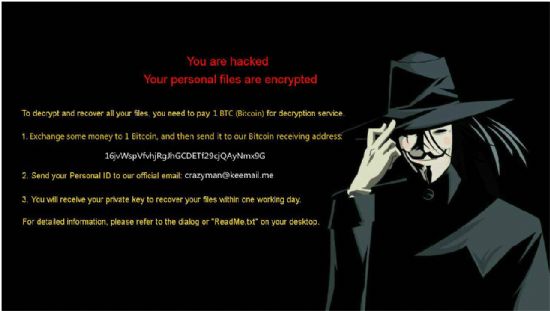

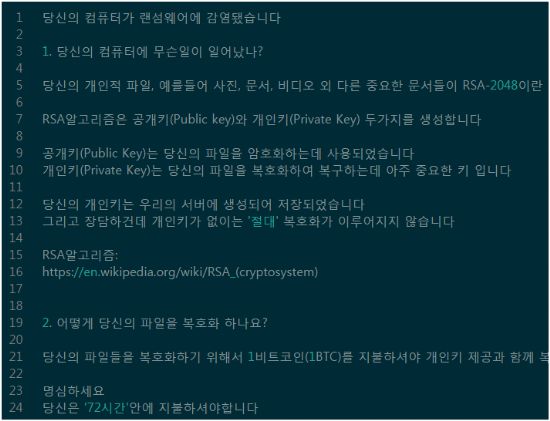

지난 7일 공개된 사례는 지난주부터 설문지 HWP 파일로 위장해 이메일로 국내 유포된 랜섬웨어 '비너스로커(VenusLocker)'다. 비너스로커 유포 사례는 과거에도 있었다. 지난해말 연말정산 안내 이메일로 위장해 국내 유포되기 시작했다. 국내 기관과 기업을 겨냥해 지속 발전하고 있으며, 한국어와 사회공학 기법을 사용해 위험도가 높다는 게 하우리 측 평가다.

[☞관련기사: "연말정산 안내 위장한 랜섬웨어 국내 유포"]

[☞참조링크: 연말정산 등 국내 타겟 랜섬웨어 유포 주의

[☞관련기사: "사내공지 위장 랜섬웨어, 국가기관 대상 유포중"]

관련기사

- 백신이 못 막는 랜섬웨어, 윈도가 막나2017.02.08

- "군·북한·정치"…HWP 악성코드 단골소재2017.02.08

- 북한 언급 악성 HWP파일 발견돼2017.02.08

- "사내공지 위장 랜섬웨어, 국가기관 대상 유포중"2017.02.08

비너스로커 새 버전은 가상머신에서 동작하지 않고 난독화 코드를 강화한 형태로 분석가들의 분석을 방해하게끔 제작됐다. 바탕화면을 특정 이미지로 변경한다. 기존 것에 없던 HWP 파일 암호화 기능까지 품었다. 암호화한 파일을 되돌리는 비용으로 1비트코인(약 120만원)을 요구한다. 이미 공격자에게 비트코인을 지불한 피해자도 있는 걸로 나타났다. 동작 유효기간은 오는 4월 1일까지로 설정돼 있다.

하우리 침해사고대응팀(CERT)실 측은 "제작자가 지속적으로 기능을 업데이트하면서 한국어를 자유자재로 구사하며 국내 사용자들을 노리고 있다"면서 "이메일 첨부파일 열람 시 주의가 필요하다"고 지적했다.