제니퍼 로렌스 등 미국 유명 여배우들의 누드, 셀프카메라 사진이 유출되면서 문제가 일파만파로 커지고 있다.

각종 외신은 유출 경로를 애플 아이클라우드 계정 해킹으로 추정하고 있으나 아직 공식적인 유출 수법은 확인되지 않고 있다.

그럼에도 불구하고 일반 사용자들도 개인 사진을 올리기 위해 아이클라우드, 드롭박스, 구글 드라이브 등 퍼블릭 클라우드 서비스를 자주 사용하고 있다는 점을 고려하면 보안적인 문제가 없었는지 여부를 검토해 볼 필요는 있다.

살펴 본 결과 아이클라우드 자체 보안성 문제 보다는 사용자들이 제대로 계정을 관리하지 못했을 가능성이 컸던 것으로 추정된다. 여배우들이 쉬운 비밀번호를 썼거나 자신도 모르는 사이에 악성 애플리케이션(앱)을 깔았거나, 아이폰과 연동되는 PC에 악성코드가 설치됐을 가능성 등이 높은 것이다.

먼저 유출사건의 핵심에 있는 아이클라우드 계정의 보안정책을 살펴 본다. 애플 아이클라우드 보안 및 프라이버시 오버뷰에 따르면 애플은 아이클라우드를 통해 유통되고 있는 개인정보를 보호하기 위해 여러가지 대책을 마련해 놓고 있다.

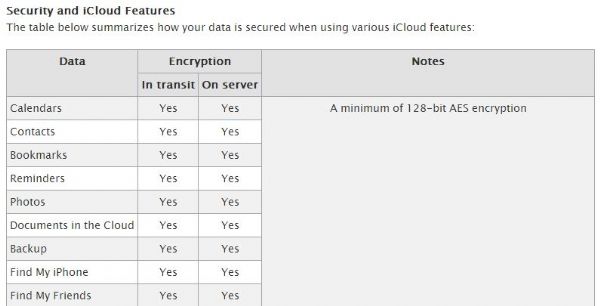

다른 인터넷 기반 서비스와 마찬가지로 아이클라우드는 데이터를 송수신할 때 필요한 암호화 기능을 갖추고 있다. 사용자가 자신의 사진을 아이클라우드에 전송하면 해당 내용은 암호화된 형태로 서버에 저장된다.

애플측 설명에 따르면 아이클라우드는 주요 금융권에서 사용하고 있는 AES-128비트 암호화 알고리즘을 사용한다. 또한 아이클라우드 관련 서드파티 개발자들에게는 암호화된 내용을 풀어서 볼 수 있도록 하는 암호화키를 공유하지 않고 있다.

사진 외에도 일정, 연락처, 북마크, 각종 문서 등을 아이클라우드에 공유할 때는 전송구간, 서버구간에서 모드 이 방식으로 암호화한다.

유출된 사진의 경우 아이클라우드 내에 마이 포토 스트림(My Photo Stream)에 저장되며, 필요에 따라 삭제하거나 넣었다 뺏다 하는 일이 가능하다.

애플은 또한 보안토큰을 통해 앱 내에 아이디, 비밀번호 입력 없이도 아이클라우드 계정에 로그인이 가능토록 한다.

이와 관련 IT매체 매셔블은 비밀번호가 독특하고, 보안성이 높다면 누군가 아이폰이나 애플 아이클라우드 서버로부터 데이터를 훔쳐내는 일은 매우 어렵다고 설명했다.

그러나 제니퍼 로렌스 등 일부 여배우들은 자신의 사진이 유출됐다는 사실을 인정했다. 현재로서는 이들이 알기 쉬운 비밀번호를 썼을 확률이 가장 높다. 애플은 적어도 8자리 이상 대소문자, 숫자 등을 조합한 비밀번호를 사용할 것은 권하고 있으나 그렇지 않았을 가능성이 높은 것이다.

비밀번호가 허술하다고 하더라도 투팩터 인증을 통해 본인 기기를 통해서만 아이클라우드에 접속할 수 있게 하는 방법을 보완할 수 있다. 예를 들어 로그인할 때마다 해당 아이폰으로 받은 문자메시지를 통해 전달받은 일회용 비밀번호를 입력해 인증을 받는 식이다. 우리나라 모바일 소액결제 프로세스를 생각하면 쉽다.

아이클라우드는 구글이나 드롭박스와 달리 유비키와 같은 서드파티 인증, 구글 인증 프로토콜 등이 작동하지 않기 때문에 사용자들 입장에서 일일이 사용등록을 해야하는 탓에 '귀찮아서 안 쓴다'는 것이 문제가 될 수 있다.

관련기사

- 美유명 여배우 아이클라우드 해킹, 누드사진 유출2014.09.01

- 美 은행 5곳 해킹공격당해…러 소행?2014.09.01

- 소니 PSN, 해커들의 놀이터?...또 털렸다2014.09.01

- 지메일, 스마트폰 해킹 취약…92% 성공률2014.09.01

여러가지 면에서 아이클라우드는 가장 기본적인 보안 기능을 갖추고 있는 것은 분명하다. 따라서 해커는 유명 여배우들에 대해 '사회공학적 기법'을 동원했을 가능성도 다분하다. 국내에서도 스미싱을 통해 흔히 사용되는 것처럼 친구나 지인을 위장해 문자메시지 등을 보낸 뒤 악성 애플리케이션 설치를 유도해 이를 통해 비밀번호를 빼냈을 가능성을 추정해 볼 수 있다.

그게 아니라면 아이클라우드 기능을 설치한 PC에 악성코드를 심어 놓은 뒤에 데이터를 올리기 위해 아이폰을 USB드라이브에 연결하는 순간 정보를 훔쳐내는 수법이 쓰였을 수도 있다. 이 경우는 아이폰 비밀번호 잠금 기능을 사용하지 않을 경우에 해당한다.