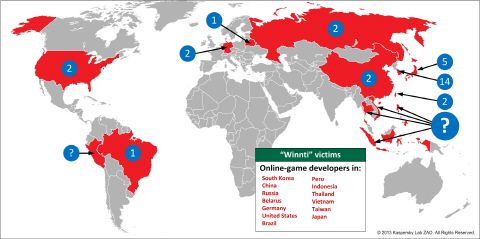

전 세계 온라인 게임회사를 대상으로 지적재산과 디지털 인증서 등을 훔친 조직의 활동이 드러났다.

15일 카스퍼스키랩은 사이버 범죄 조직인 '윈티(Winnti)'가 국내외 게임회사를 공격해 왔다는 내용의 보고서를 발표했다.

이에 따르면 윈티 그룹은 2009년부터 전 세계 온라인 게임 업체를 대상으로 공격을 했으며 현재도 진행 중이다. 이 범죄 그룹의 목표는 온라인 게임의 소스 코드를 포함한 지적 재산을 훔칠 뿐만 아니라 해당 게임사의 코드 서명에 이용되는 정상적인 디지털 인증서를 훔치는 것이다.

이 조직의 활동이 관심을 끌었던 첫번째 사건은 지난 2001년에 발생했다. 대량의 트로이목마를 유포한 정황이 드러난 것이다. 주로 온라인 게임을 실행하는데 필요한 파일을 감염시켰다. 이들은 또한 게임 회사의 공식서버에서 정기적으로 업데이트된 파일들을 노렸다. 이후 분석결과 일반 게임 사용자가 아니라 게임회사 자체를 목표로 악성코드를 유포했다는 사실이 밝혀졌다.

보고서에 따르면 이 트로이목마는 64비트 윈도우 환경에서 동작하는 DLL 라이브러리로 정상적으로 디지털 서명된 것이다. 이는 공격자가 피해자의 PC를 제어할 수 있게 해주는 원격 관리 툴(Remotely activated trojan, RAT)로 정상적인 디지털 서명을 도용하고 마이크로소프트 윈도7의 64비트 운영 체제에서 동작하는 첫 번째 악성 코드로 기록됐다.

김남욱 카스퍼스키랩 기술이사는 최근 발생한 해킹과 사이버 테러와 마찬가지로 발전된 국내 IT 인프라가 해킹의 대상 또는 중간 경유지로 사용되고 있음을 알 수 있는 사건이라며 다수 국내 유명 게임사들이 주요 공격 대상이 되고 있다고 밝혔다.

김 이사는 특히 배포되는 코드의 출처를 보증하는 목적으로 사용되는 디지털 인증서가 탈취됐다는 점이 충격적이라며 탈취된 디지털 인증서는 추가적인 해킹에 악용될 소지가 매우 높다고 강조했다.

게임서버의 업데이트 경로를 통해 악성코드가 일반 사용자에게로 배포된 것은 지난 3.20 사이버 테러와 유사하다. 따라서 카스퍼스키랩은 소프트웨어 업데이트 경로에 대한 전반적인 취약점 점검 및 보안성 강화가 요구된다고 설명했다.

관련기사

- 北 3.20 해킹 부인 "남측 고의 도발" 주장2013.04.15

- 비행기 해킹...스마트폰으로 원격조종2013.04.15

- 어나니머스, 北 사이트 해킹 주장2013.04.15

- 소니 PSN 해킹 룰즈섹, 전원 유죄판결2013.04.15

보고서에 따르면 윈티 그룹의 활동을 전수 분석한 결과 공격을 당했던 게임 개발회사는 모두 30여 곳이다.

이에 더해 공격을 통해 윈티 그룹이 얻을 수 있는 불법적인 주요 수익 창출 창구로는 ▲게임머니를 조작해 실제 돈으로 환전 ▲훔친 게임 소스 코드를 악용해 버그를 찾아내 게임머니 대량 취득 ▲불법 사설 게임 서버를 운영하기 위해 훔친 게임 소스 코드 이용 등인 것으로 나타났다.