남아시아 국가 정부와 연계된 것으로 추정되는 해킹 조직 'TA397(Bitter)'가 터키 국방 기관을 비롯해 유럽, 중동, 아프리카, 아시아태평양(APAC) 지역에 분포한 조직들을 공격하고 있다는 연구 결과가 나왔다.

18일 프루프포인트 '숨겨진 위협 : TA397의 신규 공격 체인으로 배포된 첩보용 원격 액세스 트로이목마(RAT)' 보고서에 따르면 'TA397'은 마다가스카르 공공 인프라 개발 관련 문서를 사칭한 스피어피싱 이메일을 통해 피해 조직에 접근해 전 세계 정부·에너지·통신·국방·엔지니어링 기관을 공격했다.

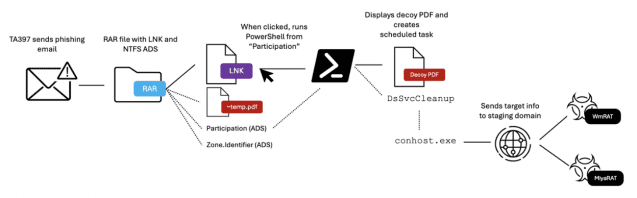

공격자들은 일반 문서(PDF)로 위장한 바로가기 파일과 대체 데이터 스트림(ADS)을 활용해 대상 기기에 악성코드를 설치하고 이를 통해 RAT인 'WmRAT' 및 'MiyaRAT'을 배포했다.

'TA397'은 이들 악성코드를 활용해 내부 시스템 정보를 수집하고 추가 침투를 위한 정찰 활동을 벌인 것으로 분석됐다. 특히 예약 작업을 주기적으로 실행하며 공격자의 명령을 수신하고 추가 페이로드를 다운로드해 장기간에 걸친 정보 탈취를 시도한 것이 특징이다.

관련기사

- 프루프포인트, SAK 총괄 부사장에 JP 유 영입2024.11.19

- '보안 강자' 프루프포인트, 노멀라이즈 품고 데이터 보안 플랫폼 강화2024.10.31

- 프루프포인트, AI 기반 'DCG' 플랫폼 출시2024.09.27

- 프루프포인트, 기업 신원 보안 강화 솔루션 출시2024.09.23

프루프포인트에 따르면 이 공격 그룹은 남아시아 시간대(UTC+5:30)에 주로 활동하며 과거에도 정부 기관 및 주요 산업을 겨냥해온 전력이 있다. 이들은 기존 보안 솔루션의 탐지를 회피하기 위해 다양한 기술적 기법을 활용하고 민감 정보에 접근해 추가적인 침해나 정찰을 위한 발판을 마련한다.

프루프포인트 관계자는 "이들의 공격은 남아시아 국가 정부의 지원을 받는 첩보 목적 정보 수집 활동일 가능성이 높다"며 "'TA397'은 이전에도 유사한 전술과 인프라를 사용했으며 이번에도 RAR 아카이브와 예약 작업 등을 활용하는 등 정형화된 패턴을 유지하고 있다"고 설명했다.