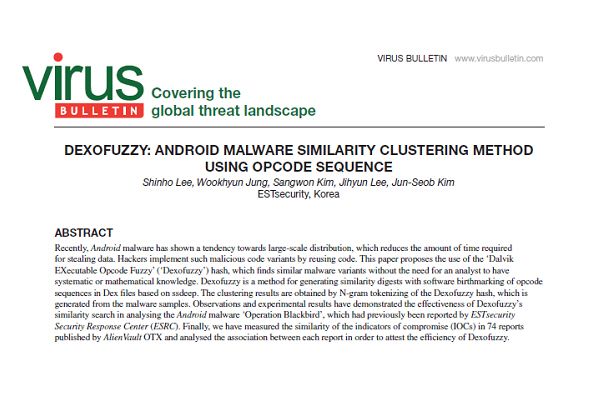

보안 기업 이스트시큐리티(대표 정상원)는 국제 공인 보안 평가 기관인 바이러스 블러틴에 ‘안드로이드 기반 악성코드의 유사도 분석 방법론’을 주제로 한 논문을 게재했다고 2일 밝혔다.

바이러스 블러틴은 체크마크, ICSA와 함께, 보안 인증 ‘VB100’을 심사하는 글로벌 보안 인증기관이다. 현재 보안 인증 심사 외 글로벌 보안 업체의 지능형지속위협(APT) 분석 보고서나 연구 결과를 논문 형태로 게재하고 있다. 카스퍼스키, 시만텍, 맥아피 등 글로벌 보안 업체들은 매년 바이러스 블러틴에 논문을 발표한다.

이번 연구 결과로 이스트시큐리티는 바이러스 블러틴에 논문을 처음 게재하게 됐다. 이번에 게재된 논문은 안드로이드 APK 파일 내부에 존재하는 코드 영역을 추출한 뒤, 추출된 코드의 유사도 해시값을 생성해 이를 비교, 분석하는 방법론을 제시했다. 이스트시큐리티는 이를 ‘덱소퍼지(Dexofuzzy)’라 명명했다.

이 방법론을 실제 변종 악성코드 공격 사례 분석에 적용해 그 성능과 효과를 검증했다는 점에서 의미가 크다. 이스트시큐리티에 따르면 지난 5년간 국내·외 다양한 백신 기업이 발표한 약 74개의 악성코드 분석 보고서 내용에 해당 방법론을 적용해 분석한 결과, 내부 코드 내 함수 간의 연관성을 발견해 악성코드 간의 연관성을 추적할 수 있었다.

실제로 공격자가 더미코드나 변조된 콘텐츠를 삽입해 악성코드의 탐지를 우회하기 위한 방법을 사용해도 이 방법을 통해 악성코드의 연결고리를 추적, 악성코드를 탐지해낸 것으로 나타났다.

이스트시큐리티는 안드로이드 사용자의 사이버 보안 위협을 예방하기 위한 사회적 목적으로, 이 악성코드 유사도 분석 방법론과 해당 도구를 오픈소스로 공개했다.

관련기사

- 이스트시큐리티, 인천종합에너지에 백신·EDR 공급2019.12.02

- 북한 추정 해커, '보안 메신저' 가장해 APT 공격2019.12.02

- 라자루스, 윈도·맥 동시에 노리는 APT 공격 재개2019.12.02

- '통일연구원' 사칭 악성메일 발견2019.12.02

김준섭 이스트시큐리티 부사장은 “지난 수년간 안드로이드 이용자가 증가함에 따라, 다양한 안드로이드 기반 변종 악성코드가 증가하면서 이를 공동으로 대응, 연구해야 하는 필요성이 대두됐다”며 “이번 연구 내용을 오픈 소스로 공개해 보안 기업으로서 사이버 생태계 전반의 보안 강화를 위해 사회적 의무를 다하겠다”고 포부를 밝혔다.

한편, 해당 논문은 바이러스 블러틴 공식 홈페이지에서 확인할 수 있다.