특정 회계법인에서 보내온 송장, 급여명세서를 위장한 악성 메일이 발견됐다.

안랩(대표 권치중)은 직장 내 PC 사용자들에게 전송된 메일 중 이같은 사례를 발견, 28일 주의를 당부했다.

공격자는 국내 기업을 대상으로 송장 파일 공유나 급여명세서 등을 위장한 악성 메일을 무작위로 발송했다. 해당 메일에는 악성 엑셀(.xls) 파일 다운로드 URL이 포함돼 있거나, 파일이 직접 첨부돼 있었다.

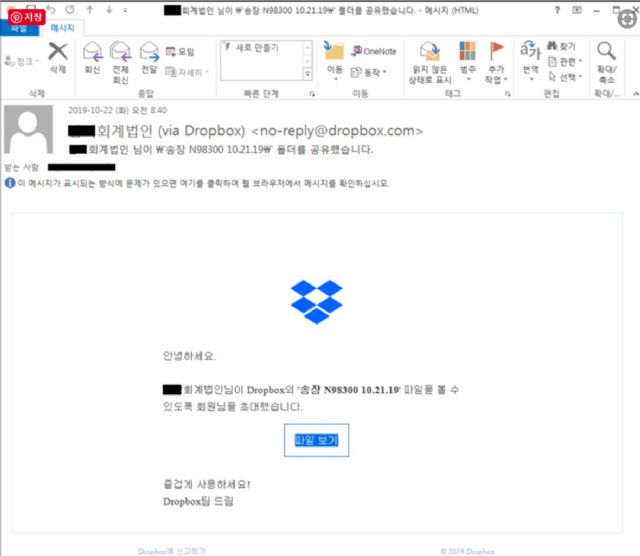

송장 파일 공유 위장 메일의 경우 공격자는 특정 회계법인을 사칭해 ‘송장파일 공유’ 메일을 보냈다. 메일 본문에는 ‘OO회계법인이 송장 파일 공유를 위해 회원님을 초대했다’는 글과 드롭박스를 사칭한 파일 다운로드 URL이 포함됐다. 공격자가 실제 드롭박스의 로고와 동일한 이미지를 사용했기 때문에 사용자는 가짜 URL임을 알아채기 어렵다.

만약 사용자가 해당 URL을 클릭하면 가짜 송장 엑셀파일을 내려받게 된다. 해당 파일을 실행하면 ‘내용을 보려면 콘텐츠 사용을 클릭하라’는 메시지가 뜨면서 악성 매크로 사용을 유도한다. ‘콘텐츠 사용’을 누르면 악성 매크로에 의해 PC가 악성코드에 감염된다.

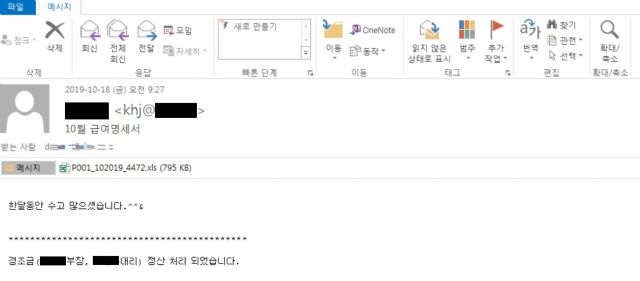

급여명세서를 위장한 악성메일에서 공격자는 의심을 피하기 위해 특정인의 이름을 송신자로 설정했다. 또, 메일 본문에는 ‘한 달 동안 수고 많으셨습니다’, ‘경조금 처리 완료’ 등의 문구를 넣어 사용자 의심을 피하고, 악성 매크로 사용을 유도하는 엑셀 문서를 직접 첨부했다.

두 사례 모두 PC 감염 이후 악성 행위 수행 과정은 동일하다. 악성코드는 사용자 몰래 공격자의 명령을 내려받는 C&C 서버로 접속해 컴퓨터 이름과 사용자 이름, 운영체제(OS) 등의 정보를 공격자에게 전송한다. 뿐만 아니라 추가 악성코드도 설치할 수 있게 된다.

현재 안랩 백신 솔루션 'V3'는 해당 악성코드를 진단하고 있다. 악성 파일이 접속하는 C&C 서버 주소도 차단하고 있다.

관련기사

- 3분기 사이버 공격 주요 대상은 '웹사이트'2019.10.28

- 안랩, 카카오 블록체인 클레이튼 운영그룹 합류2019.10.28

- 자극적인 온라인 카페 게시글, 함부로 클릭하지 마세요2019.10.28

- 안랩, 싱가포르 보안 컨퍼런스 'SICW 2019' 참가2019.10.28

안랩은 사용자들이 악성코드 감염 피해를 줄이기 위해 ▲출처가 불분명한 메일의 발신자 확인과 첨부파일, URL 실행 자제 ▲OS, 인터넷 브라우저, 오피스 등 프로그램의 최신 보안 패치 적용 ▲백신 최신버전 유지, 실시간 감시 기능 실행 등 보안 수칙을 준수해야 한다고 강조했다.

이재진 안랩 ASEC 분석팀 연구원은 “공격자는 사용자의 의심을 피하기 위해 메일 내용과 악성파일 유포 방식을 지속적으로 변경한다”며 “따라서 평소 출처가 불분명한 메일의 발신자를 꼭 확인하고 첨부파일 실행을 자제하는 등 기본 보안 수칙을 지키는 것이 중요하다”고 말했다.