나라별 워너크라이 랜섬웨어 피해액수 면에서 한국이 러시아와 함께 세계 선두인 것으로 파악됐다는 외신 보도가 나왔다.

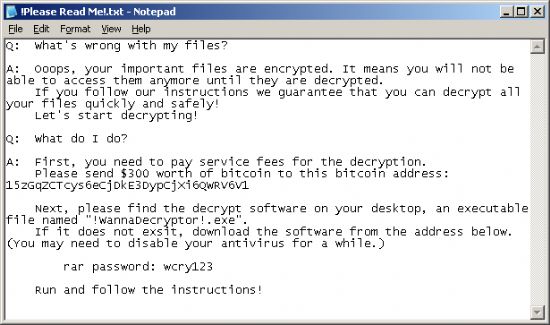

워너크라이는 최신 업데이트를 설치하지 않은 윈도 보안취약점을 이용해 운영체제(OS)를 감염시키고 다른 컴퓨터로 전파되는 악성코드다. 감염된 시스템에 저장된 주요 파일은 암호화된다. 제작자는 피해자들에게 암호화된 파일을 복구하려면 비트코인을 결제하라고 유도한다.

소위 파일을 인질로 몸값을 요구하는 '랜섬웨어'다. 이 랜섬웨어는 지난주 영국 병원 전산시스템 감염사례로 알려졌지만 이후 세계 각지 동시다발적 피해가 발생, 150개국 20만대 컴퓨터가 감염된 것으로 보도됐다. 한국에서도 기업 5곳으로부터 감염 피해 제보가 접수됐다.

이 가운데 온라인미디어 쿼츠는 지난 13일 보도를 통해 러시아인과 한국인들이 글로벌 랜섬웨어 해커에게 가장 많은 돈을 지불했다고 보도했다. 경제범죄 관련해 블록체인을 분석하려는 은행, 사법기관, 비트코인업체와 일하는 소프트웨어업체 체이널리시스 자료를 인용했다.

대다수 랜섬웨어와 마찬가지로 워너크라이는 피해자에게 파일 복구 대가로 비트코인 결제를 요구한다. 모든 비트코인 거래 내역은 블록체인 기술로 기록돼 영구적으로 보존되고, 이를 누구나 확인할 수 있다. 체이널리시스는 이 거래 데이터를 수집해 그 수행 주체를 추적한다.

추적되는 비트코인 거래 주체는 비트코인거래소, 지갑서비스 제공자, 비트코인 채굴자 등이 될 수 있다. 랜섬웨어 감염 피해자에게 비트코인 결제를 요구한 공격자도 같은 방식으로 파악될 수 있다. 이로써 워너크라이에 감염돼 지불된 돈이 얼마나 되는지 집계할 수 있다.

체이널리시스 데이터에 따르면 워너크라이 공격자가 피해자들에게 몸값을 보내라고 요구한 비트코인 지갑 주소는 3개다. 이를 통해 보도 시점 기준으로 2만3천달러 상당의 비트코인을 받았다. 이 비트코인 결제에 가장 많은 돈을 쓴 곳이 러시아와 한국이었다.

체이널리시스 조나단 레빈 공동창업자는 "감염률을 보면 러시아에서 상당히 많이 발생했는데 이는 (결제 데이터와) 상응한다"며 "러시아 지역에서 발생한 감염 사례를 러시아 이용자라고 표현했다"고 설명했다.

한국의 비트코인 거래소에서 발생한 거래라고 해서 반드시 한국 지역내 감염된 이용자가 송금한 거래라고 단정해야 할 이유는 없다. 다만 그렇지 않을 경우보다는 그렇게 추론하는 편이 자연스럽다.

보도에 인용된 체이널리시스의 데이터는 워너크라이 악성코드가 요구한 지갑 주소로 비트코인 송금이 발생한 비트코인 거래 주체 목록이다. 대부분은 비트코인 중개 서비스를 제공하는 거래소였다.

이 목록에서 러시아 루블 단위로 비트코인을 거래하는 BTC-e가 4천271달러로 송금액 1위를 기록했다. 영국 소재 거래소 비트스탬프(bitstamp)가 2천12달러로 3위였다.

2천163달러로 2위를 기록한 빗썸(bithumb), 684달러로 10위를 기록한 코인원(coinone), 312달러로 18위를 기록한 코빗(korbit) 등이 한국 소재 비트코인 거래소였다.

사실 100개국 이상 지역에서 수십만대 컴퓨터를 감염시킨 랜섬웨어에 지불된 비트코인이 2만3천달러(약 2천600만원)에 불과하다는 분석을 곧이곧대로 믿기는 어렵다. 이보다 조금 더 높은 결제금액 규모를 확인했다는 제보도 있다.

관련기사

- "랜섬웨어 사태, 美 정보기관이 더 키웠다"2017.05.15

- 랜섬웨어 워너크라이, 효과적으로 막으려면2017.05.15

- 랜섬웨어 피해, CGV 영화관으로 확산2017.05.15

- '워너크라이' 랜섬웨어, 대체 뭘까?2017.05.15

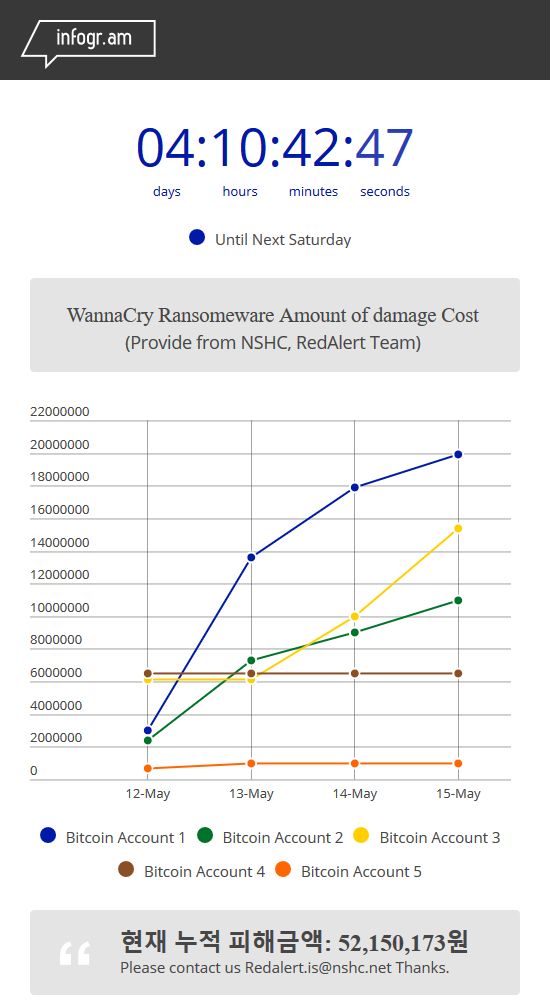

한국 사이버보안전문업체 NSHC의 침해사고대응조직인 레드알럿팀은 현재까지 워너크라이 랜섬웨어가 사용하는 비트코인 계좌 5개를 파악, 지난 12일부터 15일 현재까지의 거래량을 실시간으로 추적, 원화로 집계하고 있다. 현재까지 집계된 피해 금액은 5천215만원 정도다.

NSHC 측은 "관련 데이터는 블록체인닷컴의 비트코인 블록 탐색기 사이트 거래정보를 참고해, 워너크라이 랜섬웨어가 사용하는 5개 계좌정보 거래량을 실시간 반영해 업데이트한 것"이라며 "해당 랜섬웨어의 모든 계좌를 반영했다고 볼 수는 없다"고 덧붙였다.