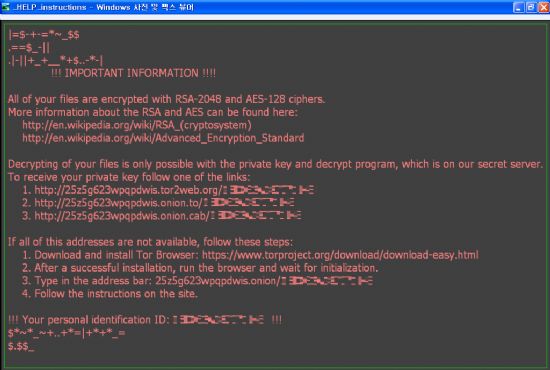

감염시킨 PC, 노트북 내 파일들을 암호화해 이를 풀어주는 대신 대가를 요구하는 랜섬웨어가 사이버범죄자들에게 돈이 되는 사업으로 주목받기 시작하자 아예 서비스를 대행해 주는 조직까지 등장하기 시작했다.

6일 안랩이 발표한 1분기 랜섬웨어 트렌드에 따르면 랜섬웨어 유포방법과 유포되는 파일형태가 확대되는가 하면 아예 랜섬웨어 제작/배포를 대행해주는 일명 'RaaS(Ransomware as a service)'까지 등장하고 있는 실정이다.

RaaS는 사이버범죄자들 사이에 랜섬웨어가 수익이 되는 사업이라는 점에 주목했다. 해킹방법에 대한 별다른 지식이 없이도 일정한 사용료만 내면 랜섬웨어를 제작해 배포하고, 감염현황까지 알려주는 서비스가 등장한 것이다. 더구나 랜섬웨어에 감염된 피해자들이 더 빠르게 문제를 해결할 수 있도록 실시간 채팅 기능까지 제공하는 경우도 등장하기 시작했다.

랜섬웨어 유포방식이 다양화된 것도 최근 특징이다. 과거 이메일 첨부파일이나 사내 메신저를 통해 랜섬웨어를 뿌렸던 것에서 벗어나 각종 응용프로그램, 운영체제, 웹사이트 취약점을 악용하거나 파일공유서비스인 토렌트 등을 유포 경로로 악용하기도 한다. 국내서 웹사이트와 연계된 보안에 취약한 광고사이트가 랜섬웨어 유포지로 쓰이기도 한다.

랜섬웨어를 위장하는 파일 형태도 확대됐다. doc, pdf 등 문서파일이나 화면보호기파일(scr) 등을 악용하던 것에서 진화해 매크로, 자바스크립트 등까지 악용되고 있는 실정이다. 최근 국내에서도 악명을 떨치고 있는 록키(Locky)는 미국, 일본, 중국 등 해외에서 온 송장(invoice), 지급(payment)을 위장한 악성문서파일을 악용한다. 해당 문서를 조회하면 악성 매크로를 실행시켜 외부 악성링크에서 랜섬웨어를 다운로드받도록 하는 방식이 쓰였다. 첨부파일에 자바스크립트를 포함시켜 외부 사이트로부터 랜섬웨어를 다운로드하는 방식도 있다.

안랩은 랜섬웨어는 수많은 신변종이 지속적으로 발생하고 있기 때문에 피해를 줄이기 위해서는 ▲수상한 이메일 첨부파일 및 URL 실행 금지 ▲중요한 데이터는 외부 저장장치로 백업 ▲백신 최신 업데이트 유지 ▲운영체제(OS)/SW프로그램의 최신 보안패치 적용 ▲신뢰할 수 없는 웹사이트 방문 자제 등 기본 보안 수칙을 생활화 하는 자세가 필요하다고 조언했다.

관련기사

- 하우리, 랜섬웨어 '록키' 예방 프로그램 배포2016.04.06

- "랜섬웨어, 미리 준비해야 사고 막는다"2016.04.06

- 신종 랜섬웨어, 하드디스크-OS 먹통 만들어2016.04.06

- 랜섬웨어 '록키' 국내 금융기관-관공서-기반시설 피해 증가2016.04.06

안랩 ASEC대응팀 박태환 팀장은 "2013년부터 미국, 중국, 일본, 독일, 영국 등 글로벌 지역에서 피해를 기록한 랜섬웨어는 점점 버전 업그레이드나 다른 영역과 제휴를 하는 등 나름의 실적을 위한 ‘서비스 체계’를 갖춰가고 있다"며 "앞으로 랜섬웨어는 더욱 교묘해지고 고도화할 가능성이 높아 법인 및 개인 사용자들의 주의가 필요하다"고 말했다.

안랩은 V3 제품군과 기업용 지능형 위협 대응 솔루션인 ‘안랩 MDS’를 통해 현재까지 발견된 다양한 랜섬웨어를 탐지하는 중이다. 이 회사는 기존에 사용 중인 V3 엔진을 최신버전으로 업데이트 하고, MDS 사용 고객은 실행보류(execution Holding) 기능을 활용할 것을 권고했다.