지난해 9월 아이클라우드 계정과 관련 버그로 인해 헐리우드 여배우 누드사진이 유출되는 사고가 발생한데 이어 최근 아이클라우드 비밀번호를 유출시킬 수 있는 또 다른 버그가 등장했다.

11일(현지시간) 미국 지디넷, 영국 더레지스터 등 외신에 따르면 어니스트앤영 소속 디지털포렌식 전문가인 잔 소섹 보안연구원은 피싱 이메일을 보내는 수법으로 iOS8.3 운영체제(OS)에서 구동되는 메일앱(Mail.app)으로부터 사용자 비밀번호를 훔쳐낼 수 있는 버그를 발견, 개념증명(POC)에 성공했다.

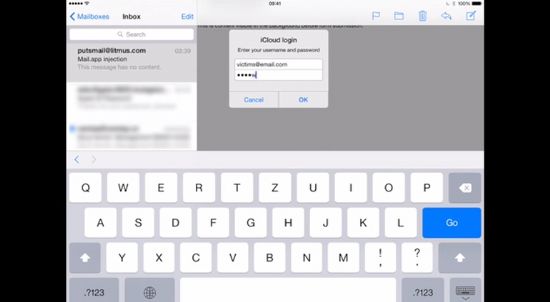

이 버그는 원격에서 피싱메일을 확인하기 위해 아이클라우드 계정정보를 요구하는 팝업창에 비밀번호를 입력하면 원격에서 원래 이메일 내용과 다른 HTML 콘텐트가 로딩되면서 사용자가 어떤 비밀번호를 입력했는지를 별도 서버에 텍스트 파일 형태로 저장해 다른 공격자의 이메일 계정으로 전송하는 방법으로 확인할 수 있도록 했다.오픈소스 개발자 커뮤니티인 기트허브에 따르면 소섹 연구원은 "(악성코드를 주입할 수 있는) 자바스크립트는 UI웹뷰(UIWebView)에서 사용이 불가능하지만 간단한 HTML, CSS 명령어를 통해 비밀번호를 수집할 수 있다"고 밝혔다.

관련기사

- 누드사진 유출 美 경찰, 아이클라우드 때문에 덜미2015.06.12

- 中정부, 아이클라우드 데이터 감시 의혹2015.06.12

- "애플, 아이클라우드 취약점 6개월전 알았다"2015.06.12

- "애플 아이클라우드, 보안 결함 있다"2015.06.12

그는 올해 1월께 해당 버그가 아이폰, 아이패드 등에 적용될 수 있다는 사실을 알렸으나 iOS8.3 버전에서까지 이에 대한 보안업데이트가 이뤄지지 않았다고 지적했다.

미국 지디넷에 따르면 애플측은 "이 POC로 인해 아직 어떤 애플기기 사용자도 피해를 입었다는 사실이 보고되지 않았다"며 "최신 업데이트에 해당 내용에 대한 패치를 제공할 예정"이라고 밝혔다.