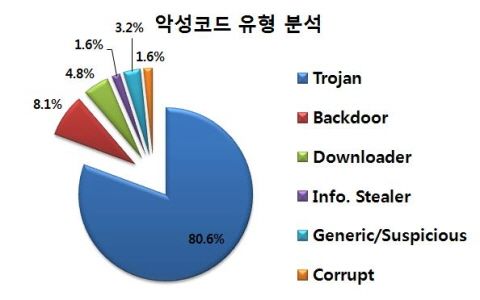

최근 국내에 유포된 악성코드의 80% 가량이 사용자 몰래 PC를 원격조종하는 '트로이목마'인 것으로 나타났다.

24일 빛스캔은 시만텍과 공동조사한 결과 지난 11일부터 17일까지 국내에 유포된 62종의 악성코드 중 50건(80%)가 트로이목마인 것으로 확인됐다.

트로이목마는 해커가 원격에서 감염된 PC를 조종하기 위해 설치되는 악성코드로 시스템의 권한을 장악하고 다른 공격도구들을 다운로드 받아 추가적인 공격을 감행한다.

또한 공격자에 의해 직접 조정도 가능한 형태의 원격 통제 도구인 'RAT(Remote Administration Tool)' 종류도 트로이 목마로 분류돼 분석결과에 포함됐다.

빛스캔 측은 현재는 취약한 웹서비스 혹은 공격자가 권한을 이미 가진 웹사이트에 방문하기만 해도 트로이목마나 백도어 등에 감염될 수 있을 정도로 웹 상의 보안환경이 취약하다고 밝혔다.

20일 전산망 마비 공격 이전에 발생한 국내 악성코드 대량유포와 관련 'kbs.exe', 'sbs.exe','imbc.exe' 등 방송국을 위장한 악성 파일 중 KBS, MBC와 달리 SBS를 위장한 파일은 악성코드 내부 파일이 깨져 있어 실제로는 동작하지 않은 것으로 분석됐다.

관련기사

- 잉카인터넷 "오후 2시 안되면 3시 공격하도록"2013.03.24

- 전산망 마비, 외국보안회사들 시각2013.03.24

- 사설IP 발견, 최초유포지 한국 근거 아직...2013.03.24

- "해킹, 국내 사설 IP로 밝혀져"2013.03.24

현재로서는 앞서 발견된 이와 같은 악성코드들이 지난 20일 전산망 대란을 위한 사전 준비 작업이었는지에 대한 연관성은 정황히 나오지 않고 있다.

전산망 대란을 통해 발생한 대규모 공격 뿐만 아니더라도 파밍, 게임계정탈취, 분산서비스거부(DDoS) 등의 공격 기능을 가진 악성코드들은 수없이 유포되고 있다. 악성코드 유입경로 중 하나인 이메일, 웹사이트 등을 통해 트로이목마가 어떤 경로를 통해 유포되고 있는지를 면밀히 분석해 위험을 예방 해야 할 것으로 전망된다.