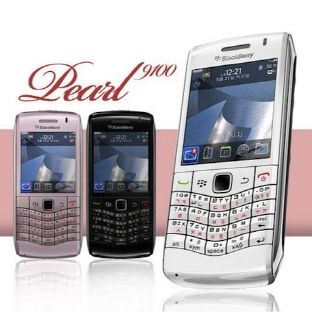

스마트폰 플랫폼중 가장 보안에 신경을 썼다는 평가를 받아온 리서치인모션(RIM)의 블랙베리에도 트로이목마성 악성코드가 등장했다.

이번에 발견된 '지트모(Zitmo)'라는 악성코드는 공격자가 문자메세지(SMS) 송수신 차단을 제어할 수 있게 설계됐다고 주요외신들이 7일(현지시간) 보도했다.

지금까지 모바일 악성코드가 보고된 사례는 대부분 구글의 안드로이드 운영체제(OS)와 애플의 iOS에 해당됐다. 지트모가 등장함으로써 블랙베리 OS에 대한 보안위협도 점차 늘어날 것으로 보인다. 지트모는 모바일 뱅킹 사용자에게 금전적 피해를 입힐 수 있다.

트렌드마이크로의 패트릭 에스타빌로 보안위협 분석가는 지난 4일 회사 블로그를 통해 공격자들이 모바일 악성코드를 이용한 자금인출이나 패스워드 힌트를 받을 수 있는 은행 정보를 빼낼 수 있다고 지적했다. 공격자들이 금전적 이익을 목적으로 단말기에 들어간 악성코드를 이용할 수 있다는 얘기다.

지트모는 그래픽유저인터페이스(GUI)가 없다. 또 휴대폰에 설치되면 악성코드 스스로 단말기에 탑재된 애플리케이션 공격자 목록에서 자신을 지울 수 있다. 사용자에게 보이지 않고 단말기에 탐지되지도 않아 잘 숨어든다는 얘기다.

보안전문가들은 이번에 발견한 악성코드가 트로이목마 '제우스'의 변종이라는 의견을 내놨다. 제우스는 사용자의 키입력 값을 탈취해 저장하는 '키로거'를 데스크톱에 설치하고 사용자들이 은행사이트에 접속할 때 로그인 정보를 훔친다.

많은 은행들이 악성코드 명령을 혼란시키기 위해 현재 이중 인증 방식을 채택한다. 가장 많이 사용되는 인증방식이 일회용비밀번호(OTP)다. OTP는 로그인 할 때 사용자 휴대폰 문자메시지로 전달해 이용할 수 있으며, 사용 즉시 파기된다.

반면 지트모는 원격 공격자에게 모든 문자메시지를 전달해준다. 이 때문에 공격자는 손쉽게 비밀번호를 알 수 있다. 뿐만 아니라 지트모 악성코드는 원격 관리자가 모든 메시지를 다시 전달할 수 있도록 한다. 문자메시지를 삭제하고 들어오는 메시지도 가로챌 수도 있다.

에스타빌로 보안위협 전문가는 이 악성코드는 휴대폰 전원 동작도 가능하고, 실제 문자메시지처럼 보이도록 꾸밀 수도 있다며 또, 특정 휴대폰 전화번호나 일반전화, 차단한 전화목록을 사용자가 알지 못하도록 지우기도 한다고 말했다.

관련기사

- 악성코드 안드로이드 앱, 공식마켓 확산2011.03.08

- 스마트폰 업체, 안드로이드 보안 직접 챙긴다2011.03.08

- 미래차 전환 물꼬 텄지만 체질 개선은 과제…자동차 B+학점2026.05.31

- [타보고서] 플레오스 품은 그랜저…미래는 봤지만 사용성은 숙제2026.05.31

트렌드마이크로는 노키아의 심비안OS와 윈도 모바일을 겨냥한 악성코드도 최근 확인됐다고 밝혔다. 이 트로이목마는 단말기 사용자들이 모바일 브라우저로 악성 웹사이트에 접속하거나 악성코드가 담긴 애플리케이션을 내려받으면 설치된다.

관련 전문가들은 스마트폰 악성코드가 더욱 정교해지고 있어 모바일 사용자들은 잘 알려지지 않은 웹사이트 링크를 클릭하거나 휴대폰에 앱을 다운로드 받을 때 주의가 필요하다고 전했다.