하반기 보안업계 화두였던 스턱스넷 악성코드에 대한 분석 결과가 공개됐다.

보안 업체 시만텍의 한 연구원은 스턱스넷이 우라늄 농축 시설을 파괴하도록 만들어졌음을 확인했다고 15일(현지시간) 씨넷뉴스가 보도했다.

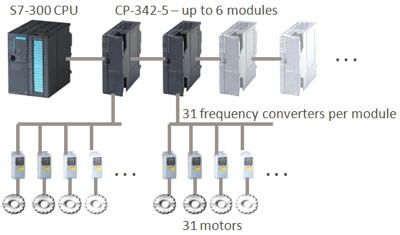

시만텍 보안대응 기술이사 에릭 치엔은 씨넷뉴스를 통해 스턱스넷 표적이 되는 시스템은 모터 속도 제어장치 일종인 주파수 변환기로 악성코드가 핀란드나 이란 테헤란에 있는 한 회사에서 변환기를 찾는다고 말했다.스턱스넷은 감염된 장치들을 감시할 뿐만 아니라 800Hz~1200Hz대 주파수를 체크하도록 개발됐다. 산업통제시스템에서 돌아가는 애플리케이션중 이같은 주파수대인 것은 많지 않다. 용도가 제한적이며, 우라늄 농축이 사례중 하나라고 에릭 치엔 이사가 설명했다.

에릭 치엔은 스턱스넥 악성코드가 이란의 한 핵발전소를 타깃으로 한다고 추측이 있었지만 핵발전소는 이미 농축된 우라늄을 사용하고, 스턱스넷이 체크하는 주파주 변환기를 갖고 있지 않다고 지적했다.

관련기사

- MS, 스턱스넷에 노출된 윈도 결함 보완2010.11.16

- EU "스턱스넷은 악성코드의 새로운 패러다임"2010.11.16

- 안철수연구소, '스턱스넷' 대응방법 찾았다2010.11.16

- 이란 원전의 운명은?···스턱스넷 웜 공격시작2010.11.16

이것은 스턱스넷의 공격 대상이 이란 나탄즈 우라늄 농축시설이란 추측에 힘을 실어준다는게 그의 설명이다.

스턱스넷 악성코드는 윈도결함을 통해 확산됐고 지멘스의 특정 산업 통제 소프트웨어를 쓰는 시스템을 겨냥했다고 씨넷뉴스는 전했다.