지난해 발생했던 7.7 DDoS 공격이 1년만인 2010년 7월7일에 또 다시 발생했다. 보안업체들에 따르면 이번 공격은 지난해 7.7 DDoS 대란 때 좀비PC로 사용된 일부 PC가 치료되지 못한 상태로 남아 있다가 올해 다시 활용된 것으로 보인다.

안철수연구소에 따르면 지난해 분석 당시 컴퓨터 날짜 기준 2009년 7월 10일 0시 이후에 하드 디스크가 손상되는데, 이때 조건(닷넷 프레임 미설치 상태 등)이 맞지 않아 손상되지 않은 PC가 있을 수 있다는 것. 또한 이후에 감염된 PC도 있을 수 있다.

8일과 9일에도 지난해와 같은 공격이 발생할 가능성이 있으므로 각 개인 및 기업의 PC 사용자는 백신으로 진단/치료해야 한다.

안철수연구소 조시행 상무는 사용자의 PC가 DDoS 공격에 악용되지 않게 하려면 평소 보안 수칙을 실천하는 것이 중요하다면서 운영체제의 보안 패치를 최신으로 유지하고, 백신 프로그램을 설치해 항상 최신 버전으로 유지하고 실시간 검사 기능을 켜두어야 한다고 강조했다.

이번 공격(2010년)의 경우 공격트래픽이 약 1Mbps정도로 지난해 10Gbps를 상회했던 것 과 비교해 그 규모가 매우 적었다. 감염된 PC로부터 추출한 샘플을 분석해 본 결과, 지난해와 동일한 DDoS 악성코드로 인한 재공격이었다는 것이 확인됐다.

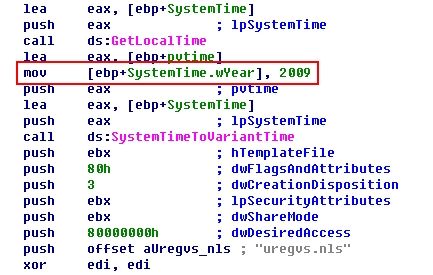

이스트소프트(대표 김장중)는 올해 7.7 DDoS 공격의 원인을 ▲지난해 사용된 좀비PC가 재활용됐고 ▲당시 악성코드는 시스템날짜를 무조건 2009년으로 인식하도록 만들어졌기 때문이라고 분석했다.

이스트소프트가 KT망 관제센터와의 공조를 통해 올해 공격에 사용된 좀비PC를 확보해 분석한 결과, 지난해 사용된 좀비PC가 치료되지 않고 올해 다시 활용된 것을 확인할 수 있었다. 지난해 공격 당시에 보안업체와 정부기관에서 배포한 백신을 통해 대다수의 좀비PC들이 치료 됐지만, 일부가 치료되지 않은 채 남아 공격을 발생시킨 것. 따라서 주변에 방치된 공용PC의 감염여부를 DDoS 전용백신 등을 통해 점검할 필요성이 있다.

관련기사

- 방통위 "8일~9일 추가 DDoS 위기"2010.07.08

- 청와대 등 5개 기관·민간 사이트 DDoS 공격2010.07.08

- 7.7 DDoS 대란 1주년, 위협은 사라졌는가?2010.07.08

- 특정 타깃 노린 DDoS 공격 늘어2010.07.08

올해 발생한 7.7 DDoS공격은 악성코드상에서 시스템의 날짜를 1분 단위로 체크해 시스템날짜가 2010년이든 2011년이든 관계없이 2009년으로 인식해 공격을 진행시킨다. 지난해 7.7 DDoS 공격을 발생시킨 악성코드상에는 정확한 년도와 날짜, 그리고 시간이 표기돼 있었기 때문에 모든 보안업체가 올해에도 동일한 공격이 이뤄질 것을 미리 예상하지 못했다. 악성코드가 교묘하게 구성되어 있어 미리 발견하지 못한 부분이지만 보안업체들로서는 반성이 필요한 부분이라고 보여진다.

물론 올해 DDoS공격규모는 지난해와 같이 크게 문제를 일으킬만한 규모가 되진 못한다. 다만 지난해 공격대상 사이트에 대한 재공격이 거의 확실시 되고 있어 해당 사이트의 관리자들은 서비스 운영에 만전을 기울일 필요가 있다. 또한 PC사용자들도 무료백신 혹은 전용백신 등을 통해 내 PC뿐만 아니라 주변의 PC들의 악성코드 감염여부를 확인하는 적극적인 노력이 필요하다.