"기존의 ID, 비밀번호 체계는 궁극적으로 2가지 구조적 문제가 있다. 비밀번호를 공유한다는 점, 비밀번호와 같은 계정정보가 취급 기관이나 기업에 중앙화돼 있다는 점이다. 취급 기관이나 기업이 뚫리면 내 계정정보가 유출되는 구조적 한계다"

옥타코 이재형 대표는 16일 세종대 컨벤션센터에서 개최된 사이버 보안 컨퍼런스 'KCSCON 2025(Korea Cyber Security Conference 2025)'에서 이같이 지적했다. 이 대표는 이날 '제로트러스트, N2SF환경에 대응하는 디지털 아이덴티티 관리방법'을 주제로 발표했다.

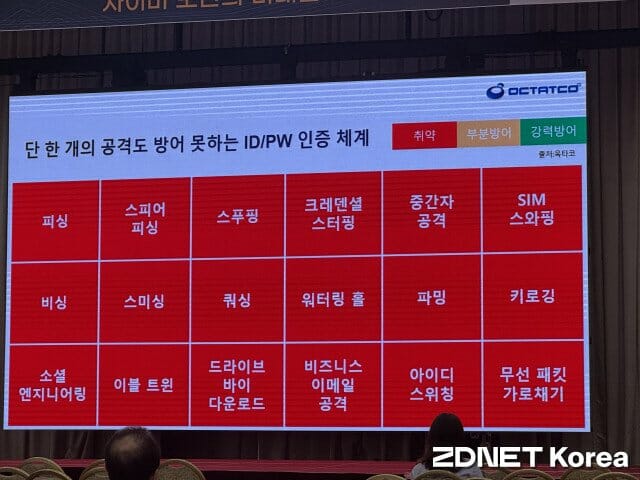

그는 기본적으로 ID·PW(비밀번호) 인증 체계는 ▲피싱 ▲스피어피싱 ▲스푸핑 ▲크리덴셜 스터핑 ▲중간자공격 ▲소셜엔지니어링 ▲SIM스와핑 등 최신 해킹 기법에 단 1개의 공격도 방어할 수 없다고 짚었다.

그는 "패스워드는 1972년 MIT 미디어랩에서 연구자들이 연구한 자료를 구분하기 위해 만들어 낸 것에 불과하기 때문에 보안과는 아무런 관계가 없다"면서 "그럼에도 ID·PW 인증 체계가 계속해서 사용되며, 4자리에서 6~8자리로 늘어나고, 특수기호, 대소문자를 넣고 그래도 보안이 약해지니 세 달에 한 번씩 비밀번호를 바꾸도록 하고 있다"고 강조했다.

이 대표는 "그러니까 사용성만 불편해지고 결국 어떤 비밀번호 변경 요구가 있을 때마다 약 5개 비밀번호를 정해놓고 돌려쓰고 있다"며 "상황이 이렇다 보니 다크웹에 들어가면 유출된 비밀번호가 5천억개가 넘는다"고 밝혔다.

이에 이 대표는 '피싱 레지스턴트(Phshing-Resistant)'가 필요하다고 강조했다. 그는 "피싱 레지스턴트라는 개념은 인증의 전체 여정에 있어 인증할 때도 중요하지만 인증이 끝난 다음에 해이재킹, 쿠키 탈취, 토큰 탈취, 네트워크 세션, DB 보호, 디바이스 보호 등 인증 전 여정에 걸친 보안을 제공해야 한다는 콘셉"이라며 "이 콘셉이 실제로 2021년 미국에서 사이버 행정명령으로 '제로 트러스트 아키넥처 전략의 일환으로 '피싱 레지스턴스한 MFA(다중 인증)를 사용해야 된다'고 명시돼 있다"고 설명했다.

이 대표는 "옥타코는 이 분야에서 실제로 PC 로그인부터 온프레미스, 클라우드 등 FIDO2 기반의 다양한 인증 방법이나 연동 방법을 글로벌 표준에 맞춰 진행을 하고 있으며, 이와 관련한 솔루션을 보유하고 있다"며 "사용자 인증 분야에서도 옥타코는 마이크로소프트나 옥타와 같은 회사처럼 글로벌 대표 밴드로 선정돼 있다"고 말했다.

관련기사

- '보안 올림픽' 4연승 박세준 "K-보안, 글로벌로 가야"2025.08.15

- 이재형 옥타코 대표 "올해 인도네시아서 50만 달러 이상 매출"2025.06.26

- 보안업계 "N2SF 내년 본격 확산...수요 대응 잰걸음"2025.09.07

- 옥타코, 피싱 막는 M2A 선봬…"제로 트러스트"2025.03.18

옥타코는 디지털 아이덴티티 전문 기업으로, 제로트러스트 기반 M2A(다중 속성 인증) 솔루션을 갖춘 기업으로 알려져 있다. 보안성 뿐 아니라 편의성도 높여 보안은 강화하고 비용과 낭비는 줄인 솔루션이 장점이다. 기존 인증 방식의 취약점도 제거해 최근 부상하는 공격 위협으로부터도 방어에 최적화돼 있는 것으로 알려졌다.

이날 개최된 KCSCON 2025는 2025년 하반기 최대 정보보호 컨퍼런스&전시회로, 보안 매체 데일리시큐가 주최했으며, 공공·기업 정보보안 책임자 및 실무자 1200여명이 참석했다. 32개 보안 기업이 솔루션을 전시하는 부스도 마련됐다.