스마트폰 통신 모뎀에서 구조적인 보안 문제가 발견됐다.

KAIST(총장 이광형)는 전기및전자공학부 김용대 교수팀이 경희대 박철준 교수팀과 스마트폰 통신 모뎀 하위 계층에서 단 하나의 조작된 무선 패킷(네트워크의 데이터 전송 단위)만으로도 통신을 마비시킬 수 있는 심각한 보안 취약점을 발견했다고 27일 밝혔다.

보안 문제를 드러낸 폰은 애플, 삼성전자, 구글, 샤오미 등 글로벌 제조사의 상용 스마트폰 15종이다.

실험결과 이들에서 총 11개의 취약점이 발견됐다. 이 중 7개는 공식 CVE(일반적인 취약점 및 노출) 번호를 부여받았다. 또 제조사는 이 취약점에 대한 보안패치를 적용했다. 그러나 나머지 4개는 아직 공개되지 않은 상태다.

김용대 교수는 "이 취약점들은 잠재적으로 원격 코드 실행(RCE)으로 이어질 수 있다는 점에서 매우 심각하다"고 언급했다.

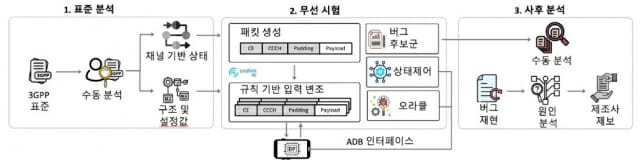

연구팀은 자체 개발한 ‘LLFuzz’((Lower Layer Fuzz)'라는 테스트 프레임워크를 통해 모뎀 하위계층 상태 전이 및 오류 처리 로직을 분석했다.

'LLFuzz'는 3GPP(전세계 이동통신 표준을 만드는 국제협력기구) 표준 기반 상태 기계와 실제 단말 반응을 비교 분석하고, 오류 등으로 인한 취약점을 정밀하게 추출 가능하다.

보안 취약점은 통신 모뎀 하위계층(RLC, MAC, PDCP, PHY)에서 발생했다. 이들 영역은 암호화나 인증이 적용되지 않는 구조적 특성 때문에 외부 신호 주입만으로도 동작 오류가 유발됐다.

연구팀은 실험용 노트북에 생성된 패킷을 소프트웨어 정의 라디오(SDR) 기기를 통해 상용 스마트폰에 조작된 무선 패킷을 주입하자, 스마트폰의 통신 모뎀이 즉시 크래시(동작 멈춤)되는 데모 영상도 공개했다.

연구팀은 "문제가 된 모뎀 칩(통신용 부품)은 프리미엄 스마트폰 뿐 아니라 저가형 스마트폰, 태블릿, 스마트 워치, IoT 기기까지 포함되는 확산성으로 인해 사용자 피해 가능성이 광범위하다"고 언급했다.

연구팀은 또 5G 모뎀 하위계층 테스트에서도 2주 만에 취약점 2개를 찾았다.

김용대 교수는 “이번 연구는 스마트폰 등 IoT 기기의 이동통신 모뎀 보안 테스팅의 표준화 필요성을 입증한 사례”라고 말했다.

관련기사

- 한국 보안주식 왜 저평가?...보안 상장사 9곳 뭉쳐 공동 설명회2025.06.19

- KAIST "금융 필수 보안SW가 오히려 해킹에 악용"2025.06.02

- [보안 기업] 트리니티소프트 "아시아 1위 취약점 점검 기업 되겠다"2025.05.30

- 국내 웹 공격 3개월 300만건 넘었다2025.05.08

연구팀은 'LLFuzz'를 활용해 5G 하위계층에 대한 추가적인 분석을 이어가고 있다. LTE 및 5G 상위 계층 테스트를 위한 도구 개발 또한 진행 중이다. 향후 도구 공개를 위한 협업도 추진 중이다.

연구 논문에서 전기및전자공학부 박사과정 투안 딘 호앙(Tuan Dinh Hoang) 학생이 제1 저자로 등재됐다. 연구 결과는 사이버보안 분야 국제학회인 유즈닉스 시큐리티(USENIX Security) 2025에서 오는 8월 발표될 예정이다.