차세대 HBM용

북한 해킹조직이 고도화한 해킹 수법을 사용해 주요 국가기관과 첨단기업의 기밀자료와 핵심기술을 절취하고 있는 것으로 드러났다. 4일 국정원은 이 사실을 포착하고 관련 업계에 주의를 당부했다.

북한 해킹조직은 소프트웨어(SW) 공급망 공격과 관련해 ▲IT용역업체 해킹을 통한 기관과 기업 우회 침투 ▲IT솔루션과 SW 취약점을 악용한 침투 ▲보안관리 허점을 노린 해킹 등 3가지 공격유형을 활용해 자료 탈취에 주력하고 있다고 국정원은 밝혔다. 아래는 국정원이 전한 북한 해커의 공격 양상

IT용역업체 해킹 후 기관·기업 전산망 우회 침투

고객사 접속 권한이 있는 IT 용역업체의 보안이 취약하면 국가기관과 기업의 보안체계가 잘 갖춰져 있더라도 피해에 고스란히 노출될 수 밖에 없다. 실제 북한 해킹조직은 작년 10월 지자체 전산망 유지관리 업체인 A사 직원 이메일을 해킹해 메일내 보관중이던 서버 접속계정을 탈취한 후 지자체 전산망 원격관리 서버에 무단 접속, 행정자료 절취를 시도하기도 했다.

피해 예방을 위해 IT용역업체 직원들에 대한 보안교육은 물론 외부 접속경로 차단 및 인증수단 강화 등 보안수준을 더 높여야 한다고 국정원은 지적했다.

IT솔루션·SW 취약점 악용 침투

내부자료 통합 관리·유통을 위해 사용하는 IT솔루션을 대상으로한 단 한번의 공격이 대량의 내부 정보 유출로 이어지기도 한다. 북한 해킹조직은 이번달 방산협력업체 D사의 전자결재·의사소통용 ‘그룹웨어’의 보안상 허점을 악용해 악성코드를 설치, 직원 이메일 및 네트워크 구성도 등 내부자료 절취를 시도했다.

이 같은 시도를 사전에 차단하기 위해서는 ▲SW 보안패치 ▲인터넷을 통한 관리자계정 접속 금지 ▲주기적인 취약점 점검 등의 대책이 필요하다고 국정원은 조언했다.

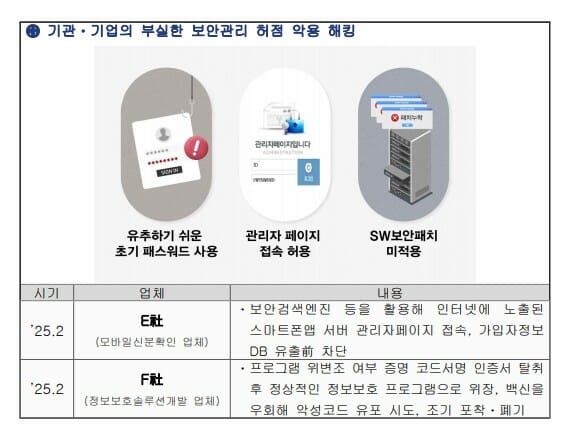

기관·기업의 보안관리 허점을 노린 해킹

‘유추하기 쉬운 초기 패스워드 사용’‘부주의에 의한 해킹메일 열람’ 등 기관·기업의 부실한 보안관리는 해킹으로 직결된다. 북한 해킹조직은 올 2월 모바일 신분 확인업체 E사의 관리자 페이지를 인터넷을 통해 쉽게 접속할 수 있는 점을 노려, 보안검색엔진 등을 활용해 해당 취약점을 면밀 분석해 관리자 권한으로 무단 접속했다.

관련기사

- 국정원 "딥시크, 중국 서버 저장…김치·동북공정 대답도 문제"2025.02.09

- 한컴위드, 국내 최초 양자내성암호 포함 암호모듈 국정원 KCMVP 검증2025.01.13

- 美 연방정부 AI 활용 2년 새 4배…MS·구글·팔란티어가 깔았다2026.05.10

- 車산업 SDV 전환 속도내지만…SW·AI 인력 확보는 '난항'2026.05.10

이를 방지하려면 내부 보안관리 강화를 위해 기본 보안수칙을 체크리스트로 만들어 크로스체크함으로써 문제점을 개선하고, 보안교육을 통해 직원들의 보안의식을 제고해야 한다. 북한 해킹조직 등 사이버위협세력의 해킹 피해 차단을 위한 자세한 위협정보와 보안권고문은 국가사이버안보센터 홈페이지나 KCTI(사이버위협정보공유시스템) 등을 통해 확인할 수 있다.

윤오준 국정원 3차장은 “SW 공급망 공격은 광범위한 피해로 이어질 수 있어 IT 공급자와 사용자 모두 경각심을 가져야 한다”며 “정부 차원에서도 작년 9월 가동한 정부합동 공급망 보안 TF를 통해 2027년까지 ‘SW공급망 보안체계’를 제도화하는 등 공급망 보안 선진화를 위해 노력할 것”이라고 밝혔다.