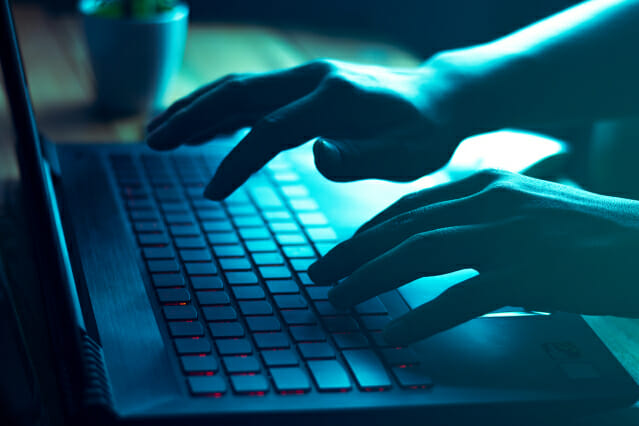

북한 해커그룹이 새로운 해킹 프로그램으로 사이버 공격을 진행한 정황이 포착됐다. 해당 수법은 코드네임 '김수키'라는 기존 북한 해커그룹과 비슷한 것으로 전해졌다.

22일 미국 시스코 탈로스는 북한 해커그룹 'UAT-5394'가 '문피크(MoonPeak)'라는 새 해킹 프로그램 사용한 것을 포착했다고 밝혔다. 현재 사이버 공격 대상은 알려지지 않았다.

문피크는 원격 접근 트로이목마(RAT)로 이뤄진 해킹 프로그램이다. 해커는 이 프로그램으로 컴퓨터나 시스템에 들어가 정보를 탈취하거나 원격 제어를 할 수 있다. 문피크는 기존 악성 프로그램 제노RAT 변종판인 것으로 확인됐다.

시스코 탈로스는 해커 그룹이 강력한 해킹 프로그램 개발을 위해 문피크에 새 인프라를 적용했다고 분석했다. 해커들은 합법적인 클라우드 서버 사용을 멈추고 자체 서버 C2를 구축했다. 그동안 다수 해커는 제노RAT 등을 이용할 때 드롭박스나 구글드라이브 같은 일반적인 클라우드 서비스를 사용했다.

C2 서버는 해킹에 필요한 악성 파일을 제공한다. 해커들은 이 서버를 통해 새 해킹 도구와 응용프로그램을 만들 수 있다. 이에 탈로스는 문피크에서 나온 새 악성 프로그램들이 더 복잡해지고 분석하기 어려워졌다고 밝혔다. 해킹에 대응할 수 있는 새 방안이 필요하다고 봤다.

관련기사

- "모든 IoT 로봇청소기 해킹 위험"…보안 강화 필요성 대두2024.08.21

- [ZD SW 투데이] 안랩 V3, 글로벌 보안제품 평가 'AV-테스트' 만점 획득 外2024.08.21

- "보안 이상 무"...엘리스그룹, 정보보호·개인정보 국제표준 인증2024.08.21

- "안전성 OK"…보안업계, 금융권 망분리 완화 호평2024.08.20

시스코 탈로스 관계자는 "UAT-5394는 기존 해커그룹 김수키처럼 피싱을 통한 악성 소프트웨어 배포, RAT 활용, C2 서버를 통한 명령 전달 및 데이터 탈취 수법을 활용한다"며 "UAT-5394가 실제 김수키 또는 그 하위 그룹이거나 북한 사이버 기구 내에서 김수키 해킹 도구를 차용한 새 해킹 그룹일 수 있다"고 유추했다.

이어 "해킹그룹은 새로운 인프라를 통해 문피크 공격성을 꾸준히 높이고 있다"며 "해킹 분석을 방해하기 위한 추가적인 난독화 기술과 비인가 연결 방지를 위한 통신 메커니즘을 업그레이드했다"고 평가했다.