"눈 깜빡할 사이에 3만9천 달러가 저도 모르는 계좌로 이체됐어요. 통신도 제대로 되지 않아서 와이파이를 이용해야 했죠. 제 전화번호가 해커에게 넘어갔단 사실도 알게 됐습니다."

신종 해킹 범죄 '심 스와핑(SIM Swapping)'이 미국을 포함한 전 세계에 새로운 골칫덩이로 떠올랐다. 한국도 열외가 아닌 만큼 휴대전화 유심(USIM) 보안에 각별한 주의가 요구된다.

15일 AP통신에 따르면 연방통신위원회(FCC)는 지난 8일 미국 내 심 스와핑 해킹 예방과 관련된 규칙·명령을 시행할 예정이었다. 그러나 FCC는 백악관의 추가 검토 조치에 따라 시행이 무기한 연기됐다고 공지했다. 미국 내 무선 통신사들이 규정을 대비하는 데 많은 시간이 필요하고 기술, 절차에 큰 변화가 요구된다는 이유에서다.

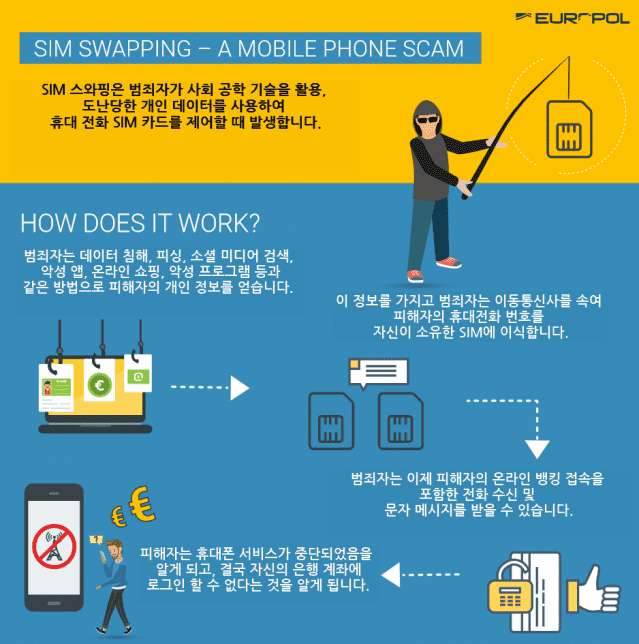

심 스와핑은 타인의 휴대전화 유심 칩을 복제해 개인정보 및 금융자산을 탈취하는 해킹 수법이다. 해커가 데이터 유출, 다크웹 검색, 피싱 메일 사기 등을 통해 얻은 전화번호, 생년월일을 이용해 피해자를 사칭하는 방식이다.

문제는 피해자의 유심 정보와 해커가 쓰는 유심 정보가 일치해 시스템상으론 '기기 변경'으로 여겨진다는 점이다. 외신들은 피해자가 단순 기기 변경을 한 것인지, 심 스와핑을 당한 것인지 확인할 방법이 마땅하지 않다고 분석했다. 심 스와핑 피해 복구가 어려운 이유 중 하나다.

보안 전문가들은 "해커들은 전화번호 탈취 후 휴대전화의 유심 카드가 손상·분실됐다고 주장한 뒤 해당 번호를 소지한 새 유심을 연결해 달라고 요청하는 수법을 쓴다"고 구체적인 범행 방법을 밝혔다.

심 스와핑은 2017년 처음 등장한 이후 갈수록 확산되고 있는 분위기다. 실제 미국 FBI 인터넷 범죄 신고 센터의 통계를 살펴본 결과 심 스와핑 신고 건수는 2018년부터 2021년까지 약 400% 이상 증가했다. FBI 측은 피해액 규모가 총 6천800만 달러(약 936억200만원)로 추산된다고 보고했다.

FCC는 2023년 관련 보고서와 보도자료를 통해 "사용자가 유심 변경, 포트 아웃 요청 등을 하려 할 때 음성 확인·정부 식별 등의 추가 조치를 취해야 한다"며 "생년월일, 주민등록번호 등 2단계 인증이 더 이상 안전하지 않다"고 설명했다. 그러면서 "다만 이 정책은 백악관의 추가 검토 의견에 따라 시행이 미뤄졌다"고 덧붙였다.

관련기사

- [MWC] 유심? 이심?..."혹시 r심은 들어보셨나요"2024.02.27

- LGU+, 개인정보 유출 고객 대상 '유심 무료 교체' 시작2023.02.19

- [현장] "中에 개인정보 다 넘어갔다고?"…알리·테무 조사한 개보위, 이달 중 결과 공개2024.06.06

- 마이크로소프트 계정, 해커에 탈탈 털렸다…배후는?2024.07.01

한국도 예외는 아니다. 지난 2021년 심 스와핑 사례가 처음 발생한 이후 2023년까지 30여 건 이상의 피해 사례가 발생한 것으로 알려졌다. 디지털 가상자산 거래소 업비트는 심 스와핑 의심 사례를 11건 차단했다고 보고했다.

사이버 보안 전문가는 수면으로 드러나지 않은 심 스와핑 범죄가 추가로 있을 것으로 우려했다. 레이첼 토박 소셜프루프 시큐리티 대표는 "대부분의 신원 도용은 신고되지 않기 때문에 실제 피해는 과소평가 됐을 가능성이 높다"고 말했다.