기기 데이터를 암호화한 뒤 복호화 대가로 금전을 요구하는 랜섬웨어 공격 피해를 입은 국내 기업이 올해 상반기에만 78곳인 것으로 집계됐다. 정부는 민간의 랜섬웨어 대응 역량을 높이기 위해 특화 모의 훈련을 마련할 예정이다.

과학기술정보통신부는 한국인터넷진흥원(KISA)과 함께 올해 상반기 사이버위기대응 모의 훈련을 실시한 결과를 6일 발표하면서 이같이 밝혔다.

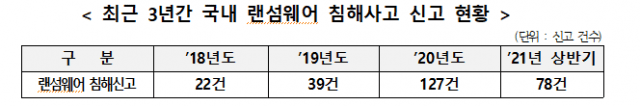

최근 국내·외적으로 랜섬웨어 침해사고가 급증하고 있다. 국내도 지난 2019년 39건 대비 작년 127건으로 325% 급증했다. 올해 상반기는 78건을 기록해 증가 추세가 지속되는 양상이다.

최미정 과기정통부 사이버침해대응과장은 "피해 기업의 80% 이상이 중소기업이며, 피해 분야가 한정적이었던 예전과 달리 다양해지고 있다"며 "업종을 가리지 않고 랜섬웨어를 위한 대비가 필요한 상황"이라고 말했다.

이에 정부는 올해 하반기 모의 훈련에 최근 급증하는 랜섬웨어 대응에 특화된 모의 훈련 시나리오를 개발해 도입한다. 오는 9월 참여 기업을 모집 후, 10월 훈련을 실시할 계획이다.

이동근 KISA 침해대응단장은 "현재는 최근 발생하는 사례 분석을 통해서 기업들이 공격 당하기 쉬운 분야에 대해 시나리오를 준비하고 있다"며 "특히 데이터 백업이 랜섬웨어 방어에 있어서 최후의 보루인만큼, 백업에 대한 방어가 제대로 이뤄지는지에 대해 집중적으로 대응할 수 있도록 준비할 계획"이라고 설명했다.

■랜섬웨어 피해 발생 주요 원인 3가지 '웹서버·AD·계정 관리 부실'

정부는 국내에서 발생한 상반기 주요 랜섬웨어 침해사고 유형도 상세히 소개했다.

온라인에 노출돼 있는 웹서버를 통한 감염을 먼저 꼽았다. 홈페이지가 운영되는 웹서버에 보안 패치를 적용하지 않아 방치된 취약점이 해커에게 악용되는 사례다. 웹서버에 침투한 해커가 동일한 계정정보를 사용하는 타 서버로 이동해 접근하고, 랜섬웨어를 유포하는 사례다.

윈도 액티브디렉토리(AD) 등 중앙관리 서버가 랜섬웨어 확산 경로가 되는 경우도 짚었다. 해커가 관리자 계정을 해킹메일 공격으로 탈취 후, 중앙관리 서버를 통해 사내 시스템 전반으로 랜섬웨어를 유포하는 방식이다. 중앙관리형 솔루션이 여러 기기에 대해 동일한 정책을 적용하거나, 계정 관리를 하는 점을 악용해 한꺼번에 수많은 시스템을 감염시킬 수 있다.

무작위로 패스워드를 대입하는 '크리덴셜 스터핑' 공격으로 원격근무자의 계정정보를 탈취한 뒤 내부망에 접근하는 사례도 언급했다. 계정 탈취가 쉬운 패스워드를 사용하는 임직원이 있을 경우 이런 위험에 노출되기 쉽다. 계정정보를 획득한 해커가 해당 계정과 연결된 여러 서버들로 이동하면서 랜섬웨어를 비롯한 악성코드를 유포하면 피해가 발생할 수 있다.

■안전한 줄 알았는데…'모의 해킹' 해보니 취약점 무더기 발견

올해 상반기 사이버위기대응 모의 훈련은 지난 5월 17일부터 2주 동안 ▲맞춤형 악성메일 기반 지능형지속위협(APT) 공격 ▲분산서비스거부(DDoS) 공격 ▲모의 침투 등에 대한 실전형 훈련으로 진행됐다.

훈련 참여 규모는 모의 훈련 실시 이후 매년 증가해 작년 81개사 4만3천333명 대비 올해 230개사 9만8천599명로 283% 늘었다.

임직원을 대상으로 최근 사회적 이슈를 중심으로 메일 제목을 ‘임직원 가상자산 투자 유의사항’, ‘코로나19 예약접종’과 보낸 사람을 특정 공공기관을 사칭하여 클릭을 유도하는 사회공학 기법을 활용한 해킹메일 훈련결과, 2회 이상 참여한 기업의 해킹메일 대응력(신규 참여기업 대비 열람을 6.8%, 감염율 4.2% 감소)이 높은 것으로 나타났다.

DDoS 모의 훈련 결과 대기업은 평균 공격 탐지 시간 3분, 대응 시간 19분으로 중소기업이 탐지 시간 9분, 대응 시간 22분을 기록한 데 비해 대기업의 대응력이 높은 것으로 나타났다.

화이트 해커가 취약점을 이용해 기업 내부 시스템에 침투하는 모의 침투 훈련에서는 30개사 홈페이지에서 총 114개 취약점이 발견됐다.

관련기사

- 내년 랜섬웨어 표적 공격 확산…협박 수단도 다양화2020.12.07

- 해커 맹공에 보안 '비상'…개인정보 활용 논의도 활발2021.07.05

- 올해 상반기 해커 주요 표적은 '제조업'2021.06.30

- 랜섬웨어 피해 급증 원인, '악성코드'에 답 있다2021.06.23

클라우드 사업자 대상 모의 침투 훈련에서는 클라우드 보안인증을 받은 사업자의 탐지·방어율이 미인증 사업자 대비 24%p 높게 나타났다.

홍진배 과기정통부 정보보호네트워크정책관은 “최근 악성코드가 첨부된 해킹메일 발송과 정보시스템의 취약점을 이용한 랜섬웨어 공격 등 사이버위협이 국내외적으로 급증하고 있다"며 "기업의 각별한 주의와 함께 정부에서 실시하는 모의 훈련에 많은 기업이 참여해 사이버위협 대응력을 높여줄 것을 당부한다“고 밝혔다.