작년 수행된 랜섬웨어 공격 중 3분의 2 가량이 서비스형 랜섬웨어(RaaS)였다는 조사 결과가 나왔다.

RaaS는 해커가 제작해 판매하는 랜섬웨어를 뜻한다. RaaS를 구매해 사용하면 악성코드 개발 역량이 없는 사람도 랜섬웨어 공격을 시도할 수 있다. 랜섬웨어 공격에 성공하면 획득한 범죄 수익은 RaaS 제작자와 구매자가 나눠갖게 된다.

랜섬웨어 공격의 주 사용 수단으로 RaaS가 각광을 받으면서, 랜섬웨어 악성코드가 수십억 달러 수준의 거래액을 기록하는 '히트 상품'으로 자리잡았다는 분석이 제기됐다.

글로벌 보안 기업 그룹-IB는 이같은 내용을 담은 랜섬웨어 공격 분석 보고서를 4일(현지시간) 공개했다.

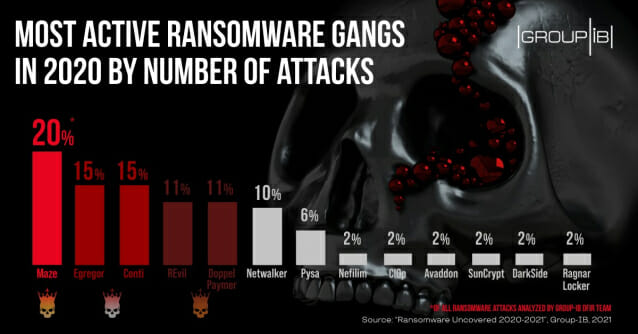

그룹-IB는 이번 보고서 작성을 위해 작년 발생한 랜섬웨어 500건 이상을 분석했다. 해당 보고서에 따르면 작년 전체 랜섬웨어 공격 중 64%가 RaaS에 해당됐다. 공격 건수는 150% 늘어났으며, 공격 방식도 보다 정교해진 것으로 나타났다.

보고서에서 회사는 주요 랜섬웨어 일부가 사법부 제재 또는 자발적인 결정을 통해 운영을 중단하면서, 랜섬웨어 시장이 보다 역동적으로 변화했다고 지적했다. 피해자의 데이터를 탈취 후 비용을 지불하지 않을 시 이를 공개하는 사이트를 운영하는 랜섬웨어들이 늘어나고 있는 점을 언급했다.

작년 새로 등장한 랜섬웨어로는 '콘티(Conti)' '에그레고르(Egregor)', '다크사이드(DarkSide)' 등이 있으며, 이 중 콘티와 에그레고르는 '메이즈(Maze)', '레빌(Revil)', '도펠페이머(DoppelPaymer)'와 함께 가장 많이 쓰인 랜섬웨어 5종에 포함돼 있을 만큼 활동이 왕성했다. 랜섬웨어 5종 모두 RaaS 형태로 운영되고 있다.

작년 랜섬웨어 해커가 제시한 평균 복호화 비용은 17만 달러(약 1억 9천만원)로 분석됐다. 이는 또다른 글로벌 보안 회사인 코브웨어가 지난해 4분기 기준 평균 랜섬웨어 복호화 비용으로 밝힌 15만4천108 달러와 비슷한 수준이다.

관련기사

- '이력서' 파일 잘못 열면 정보 털리고 랜섬웨어 감염2021.03.03

- 해커, 코로나19 틈타 '의료·제조·에너지' 인프라 집중 공격2021.02.25

- 삼성SDS "증가한 비대면 해킹 위협, 기업 보안 최우선 과제"2021.02.23

- 데이터 유출 협박에도…강경해진 랜섬웨어 피해자들2021.02.04

메이즈, 도펠페이머, '프로록(ProLock)', '라그나록커(RagnarLocker)' 등의 랜섬웨어는 복호화 비용으로 100만~200만 달러(약 11억~22억원) 수준의 비교적 높은 금액을 요구한 것으로 조사됐다. 3천400만 달러(약 383억원)을 요구한 사례도 존재했다.

랜섬웨어에 감염된 경우 평균적으로 18일간 IT 시스템이 마비되는 '다운타임'이 발생했다. 랜섬웨어를 유포하기 전 해커는 침투한 네트워크에서 평균 13일간의 공격 준비 기간을 가진 것으로 나타났다.