북한 해커가 보안 전문가들을 해킹한 것으로 드러났다.

구글 위협 분석 그룹(TAG)은 자사 블로그에 관련 보고서를 26일(현지시간) 게재했다. 구글 TAG는 지능형지속위협(APT) 해킹 그룹을 추적하는 데에 특화된 조직이다.

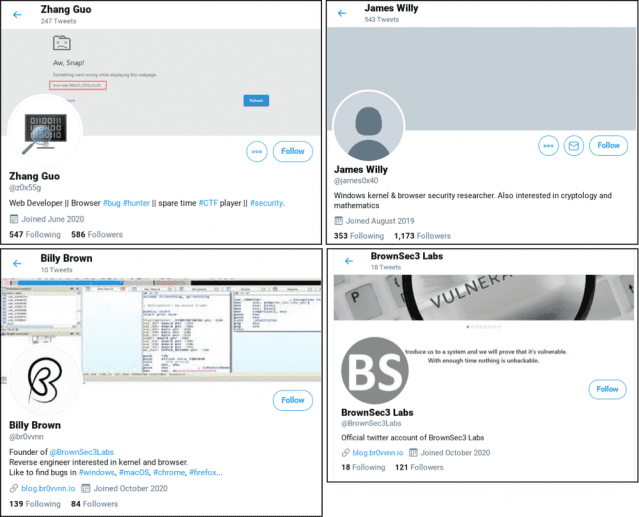

보고서에 따르면 북한 해커는 트위터, 링크드인, 텔레그램, 디스코드, 키베이스 등 SNS 혹은 이메일을 이용해 보안 전문가들에게 접근했다.

아담 위데만 구글 TAG 보안 연구원은 "해커가 표적이 된 보안 연구원에게 취약점 연구를 함께 진행하고 싶다며 접근한 뒤, 비주얼 스튜디오 프로젝트를 제공하는 방식을 썼을 것"이라고 언급했다. 해커가 제공하는 비주얼 스튜디오 프로젝트에는 원격으로 공격을 시도하는 악성코드가 포함돼 있다.

악성코드를 분석한 결과 북한 정부를 배후에 둔 것으로 추정되는 해킹 그룹 '라자루스'와 연관성이 발견됐다. 라자루스는 마찬가지로 북한 정부발 해킹 그룹으로 분석되는 '블루노로프', '안다리엘'과 함께 미국 재무부 특별 제재 대상으로도 분류돼 있다.

악성파일 유포 공격 외, 악성코드에 감염되는 웹사이트 방문 유도 공격 사례도 발견됐다. 직접 운영하는 블로그인 것처럼 속여 보안 전문가들을 대상으로 접속을 요청했다.

구글 TAG는 이 웹사이트에 접속한 보안 전문가들이 최신 패치를 받은 윈도10과 크롬 브라우저를 사용했음에도 악성코드에 감염됐다고 밝혔다. 그러면서 아직 이 공격 기법을 상세히 분석하진 못했지만, 윈도10과 크롬의 알려지지 않은 취약점(제로데이)을 함께 사용했을 가능성이 높다고 추정했다.

이번 공격을 정밀 분석하기 위해 구글 TAG는 감염 피해를 입은 보안 전문가가 있다면 피해 사례를 제보해달라고 요청했다. 북한 해커가 사용한 SNS 계정 프로필 내역을 공유하고, 악성 웹사이트 도메인에 접근한 내역이 있는지 확인해볼 것을 권장했다.

관련기사

- '통일부·춘천시' 사칭 북한 사이버공격 주의2020.12.09

- 북한·러시아 해킹그룹, 코로나19 백신 개발 기업 사이버 공격2020.11.16

- '북한 내부 소식'으로 위장한 악성 문서 발견2020.10.30

- 북한 해킹 최신 유행은 'DOC·난독화·다음 메일'2020.10.16

일부 보안 전문가들은 북한 해커로부터 SNS 메시지를 받았다고 밝혔다. 아직 시스템 침해 사실을 인정한 보안 전문가는 없는 상태다.

미국 지디넷은 북한 해커가 보안 전문가를 해킹한 목적에 대해, 보안 전문가가 발견한 취약점을 향후 공격에 활용할 수 있다는 이점이 있다고 언급했다.