보안 기업 이스트시큐리티(대표 정상원)는 미국 바이든 행정부 출범 기획 설문지로 위장한 해킹 공격이 수행되고 있다고 18일 밝혔다.

이스트시큐리티 시큐리티대응센터(ESRC)는 이번 공격의 배후로 국제 사회에 북한 정부가 연계된 것으로 알려진 해킹 조직 ‘탈륨’을 지목했다. 탈륨은 올해도 지능형지속위협(APT) 그룹 중 가장 활발한 움직임이 포착되고 있다는 설명이다. 지난 2019년 말 미국 마이크로소프트(MS)로부터 정식 고소를 당하며 국제 사회에 주목을 받았다. '김수키'라는 이름으로도 불리며, 한국과 미국 등을 포함해 글로벌 위협 활동을 펼치고 있다. 주로 대북 분야 민간 단체나 정치·외교·안보·통일·국방 전·현직 관계자를 노린다.

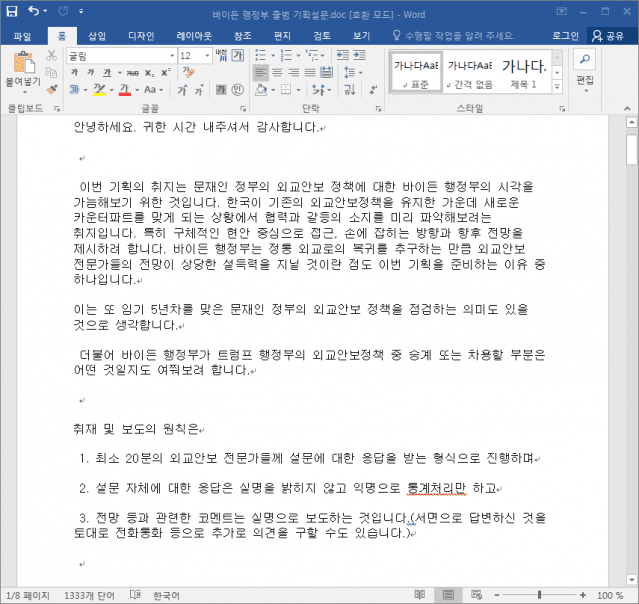

ESRC가 이날 포착한 이번 공격은 바이든 행정부 출범과 외교 안보 정책에 대한 설문지 문서처럼 사칭한 악성문서 파일을 사용했다.

악성문서가 처음 실행되면 MS 오피스 업데이트로 가장한 허위 영문 메시지를 보여주고, 상단의 ‘콘텐츠 사용’ 버튼을 클릭해 악성 매크로 기능을 허용하도록 유도한다. 만약 메일 수신자가 버튼을 클릭하면, 매크로에 포함된 악성 명령이 동작해 해킹 피해가 발생할 수 있다.

ESRC 분석 결과, 악성 명령이 동작하면 PC에 설치된 백신 프로그램 정보 등을 수집하고, ‘majar.medianewsonline[.]com 서버와 통신해 정보 탈취와 추가 악성 파일 다운로드를 시도한다. 이 서버는 탈륨 조직의 공격에서 자주 목격된 호스팅 서비스와 일치했다.

추가로 다운로드 시도되는 페이로드 기능의 악성 파일(pay1.down)은 사용자 정보를 수집해 공격자에게 전송한다.

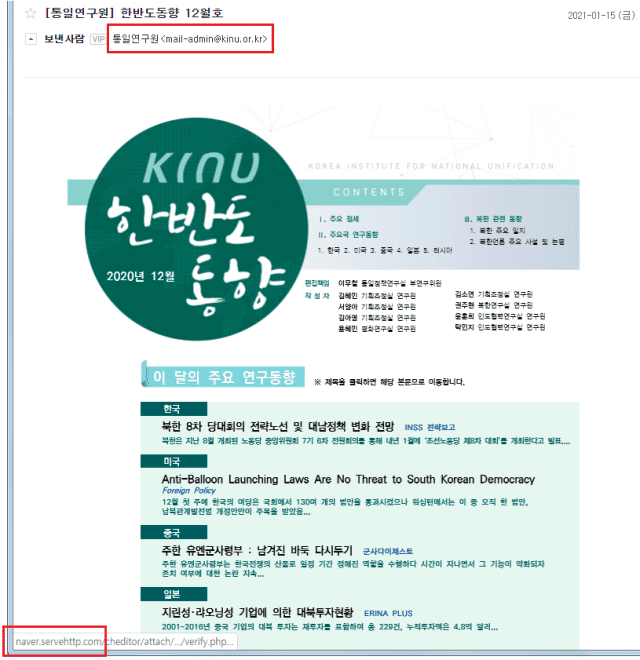

그 외 탈륨 조직이 지난 15일 대북 분야 전문가를 상대로 해킹 이메일을 유포한 정황도 포착됐다. 발견된 공격은 이메일 발신자를 ‘통일연구원’처럼 보이도록 정교하게 조작했고, 본문에 포함된 연구 동향 이미지를 클릭할 경우 특정 피싱 서버인 ‘naver.servehttp[.]com’로 접속해 이메일 패스워드 입력을 유도하는 것으로 분석됐다.

만약 메일 수신자가 패스워드를 입력할 경우 그 정보가 공격자에게 탈취되지만, 이와 동시에 정상적인 PDF 문서가 다운로드돼 피해 사실을 인지하지 못하게 만드는 전략을 구사했다.

관련기사

- 내년 '사이버전쟁' 활발…원격·5G 노린 공격도 성행2020.12.18

- '알약M' 자주 쓰면 기프티콘 준다2020.12.16

- 이스트시큐리티, 맥OS용 '알약' 출시2020.12.14

- '통일부·춘천시' 사칭 북한 사이버공격 주의2020.12.09

문종현 이스트시큐리티 ESRC센터장 이사는 “새해도 탈륨 조직의 사이버 안보 위협 활동이 꾸준히 진행되고 있으며, 한국의 정부 기관을 사칭하는 등 갈수록 과감하고 노골적인 수법으로 다양한 사이버 공격을 전개하고 있다”며, “국제사회에서 북한과 연계된 것으로 알려진 탈륨 조직의 위협 수위는 갈수록 증대되고 있어, 유사한 공격에 노출되지 않도록 민관의 각별한 주의와 관심이 요구된다”고 당부했다.

이어 문 이사는 “최근 공격자들이 일정 기간 정상 이메일을 보내 상호 신뢰도를 높인 후, 악성 파일이나 URL 링크를 보내는 등 사전에 치밀하게 준비된 시나리오 기반의 시간차 공격을 구사하고 있다”며, “또한 이메일 자체 취약점을 개발하는 등 공격 기법이 지능화되고 있어, 항상 의심하고 조심하는 보안 의식이 필요하다”고 덧붙였다.