미국 지디넷은 마이크로소프트(MS)가 미국 소프트웨어 업체 솔라윈즈 해킹 여파로 자사 고객사 40곳 이상이 추가로 해킹된 것을 확인했다고 17일(현지시간) 보도했다.

이는 해커가 솔라윈즈를 해킹한 이후, 지난 3월부터 6월까지 솔라윈즈의 IT 모니터링 솔루션 '오리온'의 앱 업데이트에 악성코드를 심어 유포해 나타난 결과다. 오리온을 사용하는 기업·기관들로 피해가 확산된 것이다.

MS는 윈도 기반 백신 제품 'MS 디펜더'를 통해 수집한 데이터로 이같은 사실을 확인했다.

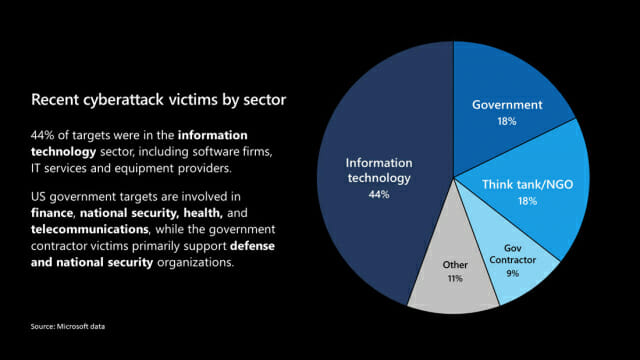

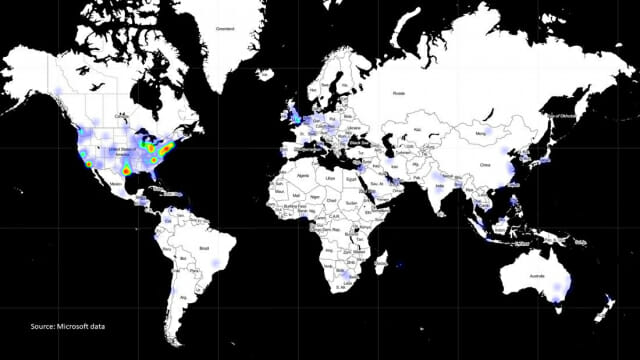

브래드 스미스 MS 사장은 솔라윈즈 해킹으로 추가 피해를 입은 것으로 알려진 곳들은 대부분 미국 정부기관이지만, 실제로는 해킹된 곳 중 44%가 IT 회사였다고 밝혔다. 해킹된 곳 중 80%는 미국 소재 기관이며, 그 외에는 캐나다, 멕시코, 벨기에, 스페인, 영국, 이스라엘, 아랍에미리트 등에 포진돼 있는 것으로 나타났다.

스미스 사장은 "해커가 여전히 다른 기업에 대한 내부망 침투를 시도하고 있다"며 "해킹 피해 사례와 지역이 계속 증가할 것"이라고 말했다.

MS도 이번 솔라윈즈 해킹으로 피해를 입은 회사 중 하나다. MS는 17일 내부 인프라에 악성코드가 담긴 솔라윈즈 앱을 설치했다고 인정했다. 다만 해커가 자사 제품 관련 시스템에는 접근하지 못했고, 고객에 미치는 영향은 없다고 선을 그었다.

이번 해킹 사고는 지난 14일 MS와 글로벌 보안 기업 파이어아이를 통해 알려졌다. 해커는 파이어아이에 침투, 모의 해킹 도구도 탈취한 것으로 나타났다. 미국 증권거래위원회(SEC) 보고서에 따르면 오리온 앱을 업데이트해 악성코드에 감염된 기업·기관은 1만8천여곳 이하로 조사됐다.

미국 국가기관 중에서는 핵안보국(NNSA)과 재무부, 통신정보관리청(NTIA), 국립보건원(NIH), CISA, 국토안보부(DHS), 국무부, 에너지부(DOE)과 3개주, 오스틴 시 등이 피해 기관인 것으로 나타났다.

일각에서는 이번 해킹사고의 배후를 러시아 정부의 지원을 받는 해킹 그룹 'APT29'로 추정하고 있다.

관련기사

- 러시아 해커, 미국 핵안보국·MS도 뚫었다2020.12.18

- "솔라윈즈 해킹, 1만8천곳 악성코드 감염 유발"2020.12.15

- 보안 기업 '파이어아이'도 해커한테 털렸다2020.12.09

- 랜섬웨어 감염, 10건 중 7건은 야간·주말에 발생2020.03.17

솔라윈즈 해킹으로 추가 감염 사례가 잇따라 발견되면서, 국내에서도 추가 감염을 예방하기 위한 조치가 이뤄진 상태다.

과학기술정보통신부 관계자는 "솔라윈즈 해킹 관련, 국내 총판사와 협력해 오리온을 사용하는 기업, 기관 대상으로 보안 안내문을 공지하고, 보안 패치도 실시하고 있다"며 "해킹에 사용된 악성코드를 확보해 백신도 제작, 배포를 완료한 상태로, 아직 국내에선 이번 해킹사고와 관련해 피해를 입은 곳은 발견되지 않은 상황"이라고 말했다.