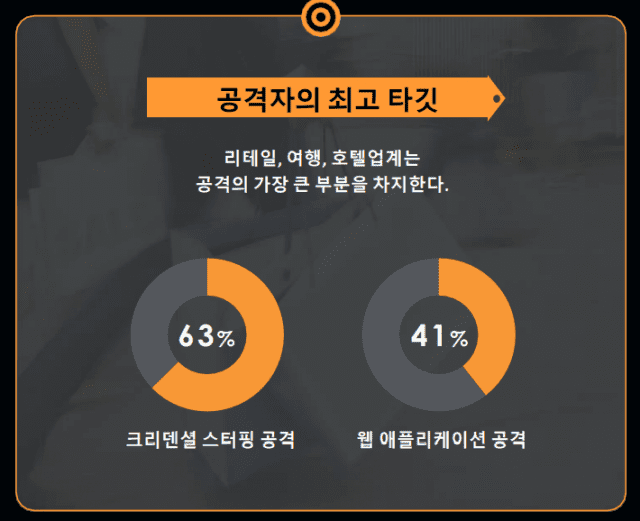

소매⋅여행⋅호텔 업계에서 유출된 계정 정보로 다른 웹사이트 로그인을 시도하는 '크리덴셜 스터핑' 공격이 활발히 발생했다는 조사 결과가 나왔다.

조사에 따르면 지난해 7월부터 1년간 전세계에서 이같은 공격이 약 1천억건 나타났다. 이 중 630억건이 소매⋅여행⋅호텔 업계에서 이뤄졌다.

글로벌 콘텐츠 전송 네트워크(CDN) 및 보안 기업 아카마이는 29일 ‘2020년 인터넷 보안 현황 보고서: 리테일 및 호텔 업계의 로열티(회원 관리) 프로그램을 겨냥한 사기 범죄’ 보고서를 통해 이같이 밝혔다.

스티브 레이건 아카마이 보안 연구원 겸 인터넷 보안 현황 보고서 저자는 이 분야에서 수집되는 사용자 정보가 다량의 개인정보와 재무 정보를 포함한다며, "이런 데이터는 수집, 판매, 거래되거나 추후 신원 도용과 같은 범죄에 사용되기 위한 정보로 저장될 수 있다”고 설명했다.

소매·여행·호텔 업계를 노린 공격자는 SQL 인젝션, 로컬파일인클루전(LFI) 공격도 수행했다. 아카마이는 소매⋅여행⋅호텔 업계에서 같은 기간 동안 약 43억건의 웹 공격이 발생했으며, 확인된 전체 웹 공격 중 41%의 비중을 차지했다고 밝혔다. 이 중 83%는 소매 업계만 집중 겨냥했다. 공격 유형을 살펴보면 SQLi 공격이 약 79%를 차지해 가장 많았다.

관련기사

- 게임업계 노린 계정 탈취·DDoS 공격 거셌다2020.09.25

- OTT 뜨자 OTT 계정 탈취 공격도 급증2020.07.22

- 기업 이메일 공격 271% ↑…'오피스365' 관리자 계정 악용2020.03.16

- 아카마이, 2년 간 자격증명 남용 공격 854억 건 확인2020.02.25

아카마이는 공격자가 특히 회원 관리 프로그램에서 다루는 정보를 노릴 가능성이 높다고 지적했다. 공격자가 이 정보를 획득할 시 계정 탈취부터 직접적인 신원 도용에 이르기까지 수많은 범죄 사업에 필요한 모든 정보를 얻을 수 있다는 것.

레이건 연구원은 “모든 기업은 코로나19 팬데믹, 경쟁사, 활동적이고 지능적인 공격자 등 외부 요소에 빠르게 적응해야 한다”며, “대표적인 회원 관리 프로그램 중에서는 휴대폰 번호와 숫자로 된 패스워드만 요구하는 경우도 있고 쉽게 얻을 수 있는 정보를 인증 수단으로 사용하는 프로그램도 있어 API 및 서버 리소스를 겨냥한 공격을 막기 위해 신원 정보 관리 개선과 대책 마련이 시급하다”고 말했다.