안랩(대표 강석균)은 금융 앱을 사칭해 감염 스마트폰 정보를 탈취하고 금융상담 전화까지 가로채 공격자에게 재연결하는 모바일 악성코드 ‘카이시’를 발견했다고 8일 밝혔다.

안랩에 따르면 공격자는 먼저 실제 유명 금융사 웹사이트와 매우 유사하게 제작해놓은 피싱 사이트로 사용자를 유도한다. 공격자는 보이스피싱이나 스미싱 등을 활용해 사용자들이 이 피싱사이트에 접속하도록 유도한 것으로 추정된다.

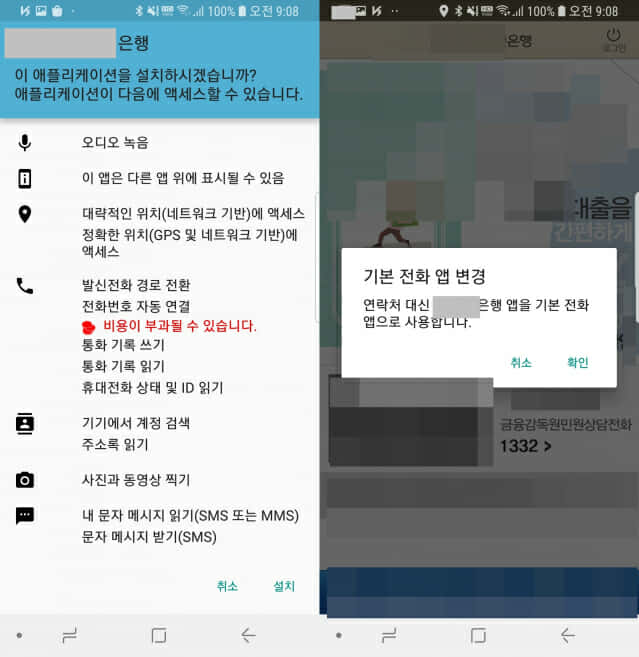

사용자가 해당 피싱 사이트에 접속하면 ‘이용하려면 본인인증 프로그램을 설치해야 한다며 악성파일(.apk)을 사용자 스마트폰에 내려받는다. 설치되는 과정에서 ‘카이시’ 악성 앱은 발신전화 경로 전환, 통화기록 읽기, 쓰기 등 통화 기능과 주소록, 문자메시지 접근권한 등 과도한 권한을 요구한다. 또 최초 실행 시에는 ‘기본 전화 앱을 OOO(해당 악성 앱이 위장한 유명 은행앱 이름)으로 바꾸겠다’는 팝업을 띄운다.

사용자가 모든 권한을 허용하면 카이시는 먼저 스마트폰 정보와 문자메시지, 주소록 등을 유출한다. 이와 함께 사용자의 전화 상태를 모니터링하다가 공격자가 지정해 놓은 특정 금융사 전화번호로 발신이 감지되면 이를 가로채 공격자의 번호로 연결한다. 즉, 사용자가 올바른 번호로 금융상담 전화를 걸어도 해당 전화는 공격자에게 연결이 되는 것이다. 전화 연결 시에는 악성 앱 내부에 저장한 각 금융기관별 안내음을 재생해 사용자의 의심을 피하기도 했다.

관련기사

- '코로나 보호장비 팝니다'…파일 열면 악성코드 감염2020.09.01

- 안랩 'v3 모바일 시큐리티' 다운로드 건수 1천만 돌파2020.08.28

- 국세청 '전자세금계산서' 사칭 악성파일 요주의2020.08.25

- 파일공유 사이트서 '성인 게임' 위장 악성코드 유포2020.08.21

안랩은 현재 V3 모바일 제품군은 해당 악성코드를 탐지하고 있다고 밝혔다. 사용자 피해를 줄이기 위해선 ▲출처가 불분명한 문자메시지 내 URL, 첨부파일 실행 금지 ▲앱 다운로드 시 구글플레이 등 정식 앱 마켓 이용 ▲모바일 백신 설치 등 필수 보안 수칙을 실행해야 한다고 당부했다.

강동현 안랩 엔진개발팀 수석연구원은 “코로나19 등으로 스마트폰을 이용한 비대면 금융거래가 일상으로 자리잡으며 이를 노린 공격도 점점 교묘해지고 있다”며 “피해를 예방하기 위해서는 문자메시지나 전화로 앱설치를 유도할 시 응하지 말고, 스마트폰용 백신을 설치하는 등 보안 수칙을 생활화해야 한다”고 말했다.