안랩(대표 강석균)이 최근 호텔 예약과 부재중 자동 회신 등 여름 휴가 관련 피싱 메일로 유포되는 정보유출 악성코드를 발견했다고 14일 밝혔다.

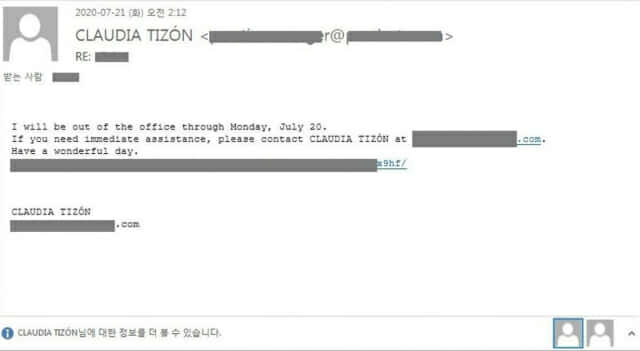

공격자는 “호텔 객실을 확인하세요”, “부재중입니다. △△△(임의 연락처)으로 연락주세요 (악성 URL)” 등 호텔 예약·결제, 업무 담당자 부재 중 자동 회신 등 같이 최근 여름 휴가 시기에 사용자가 속기 쉬운 내용으로 위장한 피싱 메일을 발송했다.

공격자는 해당 메일에 악성 워드 파일(.doc)이나 PDF 파일을 직접 첨부하거나, 메일 본문에 악성 URL을 포함해 사용자가 악성 문서파일을 내려받도록 유도했다.

만약 사용자가 첨부된 악성 문서 파일이나 내려받은 악성 문서 파일을 실행하면 “IOS 단말기에서 만들어져 정상 실행되지 않았으니 편집 사용과 콘텐츠 사용을 클릭하라”는 본문 내용이 나타난다. 사용자가 속아 무심코 문서의 ‘콘텐츠 사용’ 버튼을 클릭하면 악성코드가 실행된다.

실행 이후 악성코드는 사용자 몰래 PC에 실행 중인 웹 브라우저를 확인한 뒤 계정, 패스워드 등 사용자 정보와 감염 PC의 시스템 정보를 탈취해 이를 공격자에게 전송한다. 특정 웹사이트에 접속해 추가 악성코드 다운로드도 시도한다.

관련기사

- 안랩, 하반기 연구소 신입사원 공채 진행2020.08.11

- 안랩, AV-테스트서 PC 백신 평가 만점 획득2020.08.07

- '농수산물 원산지 점검표' 사칭 악성문서 주의2020.08.04

- 안랩, 2분기 영업이익 55억원...전년대비 3억원 증가2020.07.31

안랩은 자사 백신 'V3' 제품군에서 해당 악성코드를 진단하고 있다고 밝혔다. 이같은 악성코드의 피해를 줄이기 위해서는 ▲출처가 불분명한 메일의 첨부파일, URL 실행금지 ▲백신 최신 버전 유지 및 실시간 감시 기능 실행 ▲파일 실행 전 최신 버전 백신으로 검사 ▲운영체제와 웹 브라우저, 오피스 소프트웨어 최신 보안 패치 적용 등 필수 보안 수칙을 실행해야 한다고 당부했다.

이가영 안랩 분석팀 연구원은 “이번 발견한 유포 사례는 현재도 내용만 조금씩 바꿔 유사한 방식으로 지속적으로 유포되고 있다"며 "피해를 예방하기 위해서 출처가 불분명한 메일이나 첨부파일 실행을 하지 않는 것이 좋다"고 당부했다.