국내 기업을 노린 랜섬웨어 유포자가 감염 성공률을 높이기 위해 헌법재판소같은 사법기관 사칭 수법까지 동원하고 있다. 과거 기업 컴퓨터를 감염시키고 데이터 복구 비용을 받아낸 '공격 성공' 사례 때문에 악성코드 유포 시도가 지속되고 있다.

31일 보안 업계에 따르면 '소디노키비', '메이즈' 등 국내 사용자 환경을 고려해 설계된 랜섬웨어 공격이 포착됐다. 헌법재판소같은 사법기관 사칭 수법으로 메일 첨부파일 열람을 유도하는 양상이다.

■ 자극적인 제목으로 악성 첨부파일 열람 유도

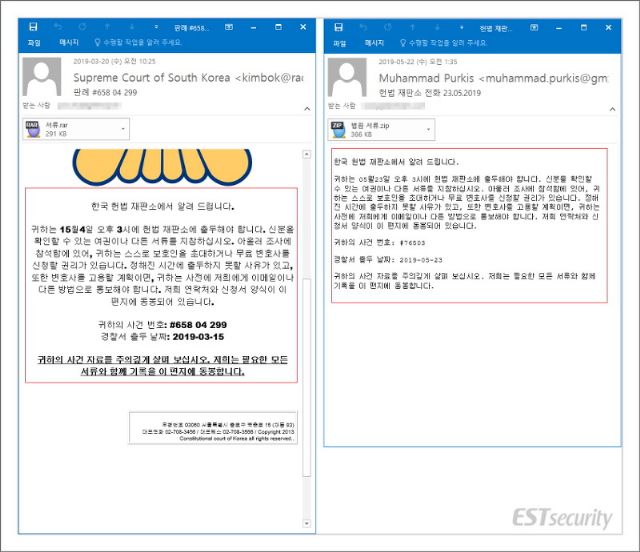

소디노키비는 지난 22일 유포 사례가 확인된 랜섬웨어다. '헌법 재판소 전화', '헌법 재판소 청문 의제', '정리 해고 및 감면 목록', '형사 사건번호' 등의 자극적인 메일 제목으로 사용자가 첨부파일을 열람하도록 유도한다.

이스트시큐리티 시큐리티대응센터(ESRC)는 자사 블로그를 통해 소디노키비를 유포하는 해킹 조직 '리플라이 오퍼레이터'에 대해 분석한 내용을 게재했다. 이에 따르면, 메일에 첨부된 악성파일을 실행할 경우 랜섬웨어에 감염되고, 복구 비용을 요구하는 화면(랜섬노트)이 나타난다.

지난 28일에는 '형사 사건번호'라는 메일 제목을 또 활용, 랜섬웨어 '베가로커(Vegalocker)'의 변종 유포 사례가 포착되기도 했다. 메일에 첨부된 압축파일에는 'Korea Criminal Case #521', 'Korean Constitutional Court #143'이라는 이름의 자바스크립트 파일이 담겼다.

■ "신변종 랜섬웨어 유포 방식 다양화 추세"

안랩시큐리티대응센터(ASEC)도 최근 신·변종 랜섬웨어가 잇따라 유포되고 있다고 경고했다.

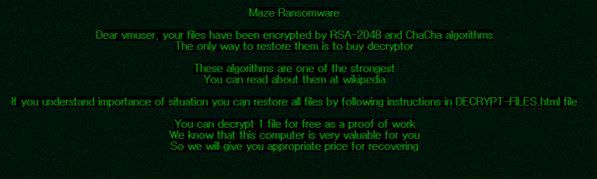

ASEC은 국내 사용자를 대상으로 하는 랜섬웨어 '메이즈'를 발견했다고 28일 밝혔다. 감염될 경우 바탕화면에 '메이즈 랜섬웨어'라는 제목의 랜섬노트가 나타난다. 해당 랜섬웨어는 PC에 설치된 보안 솔루션을 우회하기 위해 감염된 PC 내에 'AhnLab'이라는 이름의 폴더에 대해서는 암호화를 제외시킨다.

박태환 ASEC 대응팀장은 “최근 취약한 웹사이트를 악용하거나 유명 프로그램을 사칭하는 등 랜섬웨어 유포 방식이 다양해지고 있다”며 “앞으로도 랜섬웨어의 기능이나 유포 방식이 고도화될 가능성이 높다”고 말했다.

■ "공격자들, 한국은 돈벌이 되는 지역으로 인식"

국내 기업 대상 랜섬웨어 공격이 활성화되는 것에 대해, 호스팅 업체 인터넷나야나 등 과거 랜섬웨어에 감염된 국내 기업이 부적절하게 대처한 사례들이 초래한 결과라는 업계 해석이 나왔다.

국내 기업의 한 보안 위협 대응 업무 관리자는 "한국은 랜섬웨어 공격을 시도했을 때 복호화 비용을 지불했던 사례가 있어 해커들이 수익이 나오는 지역으로 인식하는 편"이라며 "최근의 공격은 러시아, 중국 등 다양한 국가 해커들의 소행이 포착되고 있다"고 말했다.

관련기사

- 오픈소스DB '마이SQL' 노린 랜섬웨어 공격 발생2019.05.31

- 암호화폐 채굴용 랜섬웨어 유포 ↑...비트코인 시세와 비례2019.05.31

- 소닉윌, 지난해 멀웨어 공격 105억건 차단2019.05.31

- "작년 한국서 익스플로잇킷 공격 1만4천건 발견…세계 4위"2019.05.31

이어 "최근 나타나는 랜섬웨어 공격들은 활성도가 높아 실제 감염까지 이어진 사례들이 많이 보고되고 있다"며 "랜섬웨어를 유포하는 해커들은 해외에 있어 글로벌 차원의 수사 공조가 필요해 사실상 검거가 어려우니 공격에 대한 사용자 주의가 우선적으로 요구되는 상황"이라고 덧붙였다.

사이버공격 침해 사고를 접수받는 한국인터넷진흥원의 이동근 침해사고분석단장은 "통계적으로 랜섬웨어 공격 추이는 전년 동기와 비슷한 편이지만, 지난 1분기 '클롭' 등 기업을 대상으로 한 랜섬웨어 공격이 이슈가 되고 있다"며 "글로벌 트렌드도 비슷한 상황이고, 기업을 대상으로 백업 등 철저한 보안 조치를 요청하고 있다"고 언급했다.