과학수사대가 사건현장을 검증할 때 가장 중요한 임무 중 하나는 각종 DNA샘플을 수집하는 일이다.

머리카락이나 혈흔, 타액 등은 그 자리에 누가 있었는지를 알려주는 가장 확실한 증거가 될 수 있기 때문이다.

최근 유명 글로벌 보안 학회인 '유즈닉스 시큐리티 심포지엄 2017'에서 미국 워싱턴대 연구팀은 악성코드가 담긴 합성DNA을 활용해 DNA샘플을 분석하는 컴퓨터를 해킹할 수 있는 방법을 담은 연구결과를 공개했다.

연구팀은 '컴퓨터 보안, 프라이버시, DNA시퀀싱 : 합성DNA로 컴퓨터를 해킹하고, 프라이버시 유출시키기와 그 이상의 것(Computer Security, Privacy, and DNA Sequencing:

Compromising Computers with Synthesized DNA, Privacy Leaks, and More)'이라는 논문을 통해 앞으로 이 같은 공격에 대해서도 대비가 필요하다고 강조했다.(☞관련논문링크)

사람마다 서로 다른 고유 DNA를 분석하기 위해서는 사전에 확보한 DNA샘플에서 염기서열을 분석하는 'DNA시퀀싱(sequencing)'이라는 작업이 필요하다.

DNA를 구성하는 A, G, T, C로 명명된 염기들이 어떤 순서로 배열돼 있는지를 파악하는 과정이다. 이를 위해 전용 컴퓨터와 여러가지 프로그램이 쓰인다.

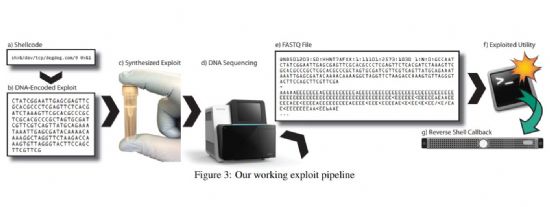

워싱턴대 연구팀은 별도로 합성DNA샘플을 만든 뒤 이를 전용 프로그램이 분석하는 과정에서 악성코드가 생성되도록 했다. 이 코드가 프로그램의 취약점을 악용해 해당 컴퓨터를 원격에서 조종하거나 개인정보를 유출시키는 등 일이 가능케 했다는 설명이다.

이에 따라 악의적인 범죄자가 경찰수사 과정에서 발견한 악성코드를 실행시키는 합성DNA샘플을 채취해갈 경우 수사에 심각한 문제가 생길 수 있다는 시나리오도 예상해 볼 수 있다.

이 연구팀은 악성코드를 담은 합성DNA를 만드는 과정에서 A, G, T, C 중 G, C 염기가 너무 적은 탓에 제대로 만들어지지 않는 등 시행착오를 겪은 끝에 실험이 가능한 합성DNA를 만드는데 성공했다.

그 뒤에는 DNA시퀀싱 결과를 압축파일로 만들어주는 오픈소스 프로그램인 'FASTQ'에서 발견한 버퍼오버플로 취약점을 공략했다.

또한 실험의 성공률을 높이기 위해 수정된 DNA시퀀싱 관련 프로그램에서 '주소공간배치난수화(ASLR)'과 같은 보안기능을 일부러 못쓰게 막아놓기도 했다.

이 과정에서 연구팀은 13개 오픈소스 기반 DNA분석툴에서 버퍼오버플로와 관련 3개 취약점을 찾아냈다고 밝혔다.

관련기사

- 뚫린 HBO, 해커들에 보상금 제시 '망신'2017.08.13

- "표지판에 스티커만 붙여도 자율차 바보돼"2017.08.13

- 손에 NFC칩 심어 물건 구매한다2017.08.13

- 세계 톱 드론 제조사 DJI, 해커들과 전쟁 나서2017.08.13

연구팀은 이론적으로 이런 방식의 공격이 가능한지를 검증한 것이다. 한정된 조건 안에서 이 같은 실험이 실제로 가능했다.

보고서에 따르면 연구팀은 "합성DNA을 통한 공격은 아직까지 이론적인 수준이라 지금 당장 걱정할 필요는 없지만 공격자가 DNA시퀀싱 컴퓨터를 목표로 한다면 많은 손쉬운 공격벡터(공격원인)를 찾을 수 있다"고 강조했다.