윈도서버 보안취약점을 이용해 시스템을 120초만에 장악 가능한 미국 국가안보국(NSA) 공격툴이 범죄자들 손에 넘어갔다.

최근 섀도브로커즈(The Shadow Brokers)라는 해킹조직이 미국 정보기관 NSA를 해킹, 그들이 '사이버무기'로 쓰던 윈도서버 취약점 공격툴을 훔쳐 공개해 벌어진 상황이다.

지난 19일 보안전문업체 하우리는 "해당 취약점은 많은 사이버 범죄자들에 악용되기 시작했다"면서 "윈도서버 파일을 암호화하는 랜섬웨어가 등장해 서버관리자들의 주의가 필요하다"고 덧붙였다.

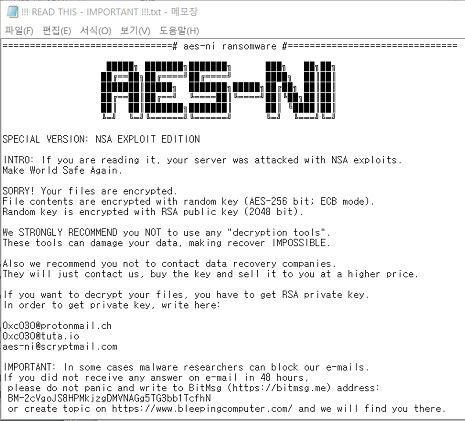

하우리 측에 따르면 AES-NI라는 랜섬웨어는 약 120초만에 윈도서버를 장악할 수 있는 보안취약점을 이용한다. 윈도서버2008 등 윈도서버 시스템을 장악하고 서버내 실행파일을 제외한 모든 파일을 암호화한다.

암호화시 256비트 키 AES 암호 알고리즘(AES-256)을 이용한다. 그 암호화키는 또 RSA 알고리즘(RSA-2048) 공개키를 이용해 암호화한다. 해커가 가지고 있는 개인키 없이는 복호화가 불가능하다.

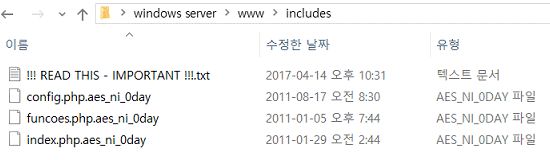

랜섬웨어는 암호화 대상에 웹서버에서 운영되는 CGI 파일과 이미지, 문서를 포함한다. 암호화 파일명에는 '.aes_ni_0day' 확장자를 추가한다.

관련기사

- 진화하는 랜섬웨어…"머신러닝 보안툴에 안 잡혀"2017.04.20

- "차기정부, 美서 독립 자주적 사이버보안정책 필요"2017.04.20

- "한국어 상담까지 해주는 '친절한 랜섬웨어' 확산"2017.04.20

- 랜섬웨어, 당신의 공인인증서를 노린다2017.04.20

랜섬웨어 피해를 예방하려면 해당 보안취약점 악용 시도를 차단해야 한다. 현재 마이크로소프트에서는 문제의 보안취약점 패치를 내놓은 상황이다. 최신 보안업데이트를 적용하면 된다.

하우리 최상명 침해사고대응팀(CERT) 실장은 "안전성을 이유로 보안패치를 늦게 하는 경우가 많은 데 검토 후 최대한 빨리 해당 취약점에 대한 보안 패치를 적용하길 권고한다"고 당부했다.