악성코드에 감염시켜 특정 정보를 암호화 한 뒤 이를 풀어주는 댓가로 돈을 요구하는 랜섬웨어가 기승을 부리고 있는 가운데, 공격자들이 자금세탁과 경찰 등의 추적을 피하기 위한 결제수단으로 비트코인을 주목하고 있다는 소식이다.

22일(현지시간) 미국 지디넷에 따르면 델 시큐어웍스는 랜섬웨어에 사용되는 악성코드인 '크립토락커'가 25만명의 희생자를 만들어 냈다고 설명했다. 피해자들이 평균적으로 지불한 비용은 1인당 300달러다. 수백만달러가 랜섬웨어를 위한 자금유통통로로 활용됐다.

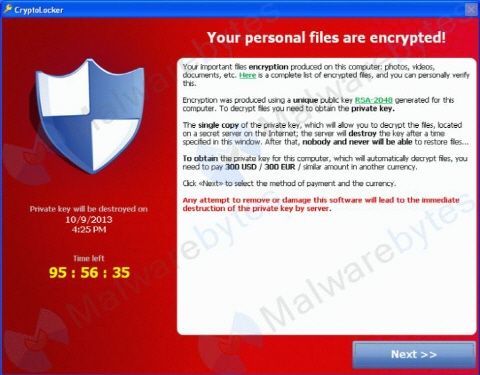

크립토락커는 이메일 첨부파일 형태로 유포되고 있다. 이 파일이 실행되면 감염된 시스템 내 모든 파일들을 암호화 한다. 여기에는 드롭박스 파일, 로컬형태 혹은 클라우드 기반 스토리지 등에 저장된 모든 데이터를 포함한다. 그 뒤에는 피해자의 PC화면에는 72시간 내에 돈을 입금하라는 협박메시지가 등장하며 시간이 카운트 된다.

현재로서는 크립토락커로 암호화된 시스템을 완벽하게 복원하기는 힘든 것으로 알려졌다. 외신에 따르면 지난 11월 미국 매사추세츠 스완시 경찰서 역시 크립토락커 공격에 당한바 있다. 그레고리 라이언은 경위는 11월10일 기준 750달러에 달하는 2비트코인(BTC)을 공격자에게 지불했었다고 말했다.

델 시큐어웍스의 크립토락커 관련 보고서에 따르면 전체적으로 771개 랜섬웨어를 통한 공격이 확인됐으며 총 1천226BTC이 거래된 것으로 나타났다. 이밖에도 크립토락커와 연루된 약 600만달러 자금이 유통되고 있는 것으로 확인되고 있다.

보고서에 따르면 크립토락커가 유포되기 시작한 지 100일 만에 전 세계 20만개~25만개 시스템이 해킹된 것으로 추정된다.

미국 지디넷은 크립토락커 피해자들이 온라인 커뮤니티에 올린 4개 비트코인 주소를 통해 10월15일부터 12월18일까지 4만1천928 BTC가 거래된 것으로 보인다고 보도했다.

현재 일본 마운트 곡스 거래소 기준 1BTC 거래 가격이 평균 661달러라는 점을 고려하면 크립토락커를 통해 최소 2천778만달러가 거래되고 있는 셈이다.

크립토락커가 무서운 점은 공격대상에 대한 모든 파일 및 시스템이 암호화가 완료되기 전까지는 전혀 감지되거나 노출되지 않는다는 점이다.

이 악성코드는 마이크로소프트(MS)의 크립토API라는 서드파티 개발자용 암호화 기술을 사용했다.

델 시큐어웍스는 댓가를 요구하는 시기에 크립토락커는 해커가 공격명령을 내리는 C&C서버에 15분마다 접속해 송금 여부를 확인한다고 밝혔다.

관련기사

- RSA, 암호화SW에 '백도어' 심고 '뒷돈' 챙겨2013.12.23

- 탈북자단체 대표 PC 해킹, 北공격 추정2013.12.23

- 비트코인 뜨니 해킹 위협도 확산2013.12.23

- 문서파일로 둔갑한 악성코드 공격 주의2013.12.23

만약 끝까지 송금이 이뤄지지 않았을 경우 현재로서는 완벽하게 본래 파일들을 복원하기는 어려운 것으로 나타났다.

보고서에 따르면 사용자 입장에서는 이메일 첨부파일 중에서도 확장자가 '*.zip', '*.pdf', '*.exe'인 경우에 특히 주의할 필요가 있다.