안드로이드 1.6 운영체제에 사용되는 애플리케이션(앱) 실행파일(APK)의 99%가 너무 손쉽게 해킹 위협에 노출돼 있다는 분석이 나왔다. 해커가 APK 내부의 소스코드에 대한 암호화 서명을 뚫지 않더라도 악성코드를 심을 수 있는 취약점이 공개됐기 때문이다.

3일(현지시간) 미국 보안회사 블루박스는 자사 블로그를 이 같은 내용을 공개했다. 이 회사 보안팀의 분석에 따르면 앱스토어나 스마트폰 사용자 모르게 이와 같은 기능을 수행할 수 있는 것으로 나타났다.

해당 취약점은 약 4년 전에 공개된 안드로이드 1.6 OS에서 발견됐다. 일명 도넛이라 불리는 이 OS는 구 버전 OS이긴 하나 여전히 약 9억대의 기기에 사용되고 있다. 기기에 따라 해커는 모바일 봇넷을 만들어 데이터를 훔쳐갈 수도 있다.

이는 삼성, LG, HTC, 모토롤라 등에서 개발한 모바일기기용 앱이나 이와 연동해 작동하는 서드파티 제조사의 기술과 결합돼 보안위험에 노출될 수 있다고 블루박스는 설명했다.

기기 제조사용 앱을 위장한 악성앱은 해당 스마트폰의 안드로이드 OS에 대한 관리자 권한을 획득한다. 마치 루팅을 한 것과 같은 효과를 낸다는 설명이다. 이는 기기 내 모든 데이터를 마음대로 수정하거나 빼올 수 있다는 의미다.

이메일, 문자메시지, 저장된 문서 등이 그대로 노출되고, 각종 계정의 ID와 비밀번호까지 모두 유출될 수 있다는 것이다.

모든 안드로이드 앱은 암호화 서명을 가진다. 이는 유통되고 있는 앱이 합법적인 것인지, 임의로 수정된 것이 아닌지를 확인하는 용도로 쓰인다. 이 회사가 발견한 취약점은 앱 내부 소스코드를 위조해도 원본 앱인 것처럼 위장하는 방법이다.

구글은 앞서 지난 1월 안드로이드 보안 버그 8219321를 공개한 바 있다고 블루박스는 설명했다. 이 취약점은 기기 제조사가 만들어 배포한 모바일용 펌웨어 업데이트에 따라 취약점 실행 가능 여부가 달라진다.

관련기사

- "애플 iOS, 충전기만으로 해킹돼"2013.07.05

- 안드로이드 악성코드, 17배↑2013.07.05

- 알약 안드로이드 위장 신종 스미싱 주의보2013.07.05

- 안드로이드폰 얼리면 해킹된다2013.07.05

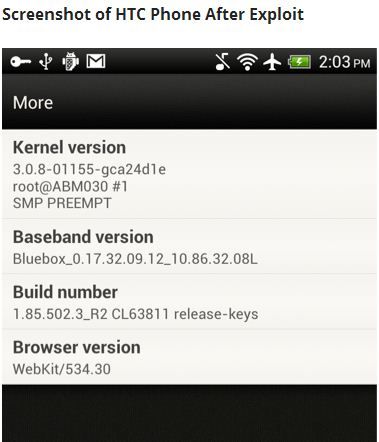

이 회사는 실제로 해당 취약점을 이용해 HTC의 스마트폰의 기기 제조사용 앱의 권한을 탈취한 뒤 베이스 밴드 버전을 '블루박스'라는 이름으로 바꾼 모습을 공개하기도 했다.

이는 오는 27일부터 미국에서 개최 예정인 해킹 컨퍼런스 '블랙햇 USA 2013'에서도 소개될 예정이다. 블루박스는 취약점의 악용을 막기 위해 기기 사용자들이 다운로드하는 앱의 배포자를 주의깊게 확인하고, 안드로이드 최신버전으로 업데이트할 것을 요청했다.