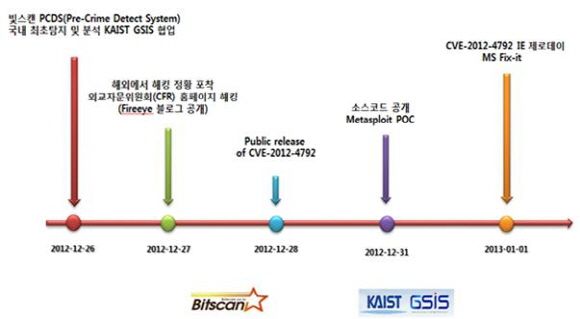

최근 마이크로소프트의 웹브라우저 인터넷익스플로러(IE)에서 발견된 제로데이 취약점을 이용한 악성공격이 국내에서도 발생했다.

보안회사 빛스캔과 카이스트 정보보호대학원은 국내 웹서비스를 모니터링한 결과 지난달 27일 미국에서 발견됐던 IE6에서 8버전까지 구 버전에 대한 제로데이 취약점을 이용한 공격이 국내 화상회의 솔루션 회사에서도 발견됐다고 2일 밝혔다.

이 제로데이 취약점은 미국 외교자문위원회 홈페이지에 원격코드삽입 공격에 사용됐다. 미국 보안회사 파이어아이 데리언 킨드룬드 선임연구원은 블로그를 통해 미국 외교협회 홈페이지가 지난 21일 이후 (이러한 취약점을 이용해) 지속적으로 악성코드를 유포했다고 밝힌 바 있다.

이 취약점은 'CVE 2012-4792'로 명명됐으며, 외국에서는 지난해 연말을 맞아 미국, 대만, 중국 등을 중심으로 유포됐다. 빛스캔 측은 확인결과 IE에 사용되는 'CDwnBindInfo' 오브젝트가 실행된 후 'FollowHyperlink2' 메소드에 의해 해제될 때 취약점이 나타난다고 설명했다.

빛스캔, 카이스트에 따르면 아직까지 국내를 대상으로 한 대규모 공격은 확인되지 않고 있다. 그러나 최근 해커들은 IE, 어도비 플래시 등에 나온 여러가지 보안취약점을 동시다발적으로 공략하는 경향을 보이고 있다. 이에 따라 국내 사용자들을 대상으로 한 공격킷에도 이 같은 취약점을 추가로 활용할 가능성이 높은 실정이다.

MS측은 1일 해당 취약점에 대한 임시패치(Fix-it)을 배포했다. 그러나 빛스캔은 정식 업데이트가 아닌데다가 사용자가 직접 방문해 설치해야 한다는 불편함 때문에 앞으로 피해는 더 커질 것으로 전망했다. 더구나 국내 주요 전자상거래는 IE6,7,8에서 주로 이뤄지고 있다는 점도 문제다. 따라서 국내 사용자들은 기존 IE를 IE9 이상 버전으로 업데이트할 필요가 있다.

관련기사

- MS, IE8 제로데이 취약점 공개2013.01.02

- MS, IE 보안취약점 논란에 임시패치 배포2013.01.02

- MS, IE 제로데이 공격 막으려면...2013.01.02

- IE 제로데이 취약점 공격 성행2013.01.02

빛스캔은 앞서 지난해 6월에도 MS의 XML코어서비스의 제로데이 취약점을 이용한 공격이 국내서 대규모로 활용됐으며, CVE 2012-1889 취약점의 경우, 같은 해 7월 초 Fix-it을 발표했으나 여전히 임시방편에 머물러 있는 상황이라고 지적했다.

현재 이 회사는 보안취약점 공유사이트 익스플로잇DB에 이와 관련한 상세한 내용을 게재할 예정이다.