피자배달사이트에서 대학교, 보험까지 악성코드의 공격이 무차별 확산되고 있다. 보안담당자들의 관리가 소홀한 주말은 물론 평일까지 마구잡이 공격이 이어지고 있으며, 피해 사이트가 악성코드를 배포하는 악성링크로 활용되기도 했다.

2일 악성코드분석회사인 빛스캔과 카이스트 정보보호대학원이 공동으로 발표한 한국인터넷위협분석 보고서에 따르면 이번주에 미스터피자, 아주대학교 입학처, 두루누리 사회보험 홈페이지가 악성공격에 노출된 것으로 나타났다.

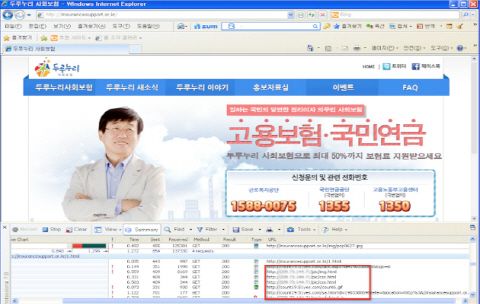

빛스캔은 특히 두루누리 사회보험의 경우 약 3주전부터 악성공격이 이뤄지고 있으며, 다른 사이트에 악성코드를 배포하는 링크로도 활용되고 있는 것으로 확인했다. 사람들이 많이 몰리거나 관심을 가질만한 웹사이트가 별다른 보호조치없이 무방비로 노출되고 있는 셈이다.

이번주 들어 가장 최근 유포정황이 포착된 것은 지난달 31일 새벽 1시경이다. 이미 두루누리 사회보험 사이트는 2주 연속으로 악성코드를 유포하는 멀웨어넷으로 활용됐다고 보고서는 밝혔다. 공격자들은 사람들의 접속량을 판단해 가장 많은 접속이 이뤄지는 시간에만 악성코드를 유포하는 형태로 공격이 이뤄졌다. 지난 2주간 쇼핑몰 사이트, 개인음악사이트, 공유프로그램 토렌트 사이트 등에 두루누리의 사이트 링크를 삽입한 것으로 나타났다. 해당 사이트에서 두루누리 링크를 클릭하면 악성코드가 유포되는 식이다.

지난달 29일에는 새벽 12시에는 아주대학교 입학처 사이트에서 악성코드가 유포됐다. 이미 지난 9월 중순부터 7주간 연속으로 악성코드가 유포되고 있어 심각한 수준이라고 보고서는 밝혔다. 빛스캔이 유포를 탐지한 날짜는 9월 10일, 16일, 17일, 24일, 30일, 10월 7일, 15일, 27일, 28일, 29일로 각 날짜마다 새로운 악성링크들이 추가돼 공격에 이용됐다. 보고서는 공격자가 자유자재로 웹서비스를 원격에서 조종하고 있다는 점을 보여준다고 설명했다.

지난달 26일에는 새벽 12시에는 미스터 피자 역시 악성코드 유포 정황이 발견됐다. 빛스캔은 'mrpizza.co.kr' 메인 페이지와 주문을 위한 웹서버에서 악성링크가 유포된 점을 확인했다고 밝혔다.

관련기사

- 日, 스마트폰 악성앱 '1천만 개인정보 훔쳐'2012.11.03

- 악성광고 수익 하루 90만달러2012.11.03

- 안드로이드 악성코드 급증…'스팸 수준'2012.11.03

- 대선·연봉계약서 등 한글 hwp 악성파일 성행2012.11.03

이들 공격은 모두 게임계정과 금융정보 탈취를 목적으로 악성코드를 유포했다. 브라우저단에서 '브라우저헬퍼오브젝트(BHO)'를 이용, 특정 사이트에 접근해 정보를 입력하면 피싱사이트로 연결되는 등의 방식으로 정보를 탈취하는 것으로 확인됐다. BHO는 인터넷익스플로러가 지원하지 않는 기능을 사용하기 위해 플러그인 형태로 설치되는 모듈로 스파이웨어, 애드웨어 등을 설치하는데 악용된다.

빛스캔 전상훈 이사는 공격자들이 주말에만 악성코드를 실행하고 주중에는 자신들이 직접 흔적을 지우는 등 공격수법이 노골적이며, 지능적으로 변하고 있다며 실무자들이 취약성을 진단하고, 외부 공격에 상시적으로 대응해야 하나 실제로는 안 들키면 그만이라는 인식이 더 많은 편이라고 꼬집었다.