[필라델피아(미국)=김미정 기자] "해커는 악성코드 없이 기업 시스템에 침투하는 수법을 사용하기 시작했습니다. 악성코드 탐지에 의존해 온 기존 보안체계로는 잡을 수 없을 정도입니다. 기업은 인공지능(AI) 에이전트 기반 솔루션으로 보안을 전면 자동화해야 합니다."

크라우드스트라이크의 카리슈마 아스타나 수석 프로덕트 마케팅 매니저는 18일(현지시간) 미국 필라델피아에서 열린 연례 보안 컨퍼런스 'AWS 리인포스 2025'에서 AI 시대 보안 위협 양상을 이같이 밝히며 자동화 보안 기술 필요성을 강조했다.

아스타나 매니저는 최근 공격자 평균 침입 시간이 1분 이내로 줄었다고 지적했다. 그는 "보안 직원이 커피 한 잔 하고 오는 새 클라우드 시스템 전체가 망가질 정도로 치밀한 공격 양상이 이어지고 있다"고 경고했다.

내부 조사 결과 보이스피싱은 전년 대비 442% 증가한 것으로 나타났다. 자격증명을 매매하는 '접근 브로커' 활동도 같은 기간 50% 올랐다는 결과도 나왔다.

특히 공격자가 악성코드 없이 시스템에 침입하는 수법을 쓰고 있다는 점이 강조됐다. 이는 기존 보안 솔루션이 감지하기 어렵게 정상 명령어나 도구를 활용해 공격을 수행하는 방식이다.

아스타나 매니저는 "악성코드 탐지에 의존해 온 기존 보안 체계로는 이런 침입을 실시간으로 식별하기 어렵다"며 "방어자 입장에선 부담이 크다"고 말했다.

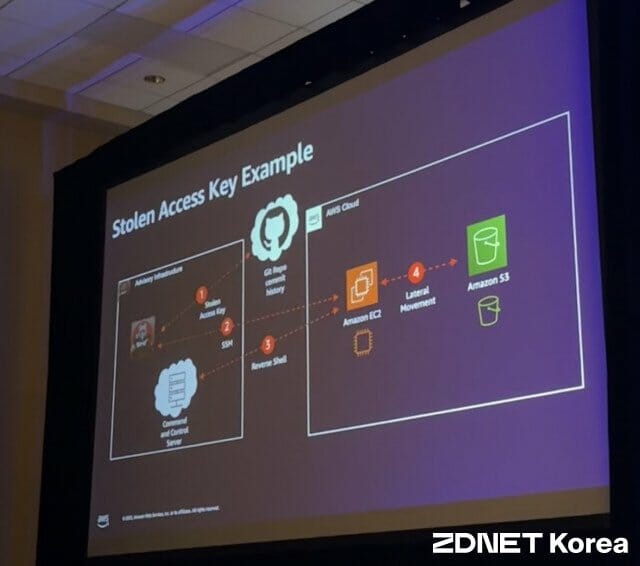

이날 크라우드스트라이크 벤자민 맥인니스 수석 테크니컬 마케팅 매니저는 공격자가 깃허브 저장소에 노출된 키 하나로만 AWS의 가상 서버와 파일 저장소에 침입한 사례를 공유했다. 악성코드 없이 키 유출만으로 시스템 전체가 뚫린 예시다.

그는 "사이버 공격자는 보안 담당자와 시스템 감시를 피해 클라우드 인프라 전체를 마비시킬 수 있을 것"이라고 경고했다. 이어 "기업은 전문가 눈에 잘 띄지 않는 지점까지 보안 체계를 강화해야 한다"며 "가장 확실한 대응책은 자동화된 보안 시스템"이라고 강조했다.

"AI 에이전트로 보안 자동화 마련해야"

맥인니스 매니저는 이에 대한 해결책으로 AI 에이전트 기반 보안 체계 자동화 솔루션 '샬럿AI'를 제시했다.

샬럿AI는 침입 탐지부터 분석, 대응까지 전 과정을 실시간 수행할 수 있다. 행위 기반 분석 기능도 갖췄다. 이를 통해 악성코드 없이 이뤄지는 공격도 인식·대응할 수 있다.

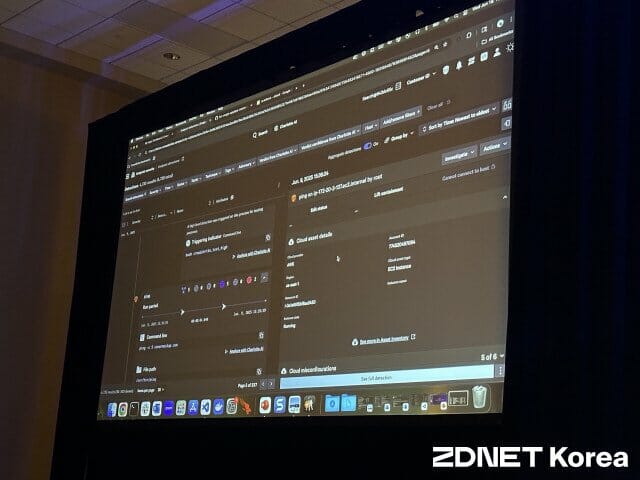

그는 샬럿AI로 클라우드 위협 탐지와 보안 자동화 기능을 시연했다. 샬럿AI는 쿠버네티스 환경에서 발생한 실제 보안 사고를 분석·대응하는 과정을 실시간으로 보여줬다.

해당 사례는 해커가 시스템 내부에서 원격 접속을 열어두는 '역방향 셸' 명령을 실행하면서 시작됐다. 해커는 AWS의 명령줄 도구를 이용해 새 사용자 계정을 만들고 시스템 접근 권한이 담긴 키를 훔쳤다. 공격자가 아주 작은 틈 하나로 시스템 전체를 통제할 수 있는 권한을 손에 넣은 것이다.

관련기사

- 개인정보 줄줄 새는 AI 시대…"아마존 메이시·베드록으로 막는다"2025.06.18

- 첫 무대 선 허조그 AWS CISO "AI 보안 제품, 기능 통합·자동화 핵심"2025.06.18

- "AI 공격 범위 넓어졌다"…AWS가 제시한 보안 해법은2025.06.17

- 세일포인트 "MSP 확장해 중소·중견 지원…대기업 수준 보안 관리"2025.06.15

샬럿AI는 이런 침입을 감지한 즉시 위협 신뢰도를 판단하고 경보를 발송했다. 이후 퓨전 워크플로를 연동해 공격 차단과 계정 회수, 로그 수집 등 일련의 대응 과정을 자동 실행했다. 또 거대언어모델(LLM)을 활용해 공격 내용을 분석하고, 공격자 행동의 흐름과 영향을 담당자에게 보고했다. 보안 분석부터 대응 조치까지 전 과정을 AI가 수행한 셈이다.

맥기니스 매니저는 "현재 샬럿AI의 보안 자동화 기능을 지속 보강하는 상태"라며 "특히 신뢰도 판단 이유를 설명하는 기능을 강화할 것"이라고 강조했다.