리눅스와 유닉스 환경에서 많이 쓰이는 셸 프로그램 '배시(Bash)'에 중대한 보안취약점이 발견됐다. 셸 명령어를 실행하는데 사용되는 배시의 취약점을 이용해 해커가 관리자권한 인증없이 서버를 제어할 수 있다는 것이다.

24일(현지시간) 미국 지디넷에 따르면, 리눅스와 유닉스 기반 운영체제(OS)에서 쓰이는 명령어 번역기 '배시'에 중대 보안 버그가 발견됐다.

배시 4.3버전에서 발견된 이 버그는 해커가 원격에서 접속, 시스템에 명령어를 날려 변화를 가할 수 있도록 한다. 서버에 대한 심각한 공격에 악용될 수 있다는 것이다. 허락되지 않은 정보를 공개하거나, 시스템을 수정하고, 서비스를 파괴할 수 있는 것으로 알려졌다.

레드햇의 보안팀은 특정 서비스와 애플리케이션이 인증되지 않은 공격자에게 환경 변화를 허용한다'며 이 이슈를 해커가 악용할 수 있다고 경고했다.

배시는 전세계적으로 매우 많이 활용되는 시스템 셸이다. 이 취약점의 영향권든 OS는 여러 리눅스 배포판뿐 아니라 유닉스계열인 맥 OS X까지 아우른다.

애플리케이션은 배시에서 웹HTTP나 커먼게이트웨이인터페이스(CGI)를 통해 데이터를 입력하는 방법으로 실행된다. 이를 통해 웹서버를 해킹할 수 있다. 해커가 서버를 파괴할 수도 있다.

아카마이 최고보안책임자(CSO) 앤디 엘리스는 이 취약점은 셸을 통해 다른 사용자 인풋과 다른 애플리케이션을 불러오는 많운 애플리케이션에 영향을 준다고 설명했다.

데비안 계열인 우분투는 배시 대신 '대시(Dash)'를 사용하므로 이 취약점을 갖지 않는다.

24일 배시 개발자들은 3.0부터 4.3까지 현존하는 모든 버전에 패치를 배포했다. 현 시점에 데비안과 레드햇이 자신들의 패키지에 이 패치를 적용했다.

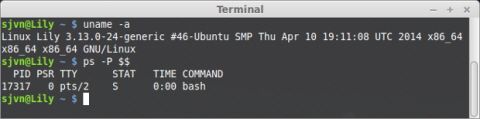

사용자는 우선 현재 시스템의 셸 프로그램이 배시인지 확인해야 한다. 설치됐을 경우 최신 패치를 설치하거나, 다른 명령어 입력수단으로 바꿔야 한다.

관련기사

- 끝나지 않은 하트블리드 공포…유사 취약점 발견2014.09.25

- 오픈SSL 취약점 추가 발견…패치 배포2014.09.25

- 하트블리드 이어 인증 취약점도 발견2014.09.25

- "하트블리드 취약점 해결, 몇달은 걸릴 것"2014.09.25

아카마이는 배시 대신 다른 셸로 교체할 것을 조언했다. 하지만 동일한 구문과 기능을 사용할 수 있는 대안 셸은 없다.

배시 취약점에 대해 일부 외신은 하트블리드 취약점보다 더 큰 재앙이 될 수 있다고 위험성을 경고했다.