북한과 연계된 해킹 조직 라자루스가 새로운 악성코드 '쿠키플러스'를 이용해 핵 및 방위 산업을 표적으로 한 사이버 공격을 감행했다는 조사 결과가 나왔다.

23일 카스퍼스키에 따르면 라자루스는 지속적인 공격 캠페인 '오퍼레이션 드림잡'의 일환으로 쿠키플러스를 배포했다. 이 캠페인은 지난 2019년 암호화폐 기업을 겨냥해 시작됐으며 최근에는 핵, 방위, IT 등 중요 산업까지 공격 대상이 확대됐다.

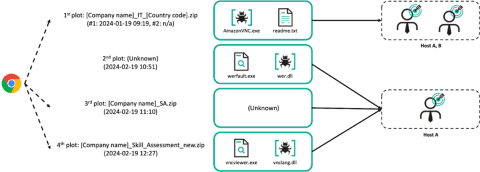

이번 공격은 유명 항공우주 및 방위 기업의 IT 직책 기술 평가로 위장한 손상된 압축 파일을 통해 이뤄졌다. 특히 라자루스는 이러한 악성 파일을 링크드인 등 구직 플랫폼을 통해 전파하며 표적의 감염을 시도했다.

쿠키플러스는 오픈 소스 '노트패드++' 플러그인인 '컴페어플러스'로 위장돼 있었다. 해당 악성코드는 시스템 정보를 수집하고 실행 일정을 조정하며 특정 시간 대기를 유지하는 등 다양한 기능을 수행해 탐지 회피와 지속적인 시스템 침투를 가능하게 했다.

라자루스의 캠페인은 지난해 유럽, 라틴아메리카, 한국, 아프리카의 IT 및 방위 기업들을 공격 대상으로 삼으며 범위를 더욱 넓혔다. 특히 최근에는 브라질의 핵 관련 조직과 베트남의 특정 산업을 대상으로 한 정교한 공격이 포착됐다.

관련기사

- 카스퍼스키 "내년 IT 공급망 보안 리스크 더 커진다"2024.12.23

- "사이버 공격 시각화"…카스퍼스키, 보안 분석 강화2024.11.25

- 인터폴 도운 카스퍼스키, 사이버 범죄자 41명 잡았다2024.11.21

- 카스퍼스키, 美 이어 英 지사 없앤다…사업 축소 이어질까2024.10.21

류소준 카스퍼스키 글로벌 연구 분석팀 책임은 "오퍼레이션 드림잡은 민감한 시스템 정보를 수집해 개인정보 도용이나 스파이 활동에 악용될 수 있어 큰 위험을 동반한다"며 "이 악성코드는 행동을 지연시켜 탐지를 피하고 장기간 시스템에 잔류할 수 있다"고 경고했다.

이효은 카스퍼스키 한국 지사장은 "라자루스는 글로벌 사이버 보안에 큰 위협으로 자리 잡았다"며 "조직들은 위협 정보를 적극 활용하고 고급 보안 솔루션을 통해 이들의 전술을 앞서야 한다"고 강조했다.