중국 정부가 지원하는 사이버 공격 그룹 'APT41' 때문에 피해를 입은 곳들이 이탈리아, 스페인, 대만, 터키, 영국에 많이 분포돼 있는 것으로 파악됐다. 이 지역서 활동하는 물류, 해운, 미디어 산업이 주로 피해를 입었다.

맨디언트는 구글 위협 분석 그룹(TAG)과 손잡고 중국 연계 공격 그룹 APT41의 활동 연구 결과를 26일 발표했다. 이 공격 그룹은 중국 지원으로 스파이 활동을 지속해 왔다. 국가 통제 밖의 금전적 목적의 공격을 수행하는 행보도 보였다.

APT41은 최근 사이버 공격을 한층 고도화한 것으로 나타났다. 2023년부터 특정 산업이나 기업 네트워크에 침투해 무단으로 민감한 데이터를 탈취하는 방식이다.

더스트트랩(DUSTTRAP)을 활용한 것이 대표적이다. 더스트트랩은 악성 파일을 암호화함으로써 메모리에서 실행하는 데이터 탈취법이다. 이는 공격자 흔적을 최소화할 수 있다. 암호화된 파일은 APT41이 통제하는 인프라와 통신할 수 있다. 해킹당한 구글 워크스페이스 계정과 통신할 수도 있다. 이에 구글은 이런 무단 접근을 하지 못하도록 시스템을 수정한 바 있다.

APT41은 데이터베이스 설정 도구로 오라클 데이터베이스에서 데이터를 추출한 것도 드러났다. 파인그로브(PINEGROVE)를 통해 민감한 데이터를 대량 유출해 원드라이브로 전송했다.

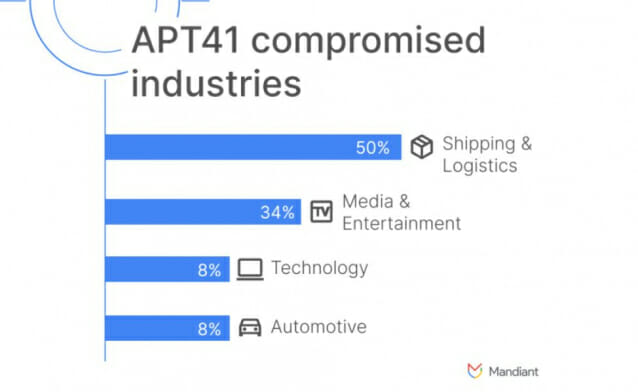

APT41은 특정 산업과 지역을 공격 대상으로 삼았다. 피해 산업은 글로벌 해운을 비롯한 물류, 미디어, 엔터테인먼트, 자동차 분야다. 지역으로는 이탈리아, 스페인, 대만, 터키, 영국이다.

구체적으로 다수 해운·물류 산업 피해 기업은 주로 유럽과 중동 지역 회사였다. 미디어 및 엔터테인먼트 산업의 경우 모든 피해 기업이 아시아 지역에 몰려 있었다.

관련기사

- "데이터 보안 두텁게"…정부·기업, 한국 CPO협의회 설립2024.07.25

- 금융보안원 "안전한 금융 AI 선도한다"2024.07.25

- 이스라엘 보안 스타트업 위즈, 구글 '31조 합병 제안' 거절2024.07.24

- 美 보안 시스템 '빨간불'…펜타곤 IT 서비스 업체, 2년 만에 '해킹' 인지2024.07.24

맨디언트는 APT41이 싱가포르 등 다른 국가에 있는 유사 기업들에 대한 정찰 활동을 수행한 점도 포착했다. APT41이 공격 목표를 확대하고 있다는 징표다.

맨디언트 관계자는 "회사들은 소프트웨어(SW)와 시스템을 최신 상태로 유지하고 강력한 비밀번호와 다중 인증(MFA)을 시행해야 한다"며 "정기적으로 데이터를 백업하는 등 포괄적이고 다층적인 보안 접근 방식을 사용할 것을 권장한다"고 공격 예방법을 설명했다.