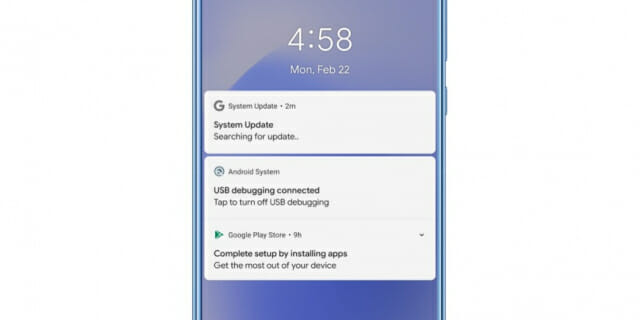

안드로이드 소프트웨어(SW) 업데이트로 위장한 악성코드가 발견됐다.

29일(현지시간) 미국 지디넷에 따르면 이스라엘의 모바일 보안기업 짐퍼리움 z랩은 시스템업데이트 앱으로 위장해 사용자 데이터를 유출하는 악성코드를 발표했다.

해당 악성코드는 원격 액세스 트로이목마(RAT)로 구글 공식스토어가 아닌 외부 저장소에서 발견됐다. 아직 구글 공식 스토어에선 비슷한 사례는 확인되지 않았다.

보안기관에 따르면 이 악성코드는 스마트폰 등 장치에 설치된 후 모바일 연락처 추가, 새 앱 설치, SMS 메시지 수신 등 특정 조건을 충족하면 활성화된다.

활성화된 악성코드는 GPS 데이터 및 SMS, 연락처 목록, 이미지와 비디오 파일을 수집한다. 또한 마이크와 카메라 기능을 가로채 도청, 도촬까지 가능하다. 왓츠앱 등 인스턴트 메신저도 침투해 대화 내역 등을 확인할 수 있다.

피해 장치가 루팅된 경우 데이터 베이스 레코드도 접근 가능하다. pdf, doc, docx, xls 등의 파일 형식도 구체적으로 검색할 수 있다.

악성코드는 네트워크 연결 상태에 따라 정보 유출 방식이 바뀐다. 파일 크기상 스마트폰이 모바일 데이터 연결 중에는 특정 데이터 세트만 전송하며, 와이파이에 연결된 경우에는 도난당한 모든 데이터를 전송한다.

관련기사

- "지워도 지운 게 아냐"...공짜앱 204개가 내 지갑 노린다2021.03.25

- 프로그래밍언어 ‘고’ 기반 악성코드 4년간 20배 증가2021.03.01

- 삼성SDS "증가한 비대면 해킹 위협, 기업 보안 최우선 과제"2021.02.23

- '바이든 취임 기획 설문' 위장 사이버공격 주의2021.01.18

전송 방식을 바꾸는 이유는 모바일 데이터 연결 중 과도한 사용으로 인해 공격당했다는 사실을 사용자가 알아챌 수 있기 때문이다. 또한 전송되는 데이터는 탐지를 피하기 위해 패키지화 되며 전송 후에는 경로를 확인할 수 없도록 삭제된다.

짐퍼리움 z랩은 “복잡한 기능을 가진 정교한 악성코드가 등장했다”라며 “시스템 업데이트 같은 민감한 업데이트는 정식 스토어에서 주의 깊게 진행해야 한다고 조언했다.