애플이 맥북프로·맥북에어 등 노트북과 아이맥 프로·맥미니 등 PC 제품에 장착한 T2 칩의 보안 문제가 예상보다 심각한 것으로 드러났다.

이달 초 벨기에 보안업체인 아이언픽(ironPeak)이 아이폰 탈옥용 소프트웨어인 체크레인(Checkra1n)으로 T2 칩을 변조할 수 있다는 가능성을 공개했다. 이어 아이언픽에 협력한 해커 팀인 't8012'는 실제 T2 칩을 탈옥으로 공격하는 실증 영상을 공개했다.

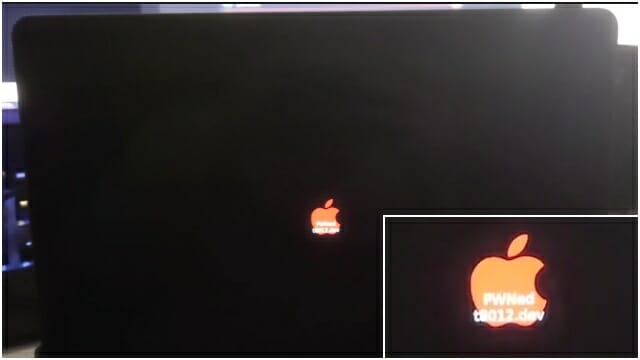

t8012가 공개한 실증 영상에서는 전원이 켜져 있던 맥북프로가 자동으로 T2 칩의 펌웨어 업데이트 모드로 진입한다. 또다른 영상에서는 펌웨어가 변조된 맥북프로가 부팅되며 빨간 사과 마크를 띄운다.

■ A10 퓨전 칩 활용한 낡은 구조, 탈옥에 뚫렸다

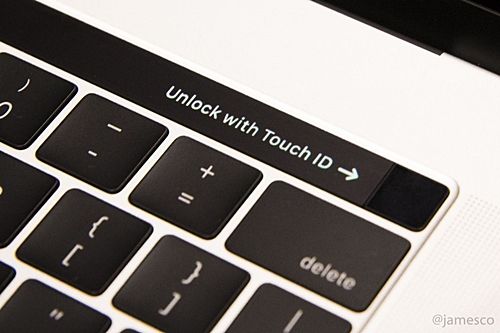

T2 칩은 SSD 컨트롤러와 터치ID 로그인 등 다양한 기능을 수행한다. 과거 별도 칩이나 소프트웨어로 구현해야 했던 이미지 신호 프로세서(ISP)를 내장해 페이스타임 카메라로 들어오는 영상을 처리하기도 한다.

그러나 이 칩은 아이폰7에 내장됐던 A10 퓨전 AP(애플리케이션 프로세서)를 기반으로 개발됐다. 이 때문에 아이폰 탈옥(Jailbreak)용 소프트웨어를 이용해 T2 칩을 공격할 수 있다는 주장이 제기되었다.

이달 초 벨기에 보안업체인 아이언픽(ironPeak)이 아이폰 탈옥에 흔히 쓰였던 소프트웨어인 체크레인(Checkra1n)을 이용해 T2 칩을 공격하는 것이 가능하다는 사실을 공개했다.

■ "USB-C 단자, 썬더볼트 칩과 T2 칩이 공유한다"

오래전부터 T2 칩의 보안 문제를 연구해 온 해커 모임인 't8012'도 지난 12일 보다 상세한 정보를 공개했다.

t8012에 따르면 맥북프로·맥북에어 등의 USB-C 단자는 인텔 썬더볼트3 컨트롤러와 T2 칩에 내장된 운영체제인 브리지OS(bridgeOS) 사이에 공유되는 구조다. USB-C 단자에 연결되는 기기 성격에 따라 썬더볼트3나 USB 3.1, 혹은 디스플레이포트로 작동한다.

또 USB-C 단자에 내장된 24개 연결 단자 중 2개(CC1, CC2)는 USB-PD 규격을 이용한 고속충전에 필요한 전류를 공급하는 역할을 한다.

■ 애플 독자규격 명령어 전송해 T2 칩 탈옥 가능

문제는 이 단자 2개를 통해 전력공급은 물론 제조사가 만든 특정한 명령어를 주고 받을 수 있다는 것이다.

USB-C 케이블로 연결된 다른 컴퓨터를 통해 특정한 명령어를 보내면 맥북이나 컴퓨터가 재부팅되며 펌웨어 업데이트 모드로 진입한다. 이후에는 키보드나 터치패드 조작 없이 T2 칩의 펌웨어나 운영체제를 바꿀 수 있다.

특히 맥북에어·맥북프로 등 노트북 제품의 키보드는 T2 칩에 직접 연결되어 있어 입력 내용을 가로채는 키로거를 설치하기도 더 편리하다.

t8012는 "애플은 전원 버튼을 누르는 등 특정 동작을 수행해야 T2 칩의 펌웨어를 설치할 수 있도록 방어 장치를 마련할 수도 있었다"며 "애플은 제품에 내장된 USB-PD 단자를 통해 주고 받는 명령어를 문서화해 공개할 필요가 있다"고 지적했다.

■ T2 칩 공격 방법·시연 영상도 공개

현재 t8012는 리눅스나 맥OS가 설치된 컴퓨터와 탈옥용 소프트웨어인 체크레인(Checkra1n), USB-C 케이블을 이용해 T2 칩을 탈옥하는 방법을 공개하고 있다. 또 유튜브를 통해 T2 칩 탈옥 시연 영상도 함께 공개했다.

첫 번째 영상에서는 전원이 켜져 있던 맥북프로에 USB-C 케이블을 연결하자 자동으로 T2 칩 업데이트 모드로 진입한다. 두 번째 영상에서는 T2 칩의 펌웨어를 변조해서 부팅시 나타나는 로고를 바꿨다.

t8012는 T2 칩 탈옥 방법에 그치지 않고 더 나아가 USB-PD 방식을 적용한 기기를 자동으로 해킹할 수 있는 장치를 개발해 판매할 예정이다.

■ 현재까지 출시된 T2 칩 내장 PC 위험에 노출

문제는 T2 칩의 탈옥에 동원되는 기법이 T2 칩 안에 내장된 롬(ROM) 안에 저장된 프로그램의 보안상 허점을 이용하고 있다는 것이다. 이 때문에 T2 칩을 완전히 새롭게 재설계하지 않는 이상 문제 해결은 불가능하다.

관련기사

- 애플워치SE, 국내서 발열 논란…"손목 뜨거워지고, 화면 누렇게 변해"2020.10.19

- 맥북에서 퇴출된 맥세이프, 아이폰12서 부활2020.10.14

- 보안 강화 내세웠던 애플 T2 칩, 치명적 결함 발견2020.10.08

- [기기검증] 인텔 어벤져스 한정판, 정말 '호구 에디션'인가2020.10.22

따라서 2018년부터 올해까지 T2 칩을 장착하고 출시된 모든 맥 컴퓨터들은 탈옥을 위한 공격 방법에 무방비하게 노출되어 있는 것이다.

불행 중 다행인 것은 T2 칩을 탈옥하거나 공격하려면 반드시 USB-C 케이블을 이용해 물리적으로 연결된 컴퓨터가 한 대 더 필요하다는 것이다. 악성코드나 랜섬웨어처럼 단순히 인터넷에서 다운로드된 프로그램을 실행하는 방법으로는 공격이 불가능하다.