금융권 정보 탈취 공격을 주로 시도해왔던 악성코드 '이모텟(Emotet)'이 올해 1월 들어 활발히 유포되고 있다는 분석이 제기됐다.

이모텟은 지난 2014년 유럽에서 처음 발견됐다. 감염된 기기에서 계정 정보를 탈취하고, 네트워크(봇넷)에 연결하며 다른 공격을 시도하기 위해 이메일 스레를 도용하는 등의 행태를 보인다.

글로벌 보안 기업 멘로시큐리티는 이모텟의 공격 캠페인을 분석한 내용을 지난 6일 자사 블로그에 공개했다. 해당 게시글에 따르면 이모텟은 지난해 말 대비 1월 유포량이 급증했다. 특히 1월14일부터 22일 사이 이같은 변화가 나타났다.

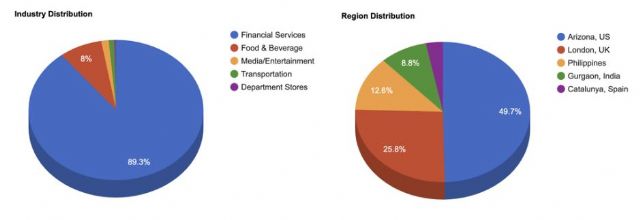

이모텟은 여전히 금융 서비스 업계를 겨냥하고 있으며, 주로 미국 금융사를 대상으로 공격을 시도했다. 그외에도 글로벌 금융센터가 존재하는 특정 국가 IP가 주로 확인됐다.

1월 유포된 이모텟은 이전에 유포되던 버전과 마찬가지로 마이크로소프트의 문서 파일에서 악성 매크로 사용을 유도하는 형식이다. 봇넷 연결, 이메일 도용 등 기존과 유사한 공격 전개 방식을 따랐다.

멘로시큐리티는 이모텟에 대해 소스가 지속적으로 변화하기 때문에 공격으로부터 시스템을 보호하기 쉽지 않다고 언급했다. 선진적인 위협 인텔리전스 데이터베이스도 이모텟 배포에 사용되는 URL의 76퍼센트를 걸러내지 못했다는 설명이다. 다만 회사는 미국지디넷에 이모텟 트래픽이 감소 추세를 보이고 있다고 덧붙였다.

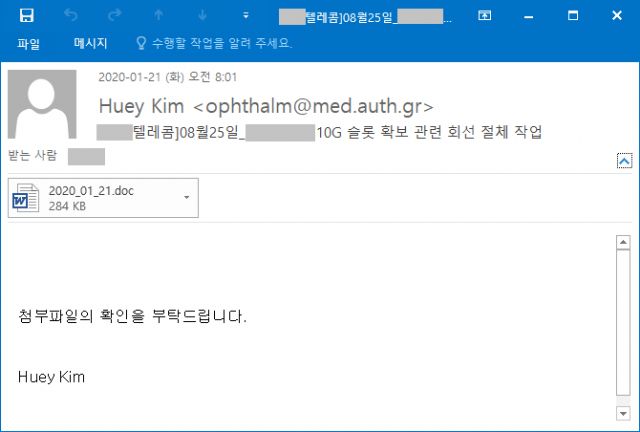

국내에서도 같은 기간 이모텟 유포 현황이 포착된 바 있다. 보안 기업 이스트시큐리티는 지난달 21일 국내 기간통신사업자를 사칭해 이모텟이 유포되고 있다며 사용자 주의를 요구하는 게시글을 자사 블로그에 게재했다.

관련기사

- 악성코드 '이모텟', 일본서 신종 코로나 안내문 사칭 메일로 확산2020.02.07

- 악성코드 '이모텟', 그룹메일 대상으로 확산2020.02.07

- 프랑크푸르트, 이모텟 감염으로 IT네트워크 셧다운2020.02.07

- "금융정보 겨냥 악성코드 '이모텟' 되살아났다"2020.02.07

해당 게시글에 따르면 공격자는 기업 운영 관련 내용을 사칭하는 제목과, 첨부파일 확인을 요구하는 본문을 담은 이메일을 전송해 해당 파일의 열람을 유도했다. 이달 초 미국, 영국 일본 등지에서는 최근 확산되고 있는 신종 코로나 관련 안내문을 사칭하는 메일을 통해 이모텟이 유포되기도 했다.

멘로시큐리티는 이모텟 공격으로부터 시스템을 보호하기 위해 매크로 사용이 가능하고 신뢰할 수 없는 오피스 문서 파일에 대해 주의하고, 윈도 사용자를 대상으로 파워쉘 실행 정책을 점검하라고 조언했다.