업들이 보안강화를 목적으로 암호화 기술을 적극적으로 활용하고 있는 만큼 늘어나는 복잡성을 해결하고, 공격자들이 악성코드를 유포하기 위해 악용할 수도 있다는 우려를 나타내고 있는 것으로 나타났다.

11일 블루코트와 시장조사업체인 ESG는 기업 보안담당자들을 대상으로 '네트워크 암호화 증가에 따른 기업 보안 전략'이라는 보고서를 통해 암호화 트래픽을 목적별로 구분하고 중앙화해서 관리해야한다고 조언했다.

이 조사는 북아메리카지역 공공, 금융, 제조 등 다양한 대형 규모(응답자중 82%가 1천명 이상의 사업장에 근무) 기업에서 근무하고 있는 보안 담당자 150여명을 대상으로 진행됐다.

보고서에 따르면 기업들은 네트워크 트래픽 암호화를 늘려가고 있으며, 복호화 및 악성 여부에 대한 검사 기능을 도입하고 있지만 이를 전략적으로 활용하는데 어려움을 겪고 있는 것으로 나타났다.

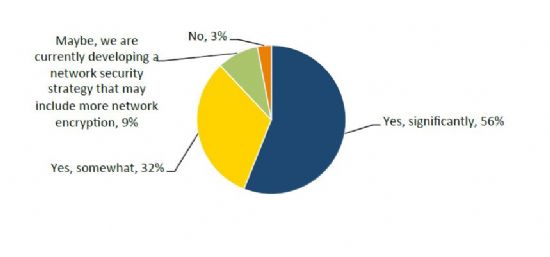

전체 응답 기업 중 87%는 전체 네트워크 트래픽의 최소 25%를 암호화하고 있으며, 특히 응답 기업의 25%는 이미 전체 네트워크 트래픽의 75% 이상을 암호화 한 것으로 조사됐다. 또한 향후 2년 이내에 트래픽 암호화의 비중을 늘릴 것인지에 대한 질문에는 '대폭 늘릴 계획(56%)', '어느 정도 늘릴 계획(32%)', '암호화를 포함한 보안 전략 개발을 구상 중(9%)'인 것으로 확인됐다.

네트워크 암호화를 도입하는 이유로는 '보안 강화'가 42%를 차지하며 가장 높은 비중을 차지했고, 서버 간 트래픽 보호(41%), 컴플라이언스 대응(37%), 자체 개발 웹 애플리케이션 보호(33%)가 뒤를 이었다.

이렇듯 네트워크 암호화가 보안 강화의 수단으로 인식되고 있지만 보안 전문가들은 암호화가 악성 공격의 수단이 되고 있음을 지적했다. 최근 들어 공격자들이 암호화 기능을 활용해 내부 보안 시스템의 탐지를 우회하는 공격이 늘고 있기 때문이다.

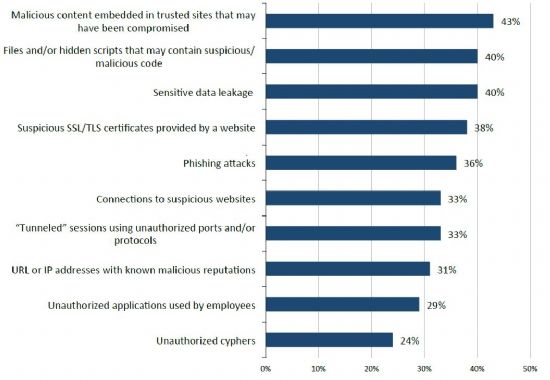

보안 담당자들이 암호화 된 SSL/TLS 트래픽 검사를 통해 확인하고자 하는 보안 위협 중 가장 큰 비중을 차지한 것은 '신뢰하는 사이트에 심어진 악성 컨텐츠'가 43%로 조사됐고, '의심스러운/악성 코드가 심어진 은폐 파일 및 스크립트', '민감 데이터 유출'이 각각 40%를 차지했다. 또한 '웹사이트에서 제공하는 의심스러운 SSL/TLS 인증서(38%)', '피싱 공격(36%)' 순으로 조사됐다.

문제는 기업 보안 담당자들이 자사 데이터를 보호하기 위해 암호화 기술을 보다 적극적으로 활용하고 있지만 그 사이 공격자들 역시 이러한 기술을 악용하고 있다는 점이다. 실제로 내부에서 SSL/TLS로 암호화된 트래픽을 복호화하고 검사하는 과정에서 응답 기업 중 약 20%만이 종합적인 보안전략에 따라 검사를 실시하는 것으로 나타났다.

이런 문제에 대한 해결책으로 제시되는 것은 SSL/TLS로 암호화된 트래픽을 목적에 따라 분류하고, 중앙 허브 방식의 서비스 형태로 복호화하는 방법이다.

블루코트, ESG는 이전까지 필요에 따라 주먹구구식으로 SSL/TLS 트래픽을 복호화하는 방법은 시스템에 과부하를 주고, 네트워크 프록시에 복잡성을 더하며, SSL 인증서 관리에 어려움을 겪게 될 수 있다고 지적했다.

관련기사

- 파이어폭스, 지원 끊겠다던 SHA1 임시 허용...왜?2016.01.11

- 네덜란드 정부가 암호화 메시지 공개를 요구하지 않는 이유2016.01.11

- 카톡-라인, 도감청 어디까지 허용해야 하나?2016.01.11

- 암호 열어주면 테러방지 효과 있을까2016.01.11

이를 해결하기 위해 정책관리, 인증서 관리, 구성관리, 리포팅 등 기능을 중앙 집중형으로 관리할 수 있어야한다는 조언이다. 데이터센터 및 네트워크 시스템을 위한 고성능 어플라이언스, 원격지 운영을 위한 소형/가상 어플라이언스, IaaS/SaaS/PaaS 네트워크 보호를 위한 클라우드 기반 가상 어플라이언스 등 다양한 환경에서 복호화 기능을 활용할 수 있게 해야한다는 설명이다.

또한 복호화된 트래픽은 차세대 방화벽, 침입탐지 및 방지 시스템(IDS/IPS), 악성코드 분석 등 다양한 보안툴을 통해 분석될 수 있어야 한다는 것이다. 이 과정에서 필요한 경우 치료를 자동화하는 정책도 중요하다고 보고서는 덧붙였다. 한번 탐지된 악성 암호화 트래픽에 대해 이를 자동으로 차단하고, IDS/IPS 혹은 방화벽에 정책을 반영할 수 있도록 해야한다는 것이다.