최근 안드로이드 스마트폰에 기본탑재된 문자메시지를 수신하는 것만으로 악성코드에 감염될 수 있는 심각한 취약점인 '스테이지프라이트(Stagefright)'가 발견되면서 대비가 필요한 상황이다.

30일 시만텍에 따르면 이 취약점을 악용한 공격에 노출되면 사진, 동영상 등이 첨부된 멀티미디어메시징서비스(MMS)나 구글이 제공하는 모바일메신저앱인 '구글 행아웃(Google Hangout)'을 통해 문자를 수신하는 것만으로도 공격자가 안드로이드폰 내에 모든 정보에 접근할 수 있는 권한을 갖게 된다.

스테이지프라이트는 안드로이드 버전 2.2 이상의 운영체제(OS)에서 발견됐으며, 수신한 문자를 자동으로 다운로드하기 기능이 설정돼 있을 경우 공격자는 안드로이드폰 내 SD카드, 카메라 등을 포함한 모든 정보를 가로챌 수 있게 된다.

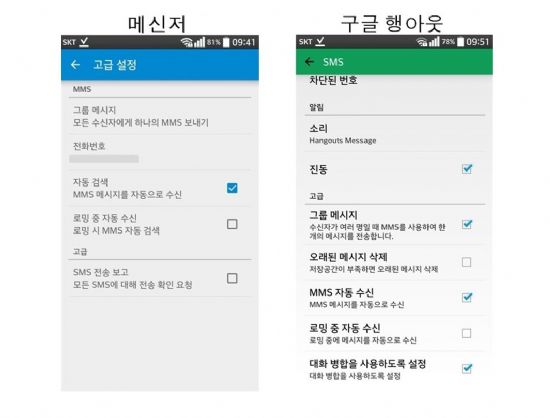

시만텍은 이러한 공격에 대비하기 위해 메신저, 구글 행아웃에 대한 문자 자동수신기능을 해제해야한다고 조언했다. 메신저의 경우 설정-고급메뉴로 들어가 '자동검색(MMS메시지를 자동으로 수신)' 기능을 해제하면 된다. 구글 행아웃에서는 해당 앱을 실행한 뒤 설정-SMS-고급메뉴에서 'MMS 자동수신' 부분을 체크해제해야한다.

이와 함께 해당 스마트폰 제조사 웹사이트를 통해 이 취약점에 대한 패치정보를 확인할 필요가 있다고 시만텍은 덧붙였다.

관련기사

- "안드로이드폰 10억대, 악성코드에 무방비 노출"2015.07.30

- 왜 안드로이드폰만 많이 공격 당할까?2015.07.30

- 구글 크롬 새버전, 심각한 버그 또 발견2015.07.30

- 해킹팀발 제로데이 취약점이 위험한 이유2015.07.30

시만텍코리아 제품기술본부 윤광택 상무는 "이 취약점은 공격자가 안드로이드폰의 전화번호만 알면 MMS를 보내 무차별 해킹을 할 수 있게 한다"며 "사용자가 적극적으로 보안 패치를 업데이트 하는 것이 중요하다"고 조언했다.

이 회사는 구글 플레이 스토어를 통해 노턴 모바일 시큐리티 라이트를 통해 해당 취약점에 대해 대응하고 있다.