“친인척이나 지인들이 피해를 당하지 않을까 걱정입니다.”

설을 앞두고 금전적 피해를 유발하는 스미싱이 극성을 부리고 있다. 실제, 지난 12일에는 미래창조과학부와 한국인터넷진흥원이 스미싱 탐지건수가 전년 동월 대비 151%(4만7천998건→12만597건) 증가했다며 설 연휴 분위기를 틈탄 사이버 위협에 주의를 당부키도 했다.

특히 스미싱으로 인한 악성코드(앱)에 감염된 경우 내 휴대폰에 저장된 전화번호로 똑같은 악성 앱을 지속적으로 전송하도록 만들어 제2, 제3의 피해자들을 양산하고 있다.

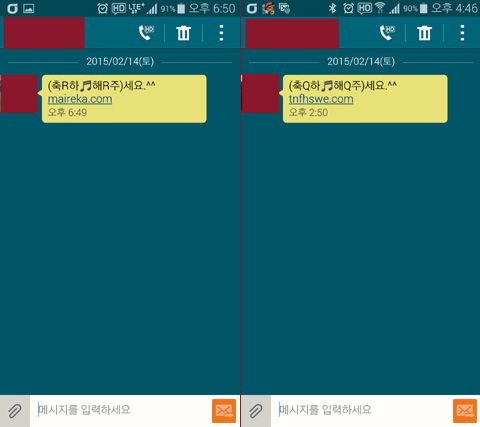

16일 업계에 따르면, 최근 배포되는 스미싱 앱은 1차로 감염된 스마트폰의 주소록에 저장된 전화번호로 똑같은 악성 앱을 계속적으로 배포하도록 만들어, 이를 삭제하지 못하는 경우 과거 인터넷대란의 좀비PC와 같은 역할을 하는 것으로 나타났다.

스미싱 악성 앱에 감염된 A씨는 “스미싱 문자의 URL을 클릭했을 뿐인데 악성 앱에 감염됐다”며 “그것보다 더 큰 문제는 이틀 동안 매일 500건씩 휴대폰 주소록에 저장된 지인들에게 똑같은 스미싱 문자를 보내 피해를 당하는 이들이 있을까 걱정된다”고 말했다.

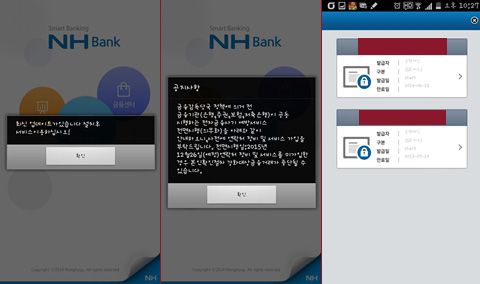

이어, “그나마 통신사에서 스팸 등을 이유로 하루 문자 발송량을 500건으로 제한해 더 큰 피해로 확산되지 않는 것”이라며 “현재는 카톡으로 해당 문자를 삭제해달라고 연락하는 수 밖에 없다고 말했다.A씨와 같이 스미싱 악성 앱에 감염되면 시중 은행의 가짜 앱이 실행되면서 ‘최신 업데이트’를 요구하고, 이를 실행하면 ‘전자금융사기 예방서비스 시행을 앞두고 연락처 정비 및 서비스 가입’을 유도한다. 이어 공인인증서 접속을 하도록 만들어 개인정보를 빼내는 방식이다.

별다른 의심 없이 해당 앱을 실행하고 공인인증서 등의 정보를 입력할 경우 꼼짝 없이 금융피해를 입을 수밖에 없다.박진완 한국인터넷진흥원 사이버사기대응팀장은 “이 같은 스미싱 악성 앱은 업데이트를 가장해 정상적인 은행 앱을 삭제하고 가짜 은행 앱을 설치하도록 유도하고 있어 개인정보나 금융정보가 유출될 우려가 있다”며 “문자 내에 특수문자 등을 사용해 스팸차단을 우회하기 때문에 유독 특수문자가 많거나 축하‧택배‧범칙금 조회 등을 이유로 URL이 포함된 문자는 100% 스미싱 악성 앱이라고 보면 된다”고 말했다.

A씨와 같이 악성 앱에 감염된 경우 스마트폰의 설정에 들어가 ‘백신 앱’을 설치해 점검하고 삭제하거나, ‘애플리케이션 관리자’에서 최근 다운로드한 앱 중 의심되는 앱을 지우면 된다.

박 팀장은 “최근 일부 악성 앱은 관리자 권한을 요구하거나 관리자 권한 해제까지 방해하는 앱도 등장하고 있다”며 “이 경우에는 백신 앱으로도 삭제가 어렵기 때문에 안전모드 상태에서 악성 앱을 삭제해야 한다”고 말했다.

관련기사

- "설 선물 찾아가세요" 설, 결혼 스미싱 '주의보'2015.02.16

- 스미싱도 특정 대상만 노린 공격 스타일로 진화2015.02.16

- "올해 모바일 보안 키워드, 뱅킹·결제·스미싱·IoT"2015.02.16

- "교통위반 조회하세요" 스미싱 문자 '주의보'2015.02.16

안전모드는 스마트폰을 껐다가 켤 때 음량조절 버튼의 소리 줄임 방향으로 버튼을 계속 누르면 안전모드 상태로 부팅이 된다. 이 상태에서 설정의 애플리케이션 관리자나 기기관리자로 접속해 의심되는 앱을 삭제하면 된다.

박 팀장은 “스마트폰 조작에 익숙하지 않은 이용자나 안전모드에서도 악성 앱 삭제가 어렵다면 이통사의 AS센터에서 가서 도움을 받으면 된다”며 “최근 증가하고 있는 택배 발송 조회나 경찰청 범칙금 등은 조회를 목적으로 URL이 포함된 문자메시지를 발송하지 않는 만큼 절대 클릭하지 말아야 한다”고 주의를 당부했다.