인터넷 검색엔진을 이용한 악성코드가 극성이다. 검색 결과 페이지에서 허위 광고 링크를 통해 악성코드가 유포되면서 사용자 피해 사례가 등장하고 있다.

8일(현지시간) 지디넷은 주로 구글을 악용하던 해커들이 최근 마이크로소프트(MS) 검색엔진인 빙(Bing)으로 눈을 돌리기 시작했다고 보도했다.

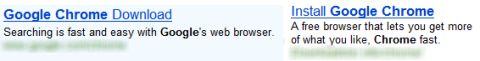

해커는 사용자가 빙에서 구글 크롬을 검색했을 때 보여지는 검색결과 상단과, 겉면에 노출되는 광고를 이용하고 있다. 이를 대수롭지 않게 본 사용자가 검색목록 최상단에 놓인 이 광고를 무심코 클릭하면 악성코드 테러를 당할 수 있다.

이 광고는 합법적인 광고와 별반 차이가 없어보이지만 악성코드 공격을 유도하도록 설계됐다. 사용자는 어느 것이 악성코드를 유포하는 링크인지조차 쉽게 알 수 없어 피해가 더욱 심각할 수 있다.

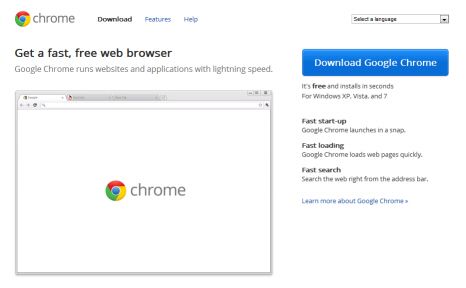

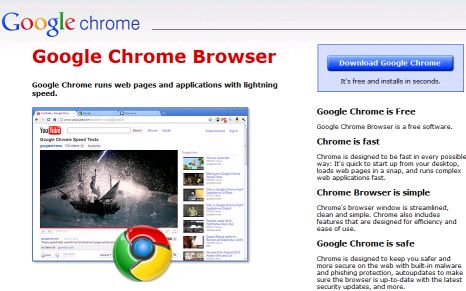

사용자가 두 링크를 직접 열어봐도 악성 링크를 구별하기 쉽지 않다. 하지만 페이지를 면밀히 살펴보면 두 번째 페이지가 가짜 웹사이트임을 발견할 수 있다.

실제 웹사이트에서 구글 크롬 다운로드 버튼 중 큰 파란 버튼이 실제 다운로드 버튼이다. 구분이 쉽지 않기 때문에 주의깊게 화면을 들여다봐야 한다.

뿐만 아니라 ‘iDownloadster.info’로 불리는 도메인을 사용하는 가짜 웹사이트는 이 도메인을 4일 전에 도메인 등록 전문업체인 고대디(GoDaddy)에 등록됐다. 이 광고는 굿넷이라는 우크라이나 사이트에 연결된다.

다운로드 링크는 ‘dl-byte.com’ 도메인을 사용했다. 이 도메인은 지난 2일 등록된 것으로 구글의 이용 도메인이 일주일 전에 등록됐다는 것을 의심해봐야 한다. 이는 대부분 러시아의 악성코드나 포르노 사이트, 가짜 의약품 판매 사이트 등의 서버에 연결되도록 했다.

그러나 사용자들은 단순히 링크를 클릭하거나 소프트웨어를 다운로드 할 뿐 악성 웹사이트 구분방법은 없다.

가짜 웹사이트를 통해 ‘Rogue:Win32/FakeRean’라는 파일명으로 다운로드된 악성파일은 최초 MS시큐리티 에션셜이 탐지해내지 못했지만, 업데이트 후에야 이를 탐지했다.

다운로드된 가짜 안티 바이러스 소프트웨어 제품명은 윈7 인터넷 시큐리티 2011, 토털 윈7 시큐리티 등으로 사용되기도 했다.

관련기사

- 헉! 스마트폰 통화 엿듣는 악성코드 등장2011.08.09

- 악성 웹사이트 이용 '피싱 기승'2011.08.09

- KISA "주말 악성코드 주의하세요"2011.08.09

- 지구종말론 이용한 신종 악성코드 등장2011.08.09

구글은 올해 초에도 러시아 해커들에 의해 유사 공격을 받은 바 있다. 이들은 검색 결과를 해킹해 윈도나 맥 사용자들이 특정 사이트에 접속하면 가짜 안티 바이러스 소프트웨어를 설치하도록 유도했다. 결국 구글은 이를 해결하기 위해 러시아 당국에 협조를 구해 이들을 체포하기 위해 나섰다.

하지만 최근 웹 광고와 윈도기반 악성코드를 유포하는 소셜 엔지니어링을 이용한 새로운 공격이 발견되고 있다. 이들은 합법적인 소프트웨어로 위장해 사용자들이 돈을 지불하도록 유도하고, 실제로 악성코드를 다운받도록 피해를 입히는 실정이다.