백신을 못 믿어 포맷까지 했는데 PC가 금새 다시 느려진 경험이 있는가? 유해사이트 접속 등 특별한 '위험행위'가 없었다면 'ARP 스푸핑' 공격을 의심할 필요가 있다.

만약 이 공격에 당한 것이라면 송수신하는 이메일은 물론 아이디/비밀번호와 같은 개인정보도 빼돌려졌을 가능성이 높다.

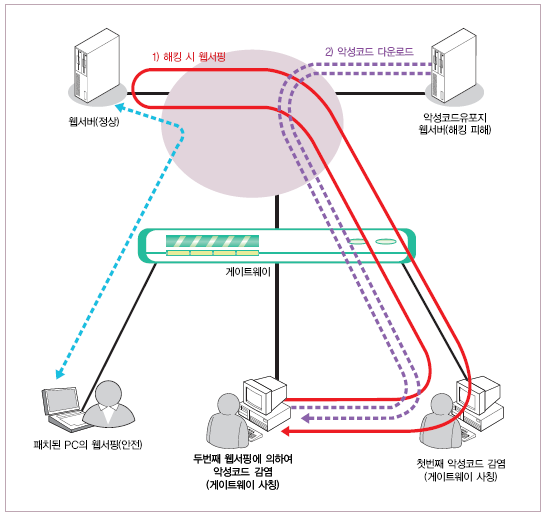

KISA(한국정보보호진흥원) 최근 자료에 따르면 ARP 스푸핑은 공격자가 자신의 랜카드 주소(MAC)를 특정 PC의 IP와 연결하는 것에서 시작한다. 그럼 연결된 PC는 자신이 속한 네트워크에서 게이트웨이로 위장하게 된다. 일단 여기까지 성공했다면 '점령지'와 연결된 모든 PC에 악성코드를 뿌려댈 수 있다.

개인 사용자가 악성코드를 감지하고 이를 치료, 혹은 포맷까지 한다고 급한 불만 꺼질 뿐이다. 공격자는 게이트웨이 역할을 하는 감염PC로 악성코드를 다시 뿌리면 그만이기 때문이다. 정상적인 웹사이트에 접속해도 악성코드가 숨겨진 가짜로 유도된다. 때문에 그 숙주를 제거하지 못한다면 사용자는 계속 곤욕을 치를 수밖에 없다.

뿐만 아니라 PC에 드나드는 데이터를 공격자가 열람할 수 있는 것도 문제다. 공격자는 이메일 내용, 주요 사이트 비밀번호 등을 감쪽같이 텍스트 형태로 갈취할 수 있다.

가정집/PC방도 네트워크도 공격 대상

이런 공격형태가 처음 발견된 것은 2005년 경이지만 올해 들어 특히 그 빈도수가 높아지고 있다. 안철수연구소 김지훈 선임연구원은 “올해 초부터 ARP 스푸핑 공격이 급증한 것을 확인했다”며 “그 범위도 기업에서 가정으로 확대되고 있다”고 우려했다. 이는 IDC 보안 강화에 따른 공격자들의 전략 변화로 풀이된다.

실제로 지난 6월 KISA 인터넷침해사고대응지원센터는 한 아파트 단지가 ARP 스푸핑에 공격당하는 것을 발견한 바 있다. 이 아파트는 인터넷에 특별한 문제가 발견되지 않음에도 통신에 장애를 겪고 있었다.

아파트 뿐 아니라 많은 사용자가 동일한 스위치를 공유하는 어떤 곳도 ARP 스푸핑에서 자유롭지 못하다. 특히 게임유저들이 주로 모여드는 PC방은 공격자들이 군침을 흘리는 먹잇감이다.

김지훈 연구원은 “게임 아이디/비번이나 인증정보를 갈취하기 위한 ARP 스푸핑 공격이 PC방을 대상으로 이미 일어나고 있을 가능성이 높다”고 밝혔다.

네트워크 관리자 능력이 관건

문제는 이 ARP 스푸핑을 일반 사용자가 감지하기가 거의 어렵다는 것이다. PC가 느리거나 웹페이지가 깨지면 악성코드 침입을 의심할 수는 있지만, 그것이 ARP 스푸핑에 의한 것인지는 확인할 수가 없다. 게다가 공격자의 데이터 열람은 티도 거의 나지 않는다.

김지훈 연구원은 “현재로서는 일반 사용자가 ARP 스푸핑 자체를 막을 수는 없다”며 “백신 업데이트로 2차 피해인 악성코드 침투를 최대한 막는 것이 그나마 해결책”이라고 밝혔다.

그렇다면 PC 사용자는 이 교활한 공격에 계속 당해야 하는 것일까? 이에 대한 키는 네트워크 관리자가 쥐고 있다. 네트워크 관리자의 ARP 스푸핑 침입 여부 감지 능력이 관건인 것이다. 특정 스위치 포트의 ARP 프로토콜 급증 여부를 주시해야 하며, ‘ARP WATCH’와 같은 무료 모니터링 툴을 사용하는 것도 좋은 방법이다.

ARP 스푸핑 방어에 대한 더 구체적인 기술들은 인터넷침해사고대응센터 홈페이지(www.krcert.or.kr)에서 확인할 수 있다. @