개인정보가 유출된 서비스 사용자 중 패스워드를 변경하는 경우는 3명 중 한 명 정도에 불과하다는 연구 결과가 나왔다.

미국 지디넷은 1일(현지시간) 미국 카네기멜론대학교 내 정보보호 기술 연구소 '사이랩(CyLab)'의 연구 결과를 보도했다.

보안 연구를 위해 사용자들이 브라우저 이용 기록을 공유하는 '보안 행동 관측소(SBO)'의 지원을 받아 실제 발생하는 웹 트래픽을 분석했다. 이 데이터는 지난 2017년부터 2년간 수집됐으며, 브라우저에 저장되는 웹사이트 계정 정보도 포함돼 있다.

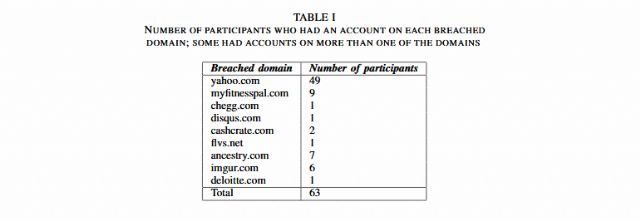

연구팀은 249명의 참여자로부터 수집한 가정 내 PC의 데이터를 살펴봤다. 이 중 63명이 개인정보 유출 사실이 알려진 사이트 계정을 갖고 있었다. 이 중 3분의 1인 21명만 패스워드 변경을 위해 해당 사이트를 방문했다.

개인정보 유출 사고 발생 이후 3개월 내로 패스워드를 변경한 건 총 15명으로 나타났다. 개인정보 유출 사실이 알려진 뒤 한 달 내로 패스워드를 바꾼 사용자는 2명, 두 달 내로 바꾼 사용자는 5명, 세 달 내로는 8명이 패스워드를 바꿨다.

개인정보가 유출된 사이트 계정을 보유한 63명 중 49명은 야후 사용자였다. 이 중 18명은 패스워드를 변경하고, 31명은 바꾸지 않았다. 패스워드를 변경한 사용자 중 2명은 유출 사실이 알려진 이후 패스워드를 두 번 변경했다.

사이랩은 사용자들이 바꾼 패스워드의 복잡성도 조사했다. 패스워드를 바꾼 사용자 21명 중 9명은 패스워드를 10자 이상으로 변경, 복잡성을 높였다. 그 외 사용자들은 이전 패스워드의 문자 배열을 재활용하거나, 복잡성이 유사하거나 더 낮은 수준의 패스워드로 변경했다.

관련기사

- MS 엣지, 사용자 정보 '다크웹' 유출 여부 알려준다2020.06.02

- 해커가 가장 많이 노리는 IoT 패스워드는 초기값 'admin'2020.06.02

- 구글 "전체 웹사이트 로그인의 1.5%가 손상"2020.06.02

- 페북 회원 6억명 비밀번호 비암호화 상태로 방치2020.06.02

연구팀은 이같은 결과에 대해 해킹 피해를 당한 업체에도 책임이 있다고 봤다. 개인정보가 유출된 사이트에서 사용자들에게 유사하거나 동일한 패스워드를 다른 계정에 사용하지 말라고 안내하지 않는다는 것.

이번 연구는 'IEEE 2020' 기술 소비자 보호 워크숍에서 발표됐다. 미국지디넷은 이번 연구에서 조사한 규모가 비교적 작지만, 실제 브라우저 사용 내역을 기반으로 하는 만큼 사용자 관행을 사용자 응답 방식보다 더 정확할 수 있다고 평가했다.