해킹팀을 포함해 수년 간 국가기관의 감시툴에 대해 추적해 온 캐나다 시민단체인 시티즌랩이 우리나라 국가정보원이 해킹툴을 구매한 것은 사실이지만 이 툴로 무슨 작업을 했는지에 대한 구체적인 내역은 파악할 수 없다고 밝혔다. 다만 국가 간 사이버정보전을 피할 수 없는 상황에서는 민간인 사찰과 같은 오남용이 없도록 감독체계가 필요하다는 의견을 제시했다.

30일 서울 여의도 국회의원회관에서 이종걸 새정치민주연합 원내대표, 사단법인 오픈넷 공동주최로 열린 국정원 해킹 프로그램 구매 관련 토론회에 화상회의를 통해 참여한 시티즌랩의 빌 마크작 연구원은 "에디오피아, 두바이 등에서는 이 툴이 민간인 사찰에 사용됐다는 점이 확인됐다"며 "해킹팀을 통해 유출된 이메일 송수신 내역을 분석한 결과 해킹팀 직원이 직접 한국에 방문해 국정원 직원들과 면담을 갖고, RCS로 카카오톡 감청할 수 있도록 기능을 추가했으면 좋겠다는 의견을 낸 것으로 알고 있다"고 밝혔다.

다만 그는 "국정원을 위해 해킹팀이 카톡 감청이 가능한 RCS 버전을 만들어줬는지에 대한 정보는 확인할 수 없으나 의향은 있었던 것으로 생각한다"고 덧붙였다.

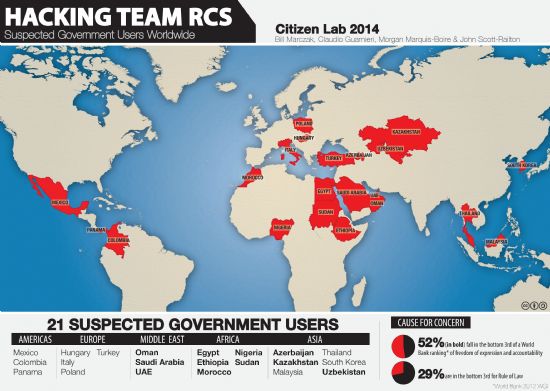

시티즌랩은 지난해 2월 해킹팀의 RCS의 사용내역에 대해 분석한 결과, 이들이 공급해 온 이 툴은 21개국에서 사용됐으며, 사용기관이 IP추적을 피하기 위해 프록시 서버 등을 활용해 온 것으로 확인됐다고 발표했다.(관련링크)

마크작 연구원은 해당 툴을 활용한 IP를 역추적한 결과, 실제 사용한 정부기관들을 확인할 수 있었다. 당시 한국을 포함해 이탈리아, 사우디아라비아, 에티오피아, 말레이시아, 수단 등 해당 툴을 사용한 국가 내역이 확인됐다.

관련기사

- '논란만 계속'...국정원 민간사찰의혹 중간점검2015.07.30

- 국정원, RCS 삭제자료 공개..."민간인 사찰 없었다"2015.07.30

- "해킹 공격, 불안하시죠?"...국민 백신 프로젝트 '가동'2015.07.30

- 왜 안드로이드폰만 많이 공격 당할까?2015.07.30

그러나 그는 "국정원이 해킹팀이 제공한 RCS를 사용해 왔다는 내역은 확인이 됐을지라도 해당 민간사찰용도로까지 썼는지에 대해서는 아직 확인하지 못했다"고 선을 그었다. 이와 함께 "사실상 정부기관이 해당 툴을 구입하고 나서는 어떻게 활용했는지에 대해 관리감독이 약하기 때문에 해당 기관이 원한다면 어떤 방식으로든 사용할 수 있었을 것"이라고 덧붙였다.

이날 함께 화상회의에 참석한 미국 전자프론티어재단 네이트 카르도조 변호사는 "미국 연방수사국(FBI) 등과 같은 곳에서는 RCS보다 훨씬 진보된 감시툴을 확보하고 있었을 것으로 추정된다"며 "RCS의 경우 원래 보유하고 있는 자체 툴에 오류가 나거나 정상작동이 안 될 때를 대비한 2차적 수단으로 활용했을 가능성이 크다"고 설명했다. 이어 그는 "국가를 대상으로 한 해킹은 계속 이뤄질 것으로 보인다"며 "RCS 사태와 같은 상황을 막기 위해서는 강력한 통제수단이 마련돼야 한다"고 밝혔다.